L’offensiva militare russa contro l’Ucraina è accompagnata da crescenti minacce alla sicurezza informatica globale. Negli Stati Uniti, l’amministrazione Biden teme imminenti attacchi informatici russi con un forte impatto sull’attività nordamericana.

“La Russia potrebbe svolgere attività informatiche dannose contro gli Stati Uniti, anche in risposta alle sanzioni economiche senza precedenti imposte alla Russia dai suoi alleati e partner”

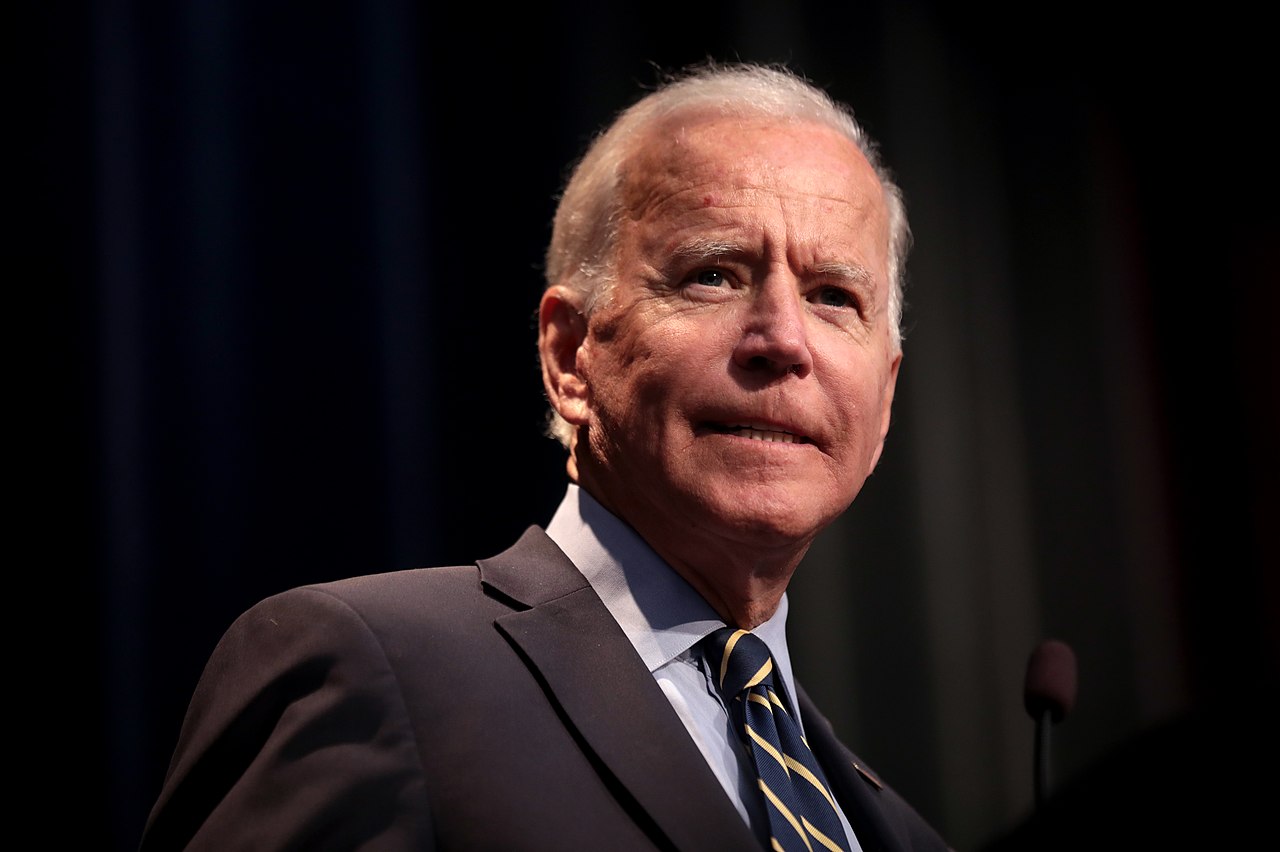

ha affermato Joe Biden lunedì 21 marzo in un nuovo avvertimento all’attenzione della comunità imprenditoriale. “Fa parte del gioco della Russia”, ha aggiunto il capo di stato. Poi a continuato dicendo:

“La mia amministrazione continuerà a utilizzare tutti gli strumenti per scoraggiare, interrompere e, se necessario, rispondere agli attacchi informatici contro infrastrutture critiche. Ma il governo federale non può difendersi da solo da questa minaccia. Di conseguenza, spetta alle aziende rafforzare le proprie pratiche di difesa informatica.”

Ha riportato Biden facendo comprendere che non è possibile proteggere l’intero sistema se tutti non remano nella stessa direzione.

“La maggior parte delle infrastrutture critiche americane è di proprietà di privati, i proprietari e gli operatori di infrastrutture critiche devono accelerare i loro sforzi per bloccare le loro porte digitali”

ha affermato il presidente ed ha chiarito:

“La Cyber and Infrastructure Security Agency (CISA) del Dipartimento [USA] della sicurezza interna sta lavorando attivamente con le organizzazioni di infrastrutture critiche per condividere rapidamente informazioni e consigli di mitigazione per proteggere i loro sistemi e reti. Inoltre, Esorto i nostri partner del settore privato a rafforzare immediatamente le loro difese informatiche implementando le migliori pratiche sviluppate insieme nell’ultimo anno”

Anche in Italia la nostra ACN ha ribadito l’importanza di rafforzare i controlli e la vigilanza informatica delle organizzazioni, incoraggiando le buone pratiche di sicurezza ea seguire “attentamente” gli avvisi e gli avvisi di sicurezza emessi dallo CSIRT Italia.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…