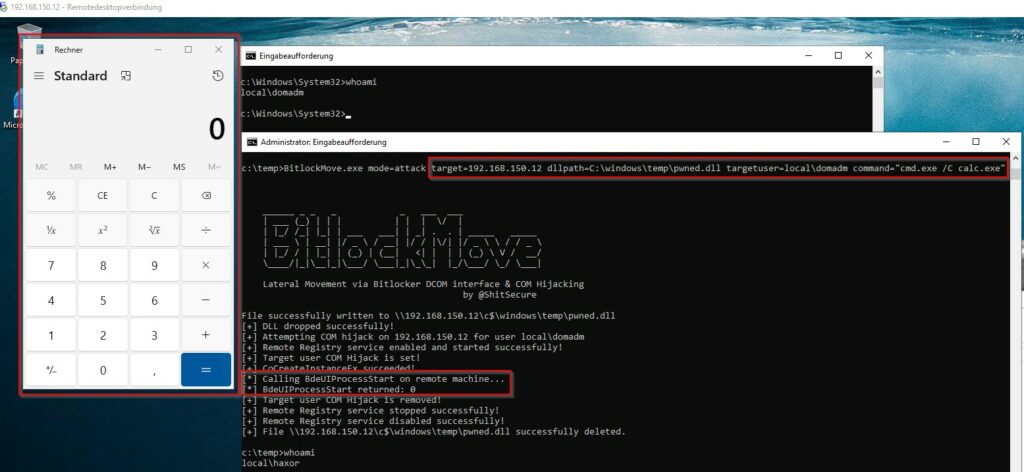

E’ stato presentato un innovativo strumento noto come BitlockMove, il quale mette in luce una tecnica di movimento laterale innovativa. Questa PoC sfrutta le interfacce DCOM e il dirottamento COM, entrambe funzionali a BitLocker.

Rilasciato dal ricercatore di sicurezza Fabian Mosch di r-tec Cyber Security, lo strumento consente agli aggressori di eseguire codice su sistemi remoti all’interno della sessione di un utente già connesso, evitando la necessità di rubare credenziali o impersonare account.

Questa tecnica è particolarmente subdola perché il codice dannoso viene eseguito direttamente nel contesto dell’utente bersaglio, generando meno indicatori di compromissione rispetto ai metodi tradizionali come il furto di credenziali da LSASS.

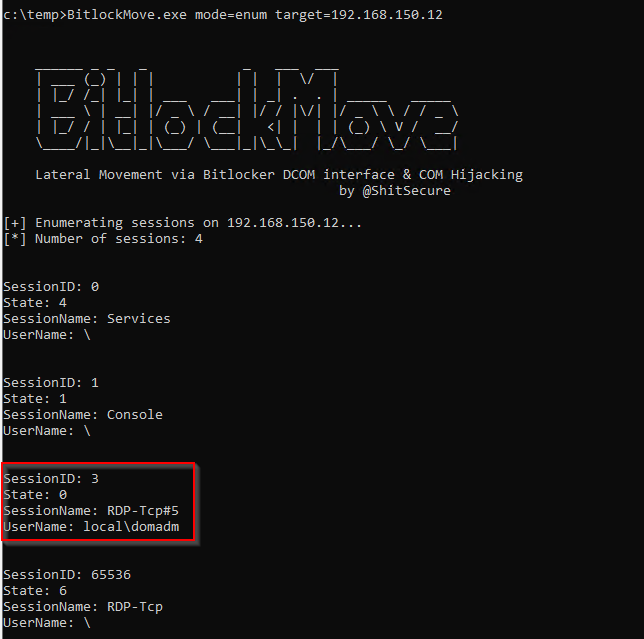

Il PoC prende di mira specificamente il BDEUILauncher Class(CLSID ab93b6f1-be76-4185-a488-a9001b105b94), che può avviare diversi processi. Uno di questi, BaaUpdate.exe, il quale risulta vulnerabile al COM hijacking se avviato con parametri specifici. Lo strumento, scritto in C#, funziona in due modalità distinte: enumerazione e attacco.

Monitorando specifici pattern di comportamento, i difensori sono in grado di individuare questa tecnica. Gli indicatori principali comprendono il dirottamento remoto COM del CLSID associato a BitLocker, che punta a caricare una DLL di recente creazione dalla posizione compromessa tramite BaaUpdate.exe.

I processi secondari sospetti generati da BaaUpdate.exe o BdeUISrv.exe costituiscono evidenti indicatori di un possibile attacco. Raro è il suo utilizzo per scopi legittimi, pertanto, gli esperti di sicurezza sono in grado di elaborare ricerche specifiche per verificare la presenza del processo BdeUISrv.exe, al fine di rilevarne l’eventuale natura malevola.