Il colosso britannico delle telecomunicazioni BT Group ha dovuto affrontare un tentativo di attacco informatico contro una delle divisioni della sua vecchia struttura aziendale. Il gruppo di hacker Black Basta ha rivendicato l’incidente. Il gruppo ha pubblicato il nome dell’azienda sul proprio sito web, ma in realtà l’obiettivo dell’attacco era molto più modesto: la divisione BT Conferencing, con sede nel Massachusetts.

BT Group ha confermato che l’attacco ha preso di mira alcuni elementi della piattaforma BT Conferencing, che sono stati immediatamente rimossi e isolati. Secondo la società, i server interessati non influiscono sui servizi di conferenza BT, che rimangono pienamente operativi. Nessun altro servizio del gruppo o dato dei clienti è stato compromesso. Le indagini sull’incidente continuano in collaborazione con le autorità di regolamentazione e le forze dell’ordine.

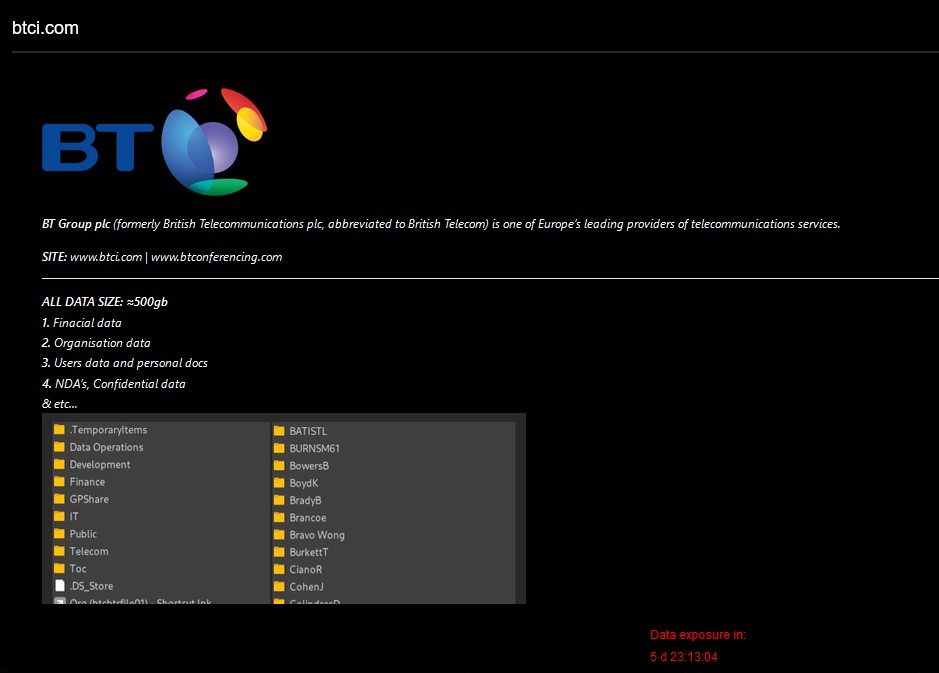

Black Basta afferma di aver rubato circa 500 GB di dati, inclusi file finanziari, accordi di riservatezza, informazioni sugli utenti e altri documenti. Tra i campioni sul sito web del gruppo ci sono scansioni di carte d’identità, documenti di visto e informazioni sui bonus dei dipendenti. Tuttavia, la maggior parte del materiale sembra provenire dall’ultimo decennio.

Black Basta, che ha iniziato a operare come modello Ransomware-as-a-Service ( RaaS ) nell’aprile 2022, ha attaccato una serie di grandi obiettivi, tra cui la società di difesa tedesca Rheinmetall, la società svizzera di robotica ABB e la società britannica di outsourcing tecnologico Capita.

Secondo l’FBI e la CISA, gli affiliati di Black Basta hanno attaccato più di 500 organizzazioni tra aprile 2022 e maggio 2024 . Il gruppo ha inoltre crittografato e rubato dati da almeno 12 dei 16 settori infrastrutturali critici.

Dopo che il sindacato del crimine informatico Conti ha cessato le sue attività nel maggio 2022, si è diviso in diversi gruppi, uno dei quali si ritiene sia diventato Black Basta. Una ricerca condotta da Elliptic e Corvus Insurance mostra che il ransomware ha ricevuto almeno 100 milioni di dollari in riscatti da più di 90 vittime (a novembre 2023). Va notato che il gruppo ha attaccato almeno 20 vittime nelle prime 2 settimane di lavoro.