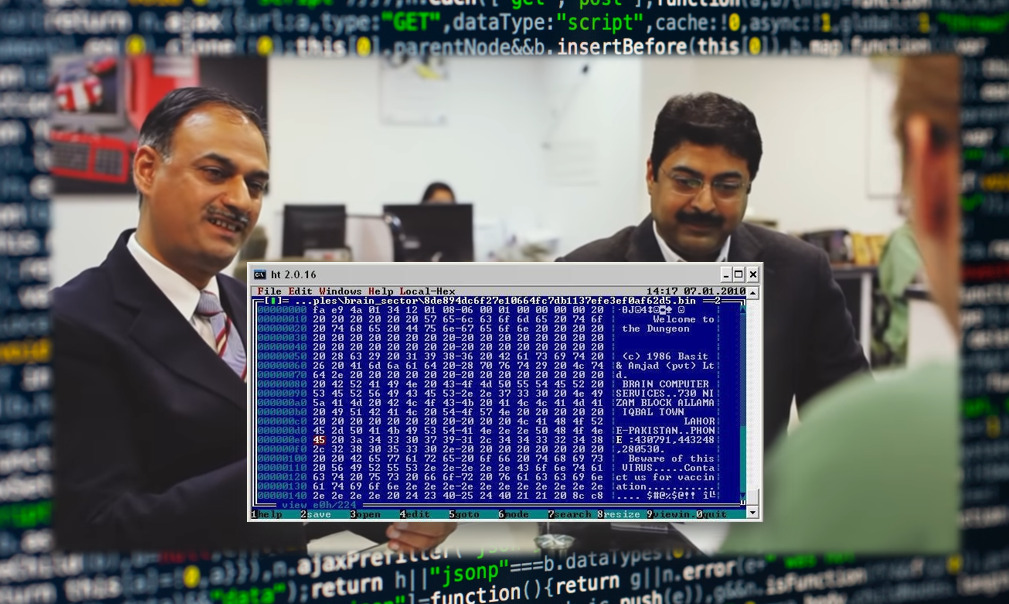

Il primo virus che attaccò MS-DOS della Microsoft, si chiamava Brain ed è stato scritto da due fratelli, Basit Farooq Alvi e Amjad Farooq Alvi, di Lahore, Punjab, Pakistan nel 1986.

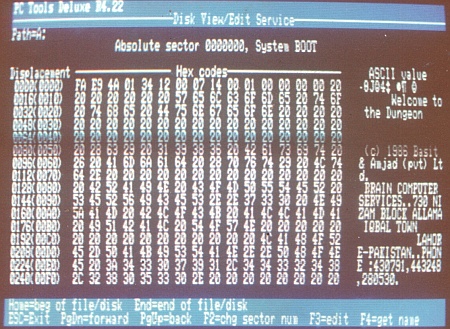

Brain colpiva il PC sostituendo il settore di avvio di un floppy disk con una copia del virus. Il vero settore di avvio viene spostato in un altro settore e contrassegnato come non valido. I dischi infetti di solito avevano cinque kilobyte di settori danneggiati.

Quando i fratelli hanno creato il virus, gestivano un negozio di computer a Lahore, in Pakistan, e hanno notato che i loro clienti stavano facendo circolare copie illegali del software che avevano scritto. Così, hanno pensato a un modo unico per insegnare una lezione ai loro clienti e hanno creato il virus Brain.

I fratelli hanno sottolineato nelle interviste di aver creato il virus solo per le copie illegali del software, inserendo i loro nomi, numeri di telefono e l’indirizzo del loro negozio nel codice del virus. Basit e Amjad non hanno mai pensato che il virus diventasse un mostro di dimensioni globali, oltre le loro capacità di immaginazione.

Il virus riportava quanto segue: “Benvenuti nel Dungeon © 1986 Brain & Amjads (pvt). SERVIZI DEL CERVELLO ELETTRONICO 730 IZANAMIBLOCCO ALLAMA IQBAL TOWN LAHORE-PAKISTAN TELEFONO: 430791,443248,280530. Attenti a questo VIRUS…. Contattaci per la vaccinazione…”

Si resero presto conto di quanto fosse diventato diffuso il loro virus quando hanno sentito le voci arrabbiate di persone dal Regno Unito e dagli Stati Uniti che chiamavano il loro negozio chiedendo di disinfettare le loro macchine.

I fratelli affermano che il virus doveva essere per lo più innocuo, visualizzando semplicemente un messaggio di copyright sul software piratato e cambiando il nome dell’unità floppy, tuttavia, molte persone hanno riferito che il virus ha danneggiato i dati o ha rallentato le loro unità facendola divenire instabile.

Non c’è mai stata alcuna azione legale, ma la risposta dei media è stata esplosiva e persone da tutto il mondo hanno effettuato chiamate furiose verso il telefono dei fratelli. Tuttavia, nonostante il trambusto causato dal loro virus nel mondo, Brain non è mai stato un male per gli affari dei due fratelli. La loro azienda, Brain Net, è ora il più grande provider di servizi Internet in Pakistan.

Anche se sostengono di non aver mai avuto l’intenzione di ferire nessuno, Brain ha esposto al mondo la natura globale della pirateria informatica in tempi non sospetti. Nel 2011, 25 anni dopo il rilascio di Brain, Mikko Hyppönen di F-Secure si è recato in Pakistan per intervistare Amjad. Ispirato da questo documentario e dalla sua popolarità, un gruppo di blogger pakistani ha intervistato Amjad, sotto la bandiera di Bloggerine.