Firewall Sonicwall a rischio: un nuovo bug di sicurezza permette il blocco da remoto

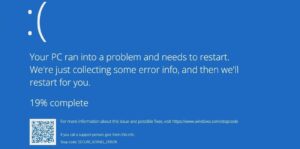

Esiste una falla di sicurezza nella SSLVPN del sistema operativo firewall di Sonicwall, SonicOS. Gli aggressori possono causare il crash del firewall e quindi provocare un denial of service. Sonicwall sta fornendo aggiornamenti per risolvere la vulnerabilità. Sonicwall ha pubblicato un bollettino di sicurezza in cui l’azienda avverte della vulnerabilità. Nell’interfaccia “Virtual Office” di SonicOS SSLVPN, in circostanze non specificate può verificarsi un cosiddetto “null pointer dereference”, ovvero il codice può tentare di rilasciare nuovamente risorse già rilasciate. Nel bollettino SonicWall riporta che “Una vulnerabilità di dereferenziazione del puntatore nullo nell’interfaccia di SSLVPN di SonicOS consente a un aggressore remoto e non autenticato