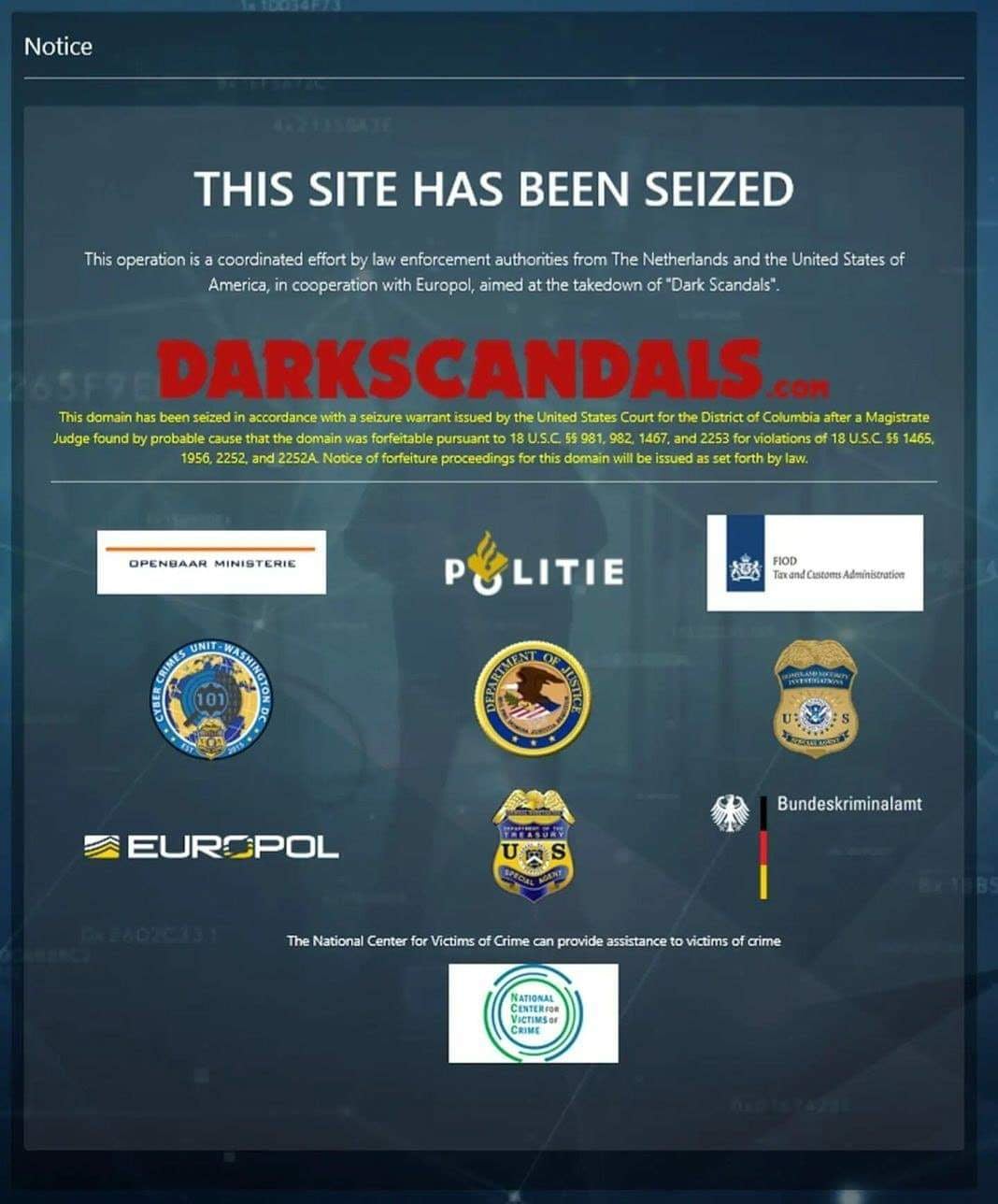

Una operazione di polizia internazionale ha portato all’arresto della presunta mente di un sito web presente nelle #darknet chiamato #DarkScandals e alla sua chiusura.

Il sito #web stava vendendo video relativi a ricatti, stupri e sesso con ragazze minorenni in tutto il mondo. Il nome dell’amministratore che gestiva il sito web è stato rintracciato da un’operazione di #polizia congiunta tra Olanda e Stati Uniti.

L’amministratore è un uomo di 32 anni che è stato arrestato a #Barendrecht, nei Paesi Bassi il 9 di marzo con l’accusa di “possesso e distribuzione di video e immagini di abusi su minori”.

DarkScandals distribuiva più di 2.000 video e immagini illegali secondo l’ Europol Cybercrime Center (#EC3).

#redhotcyber #darknet #cyber #deepweb

https://darkweblink.com/darkscandals-admin-arrested/