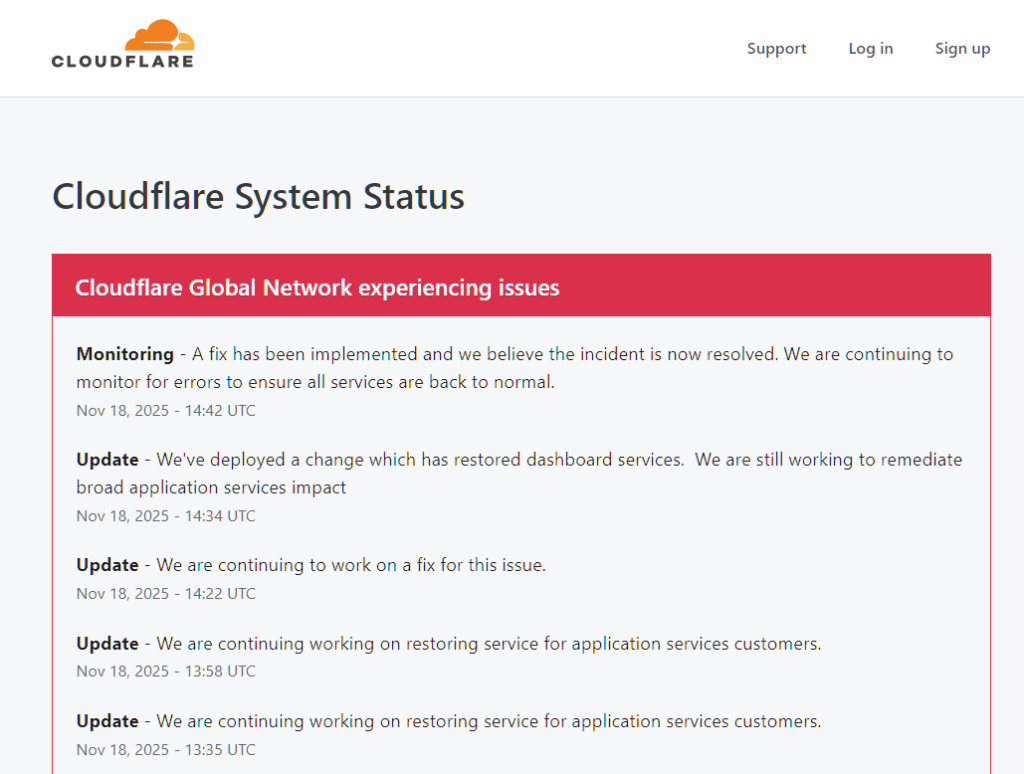

18 novembre 2025 – Dopo ore di malfunzionamenti diffusi, l’incidente che ha colpito la rete globale di Cloudflare sembra finalmente vicino alla risoluzione. L’azienda ha comunicato di aver implementato una correzione e di essere ora nella fase di monitoraggio attivo, dopo una giornata caratterizzata da disservizi, errori intermittenti e problemi sui servizi applicativi e di sicurezza.

L’incidente, iniziato alle 11:48 UTC, ha coinvolto varie componenti dell’infrastruttura Cloudflare, generando rallentamenti, timeout e blocchi a livello globale, con impatti anche su CDN, API, autenticazione e dashboard di gestione.

Di seguito la ricostruzione completa della giornata.

11:48 UTC – Inizio dell’incidente

Cloudflare segnala un degrado interno del servizio. Diversi servizi risultano instabili a livello globale e viene avviata l’analisi del problema.

12:03 UTC – Indagine in corso

Cloudflare conferma che alcuni servizi continuano a essere colpiti da errori intermittenti.

12:21 UTC – Prime evidenze di ripristino parziale

Cloudflare osserva miglioramenti, ma i clienti sperimentano ancora errori più elevati del normale.

12:37 UTC – Indagine ancora attiva

Persistono anomalie diffuse sulla rete.

12:53 UTC – Indagine ancora in corso

I tecnici continuano a lavorare senza individuare ancora una soluzione definitiva.

13:04 UTC – Disattivato temporaneamente l’accesso WARP a Londra

Durante i tentativi di mitigazione, Cloudflare disattiva WARP nella region di Londra. Gli utenti locali non riescono a connettersi tramite il servizio.

13:09 UTC – Problema identificato

Cloudflare comunica di aver individuato la causa dell’incidente e di aver iniziato a implementare una soluzione.

13:13 UTC – Ripristino parziale di Access e WARP

Cloudflare ripristina Access e WARP, riportando i livelli di errore alla normalità.

WARP Londra torna operativo. Si continua a lavorare sui restanti servizi applicativi.

13:35 UTC – Problemi ancora presenti

I servizi applicativi non sono ancora stati ripristinati completamente.

13:58 UTC – Lavori in corso

Continuano gli interventi per riportare online i servizi rimanenti.

14:22 UTC – Ripristino dashboard

La dashboard Cloudflare torna operativa, anche se i servizi applicativi mostrano ancora instabilità.

14:34 UTC – Continuano i lavori di ripristino

Il team tecnico prosegue con le attività necessarie a ripristinare tutti i servizi.

14:42 UTC – Cloudflare: “Incidente risolto, monitoraggio in corso”

Cloudflare annuncia di aver implementato una correzione definitiva. Tutti i servizi dovrebbero tornare progressivamente alla normalità, ma rimane attivo il monitoraggio post-incident.

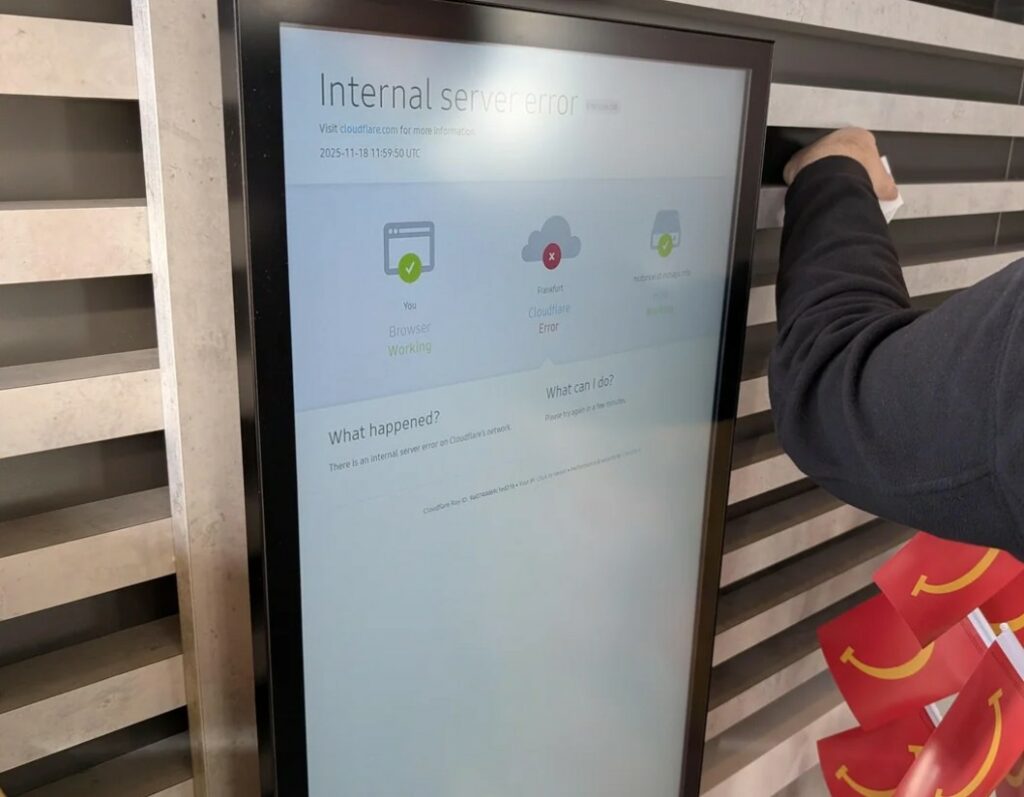

L’incidente ha avuto un impatto rilevante su scala globale. Molti siti web serviti da Cloudflare (tra cui redhotcyber.com) hanno mostrato rallentamenti, pagine non raggiungibili, errori 502, 522 e 526, oltre a problemi di caching e routing.

I servizi di sicurezza e autenticazione, come Cloudflare Access e WARP, sono stati fortemente colpiti nella prima fase. In alcune regioni gli utenti non hanno potuto autenticarsi o accedere alle risorse protette.

Anche Downdetector ha mostrato malfunzionamenti, rendendo difficile monitorare l’ampiezza dell’incidente e contribuendo alla percezione di un blackout molto esteso.

L’infrastruttura globale Cloudflare ha registrato rallentamenti e instabilità, con ripercussioni a catena su servizi non direttamente ospitati sulla piattaforma.

Cloudflare WARP è un servizio sviluppato da Cloudflare con l’obiettivo di migliorare la sicurezza e le prestazioni della connessione Internet degli utenti. A differenza delle VPN tradizionali, che puntano principalmente a fornire anonimato instradando tutto il traffico attraverso server remoti, WARP è progettato per rendere la navigazione più veloce, stabile e protetta, senza appesantire la connessione.

WARP utilizza il protocollo WireGuard, noto per essere leggero, rapido e altamente sicuro. Il traffico viene instradato attraverso la rete globale di Cloudflare, che funge da “strato protettivo” tra l’utente e il web. Questo permette di:

Non mira all’anonimato totale come una VPN classica, ma si concentra su sicurezza e stabilità della connessione.

Cloudflare offre due versioni del servizio:

Secondo l’ultimo aggiornamento, la correzione è stata applicata con successo e i servizi stanno tornando alla normalità. Cloudflare è ora nella fase di monitoraggio attivo e nelle prossime ore potrebbero verificarsi residui di instabilità durante l’assestamento della rete