Se hai più computer o #server #Linux da monitorare e gestire, questa potrebbe essere una sfida importante.

Ciò è particolarmente vero se alcuni di essi funzionano come sistemi senza monitor collegato.

Ad esempio, potresti avere server montati su rack o remotizzati situati in edifici diversi o cluster di #Raspberry Pi sparsi per la casa.

Potresti tranquillamente utilizzare Secure Shell (#SSH) per connetterti a loro, ricevendo alcune informazioni utili, ma ogni strumento, come sappiamo, ha le sue peculiarità e potrebbe essere scomodo passare da un #server all’altro per visualizzare diverse #metriche.

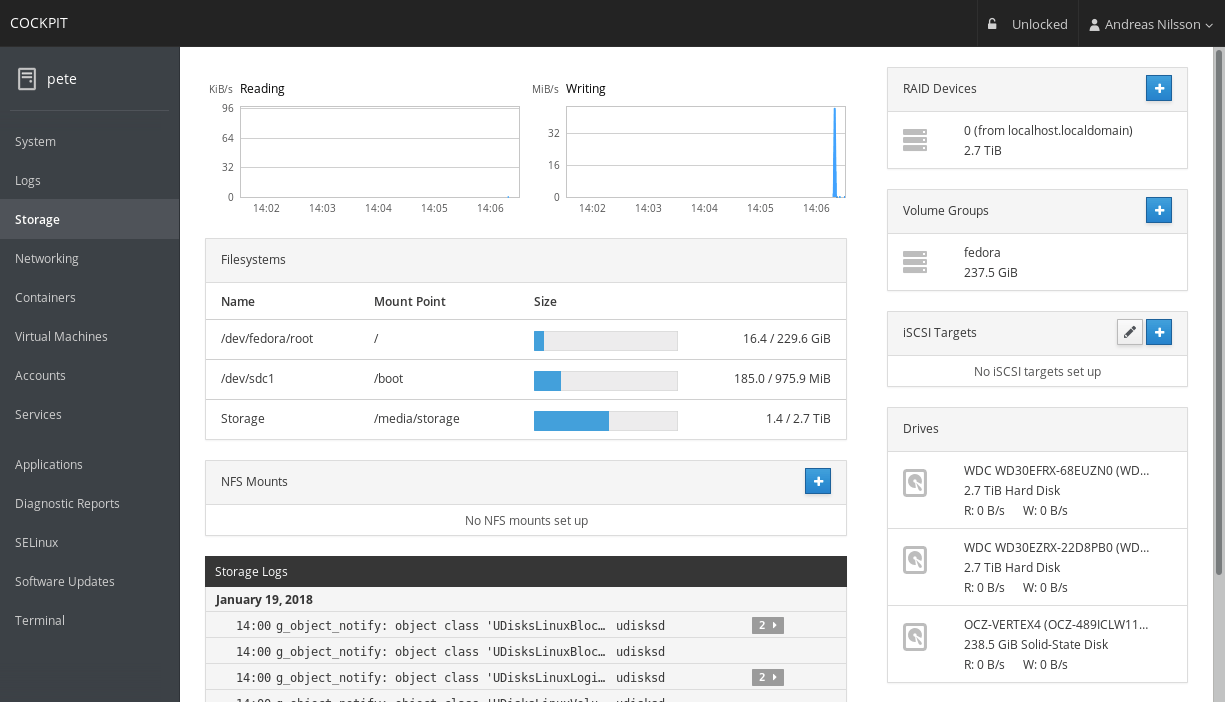

#Cockpit lega molti requisiti comuni di monitoraggio e #amministrazione a una #console basata su #browser, semplificando il monitoraggio e la manutenzione di più computer Linux oltre a utilizzare le #API (Application Programming Interface) già esistenti in Linux, oltre ad essere semplice da configurare e facile da usare.

#redhotcyber #cybersecurity #administration #it #devsecops

https://cockpit-project.org/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…