Autore: Matteo Rumanò

Data Pubblicazione: 11/11/2021

Sono sempre di più i servizi, gli e-commerce e i tanti fornitori che iniziano ad accettare pagamenti mediante le maggiori criptovalute.

Nel precedente articolo abbiamo visto Come acquistare Bitcoin, quindi, se non l’hai ancora fatto, prima di procedere ti consiglio di leggerlo in modo da avere le idee più chiare.

Disclaimer: Tutti gli indirizzi Bitcoin utilizzati in questo articolo rappresentano mero scopo didattico e NON SONO ASSOLUTAMENTE da utilizzare per inviare somme di Bitcoin (BTC)

Supponiamo di aver scelto come exchange Binance e di aver acquistato una somma di 0.100 BTC. Oggi analizzeremo lo scambio sia dalla parte di chi invia che da quella di chi riceve la somma. Un pratico esempio: Alice compra lo smartphone usato di Bob per la somma di 0.015 Bitcoin (BTC)

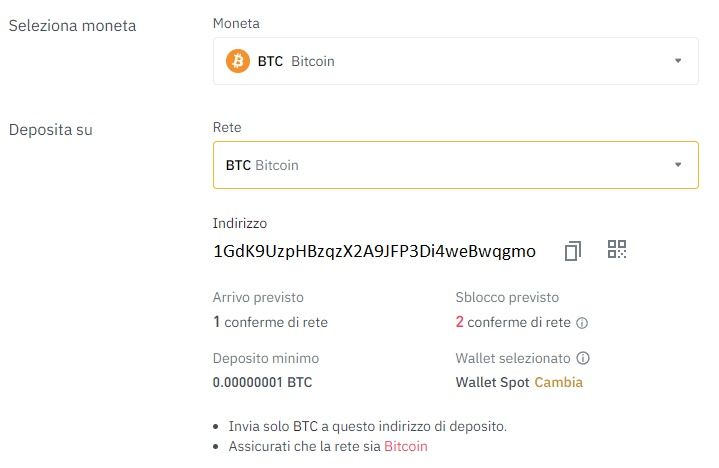

Il venditore, Bob, deve ora inviare all’acquirente Alice il suo indirizzo Bitcoin dove far pervenire la somma pattuita per lo smartphone. Per ottenere l’indirizzo, Bob seguirà la seguente procedura:

Una volta scelta la rete, al venditore verrà mostrato l’indirizzo su cui ricevere la somma, che è composto da 26-35 caratteri alfanumerici; l’indirizzo inizia sempre con il numero 1 o con il numero 3.

Ecco un esempio di indirizzo: 1GdK9UzpHBzqzX2A9JFP3Di4weBwqgmoQA

A questo punto Bob invia un messaggio con il suo indirizzo ad Alice ed è pronto per ricevere l’importo in Bitcoin.

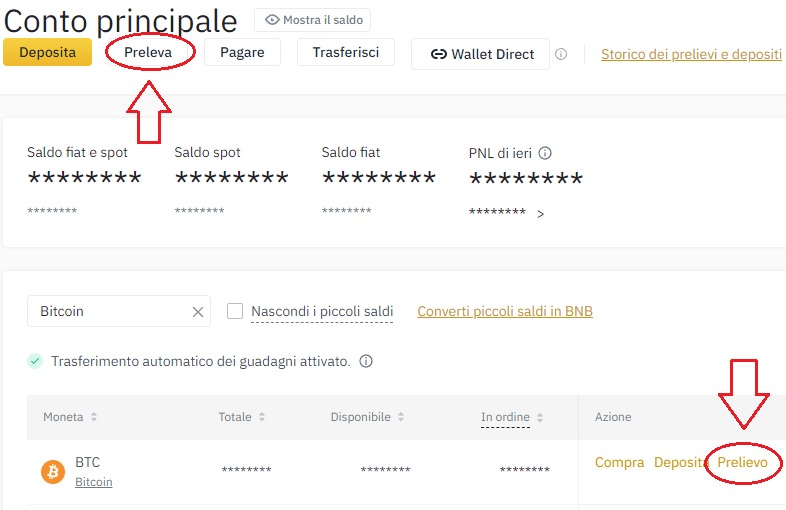

Una volta ricevuto il messaggio, Alice è in possesso di tutti gli strumenti necessari per effettuare il pagamento.

A questo punto dovrà:

Più in basso Binance indicherà che l’importo che verrà inviato al venditore sarà di 0.015 BTC.

E’ sempre raccomandabile ricontrollare tutto dall’inizio prima di procedere, come si fa normalmente prima di inviare un bonifico.

Solo quando sarete sicuri dei vostri movimenti potrete fare click su “Prelievo” confermando così la transazione che avverrà entro 60 minuti circa.

Di seguito ti linko la transazione di cui sopra:

https://www.blockchain.com/btc/tx/0627052b6f28912f2703066a912ea577f2ce4da4caa5a5fbd8a57286c345c2f2

Questi sono i pochi e semplici passaggi per effettuare una transazione Bitcoin tra due indirizzi.

Anche se risulta estremamente semplice, bisogna prestare molta attenzione quando inseriamo i dati perché in caso di errore non vi è modo di revocare la transazione e quindi i fondi andranno persi.

Credits: Mastering Bitcoin 2nd Edition – Andreas M. Antonopoulos