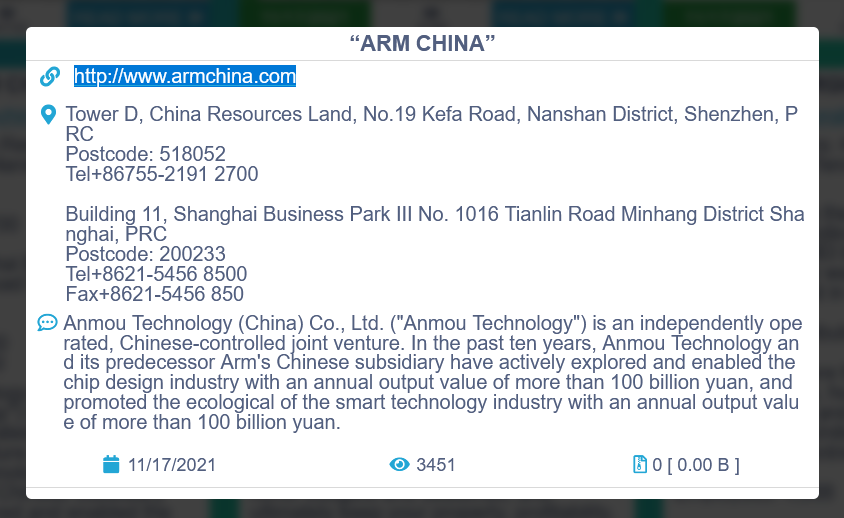

La nota cyber-gang che ha colpito moltissime aziende americane ed anche italiane, ora sbarca sul territorio cinese e il 5 di novembre ha pubblicato una news su “ARM CHINA”; una azienda con sede a Shenzhen, Shanghai, Pechino e Chengdu.

Colpire la Cina potrebbe sembrare una mossa azzardata per la cyber gang russa, anche in considerazione alla protezione non più sicura della Federazione Russa che negli ultimi periodi sta prendendo accordi con gli Stati Uniti su come reprimere il crimine informatico organizzato.

Al momento non vi sono informazioni sul danno subito, ma oggi il banner è stato aggiornato, probabilmente in virtù degli accordi presi tra la cyber gang e l’azienda cinese.

In precedenza il numero dei file riportati, trafugati dalla rete dell’azienda erano 387.

Amou Technology (China) Co., Ltd. (“Amou Technology”) è una holding di joint venture gestita in modo indipendente e finanziata dalla Cina. Negli ultimi dieci anni, Amou Technology e il suo predecessore, la filiale cinese di Arm, hanno attivamente esplorato e potenziato l’industria nazionale della progettazione di chip con un valore di produzione annuale di oltre 100 miliardi di yuan e hanno stimolato l’ecosistema dell’industria tecnologica intelligente con un valore della produzione annua di oltre un trilione di yuan.

Nell’agosto 2021, Amou Technology ha rilasciato il suo nuovo marchio aziendale “Core Power”. La missione di “Core Power” è quella di creare una piattaforma di calcolo della fusione del flusso di dati intelligente aperta, consentire all’industria informatica cinese di cogliere nuove opportunità nell’era del calcolo dell’architettura a super-dominio.

Da quando opera in modo indipendente da tre anni, Amou Technology ha attivamente implementato e investito pesantemente nella sua attività di ricerca e sviluppo indipendente, scegliendo strategicamente quattro aree chiave di ricerca e sviluppo come intelligenza artificiale, CPU, sicurezza delle informazioni ed elaborazione multimediale in un breve periodo del tempo.

Ha lanciato la piattaforma di intelligenza artificiale “Zhouyi”, il processore “Xingchen”, la soluzione di sicurezza delle informazioni “Shanhai” e il processore multimediale “Linglong” e altri risultati indipendenti di ricerca e sviluppo, e tutti hanno realizzato il tape-out e la produzione di massa dei prodotti correlati.

La rapida implementazione e applicazione di questi prodotti sviluppati in modo indipendente ha notevolmente promosso l’innovazione, la ricerca e lo sviluppo dei partner cinesi dell’industria dei circuiti integrati e ha gettato solide basi per l’industria cinese dei circuiti integrati per conquistare le alture nel mercato internazionale.