Gli analisti di blockchain affermano che gli hacker nordcoreani hanno escogitato un modo nuovo per aggirare le sanzioni imposte dagli Stati Uniti e stanno riciclando criptovaluta.

In particolare, secondo Chainalysis, i criminali hanno riciclato criptovalute per un valore di quasi 25 milioni di dollari utilizzando il nuovo servizio di mixer Sinbad.

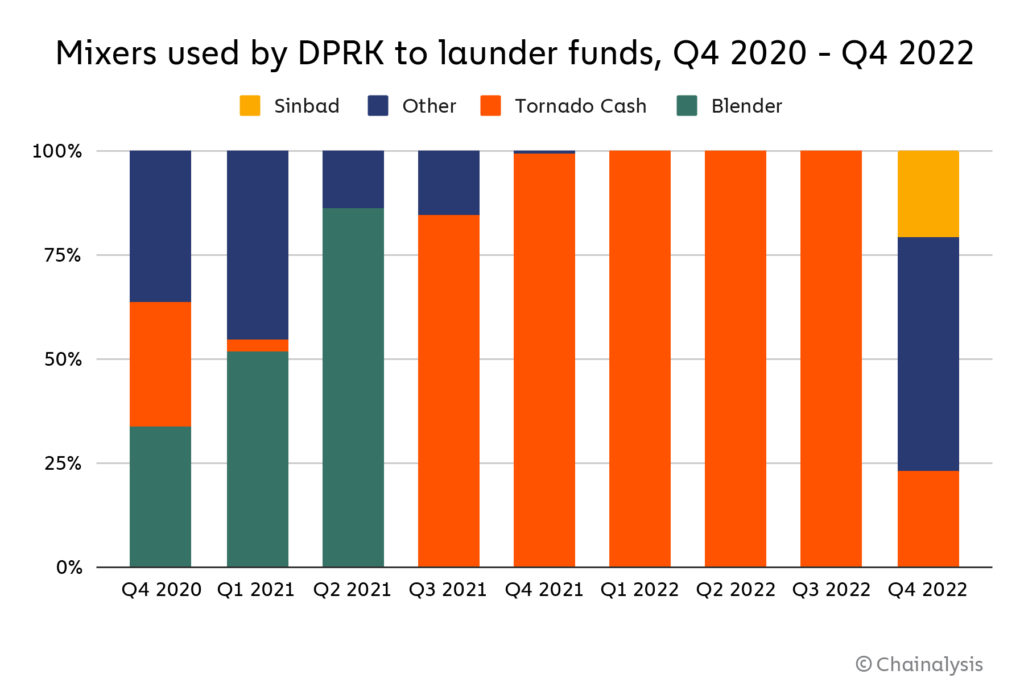

L’anno scorso, le autorità statunitensi hanno imposto sanzioni su servizi di mixaggio come Blender e Tornado Cash, che sono stati utilizzati dagli hacker nordcoreani Lazarus per riciclare circa 500 milioni di dollari in criptovalute ottenute illegalmente.

Il nome Lazarus che viene indicato nelle relazioni degli esperti come un singolo gruppo, in realtà si riferisce a molti gruppi di hacker nordcoreani incaricati dal governo di raccogliere informazioni o rubare denaro per sostenere progetti nazionali.

Secondo le autorità, i fondi rubati dagli hacker a seguito dell’hack di Harmony (circa 96 milioni di dollari) sono passati attraverso il citato Tornado Cash.

I fondi ricevuti a seguito della compromissione della blockchain di Ronin, che è strettamente correlata al popolare gioco Axie Infinity (più di 600 milioni di dollari), sono stati rubati hakerando il bridge di criptovaluta Nomad.

Sebbene queste sanzioni non abbiano impedito a Tornado Cash di operare (a molti nel settore delle criptovalute non sono piaciute affatto le azioni del governo), gli operatori di Blender sono scomparsi insieme al loro servizio, presumibilmente portando con sé 22 milioni di dollari in bitcoin.

Come ora scrivono gli analisti di Elliptic, a quanto pare, nell’autunno del 2022, gli operatori di Blender hanno lanciato un nuovo servizio chiamato Sinbad, che gli hacker nordcoreani stanno nuovamente utilizzando per riciclare i beni rubati.

I sospetti sulla connessione tra Lazarus e Sinbad sono sorti tra i ricercatori dopo che il bridge a catena incrociata Harmony Horizon è stato violato.

Questa rapina, avvenuta la scorsa estate , ha provocato il furto di beni di criptovaluta per un valore di 100 milioni di dollari. Questa volta, gli hacker hanno utilizzato il mixer bitcoin Sinbad per “ripulire” i fondi rubati.

“Ad oggi, decine di milioni di dollari partendo da Horizon e altri attacchi relativi alla Corea del Nord sono stati canalizzati attraverso Sinbad e i fondi continuano a fluire, dimostrando la fiducia degli aggressori nel nuovo mixer”, scrive Elliptic.

A differenza di Tornado Cash, Blender e Sinbad sono mixer di custodia, ovvero tutte le criptovalute che entrano nel servizio sono sotto il controllo degli operatori.

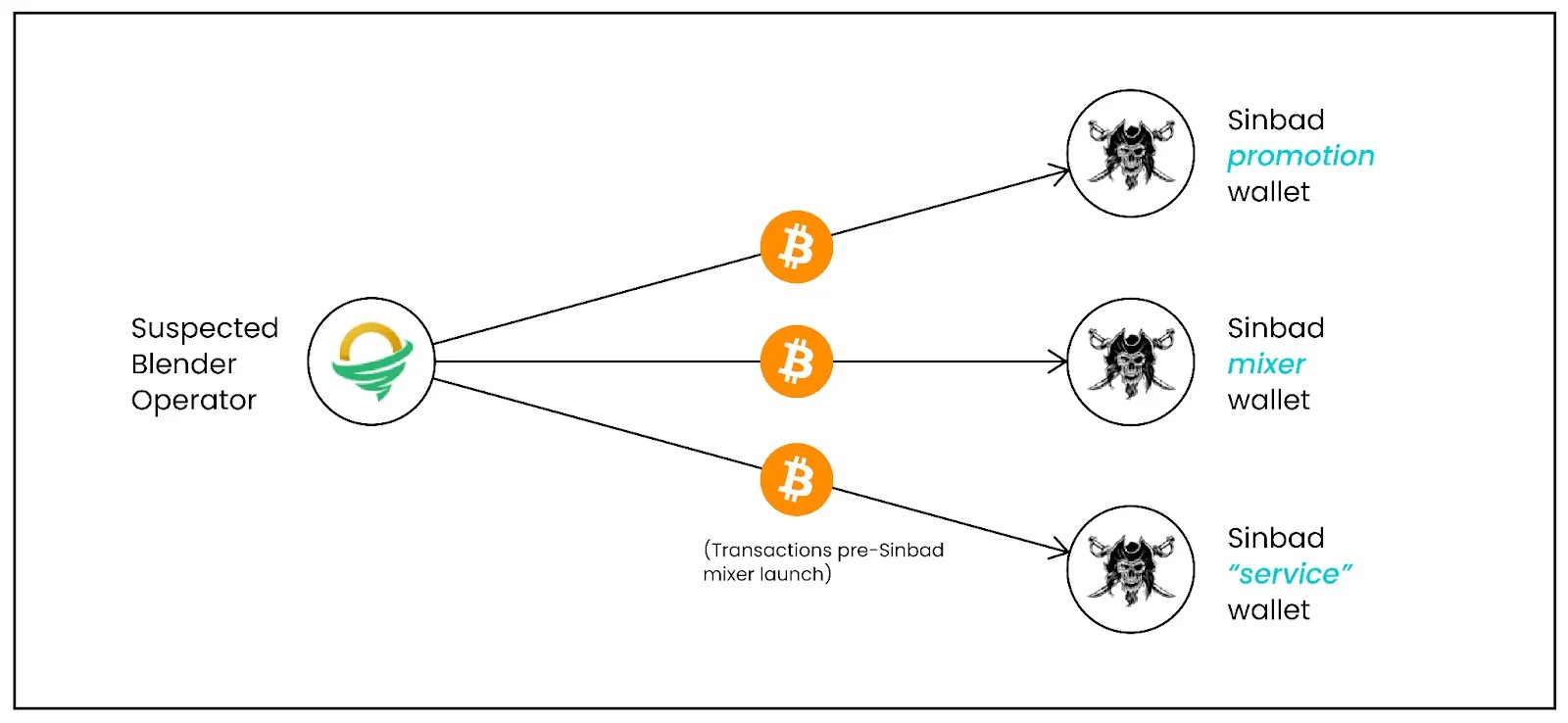

Detto questo, l’analisi di Elliptic mostra che Sinbad è molto probabilmente gestito dalle stesse persone che erano dietro Blender. Ad esempio, i ricercatori hanno scoperto che l’indirizzo “ufficiale” di Sinbad riceveva bitcoin da un portafoglio ritenuto di proprietà degli operatori di Blender.

Inoltre, lo stesso portafoglio è stato utilizzato anche per pagare la pubblicità del nuovo mixer e finanziare quasi tutte le transazioni iniziali che sono passate attraverso Sinbad (circa 22 milioni di dollari).

Inoltre, i ricercatori hanno notato un comportamento di rete simile per entrambi i mixer: “Il modo in cui funziona il mixer Sinbad è in gran parte identico a Blender, compresi i codici del mixer a dieci cifre, lettere di garanzia firmate con un indirizzo di servizio e un ritardo massimo della transazione di sette giorni.”

È interessante notare che, in un’intervista con Wired, l’amministratore di Sinbad ha definito il servizio “un progetto tecnologico legittimo che aiuta a mantenere la privacy“.

“Sono contro la sorveglianza totale, il controllo sugli utenti di Internet, contro le autocrazie e le dittature”, ha detto l’uomo, che ha chiesto di essere chiamato Mehdi. “Tutti hanno diritto alla privacy”.