Negli ultimi vent’anni le abitazioni italiane sono passate da pochi dispositivi connessi a un ecosistema complesso che può superare i 40-60 dispositivi digitali tra domotica, videocamere, citofoni IP, smart TV, inverter fotovoltaici e postazioni di lavoro in smart working.

La casa è diventata una piccola infrastruttura IT, ma nella maggior parte dei casi viene ancora gestita come se fosse plug‑and‑play. Questa crescita non è stata accompagnata da un aumento della sicurezza: configurazioni deboli, aggiornamenti mancanti e reti non segmentate espongono quotidianamente sistemi domestici a rischi concreti.

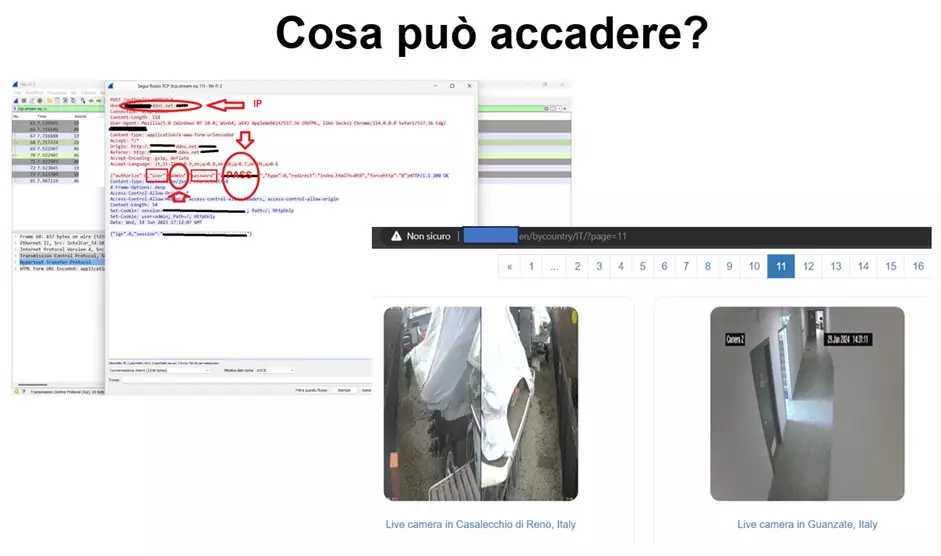

Strumenti pubblici mostrano quanto facilmente questi dispositivi possano diventare raggiungibili dall’esterno, con impatti diretti sulla privacy e sulla sicurezza digitale delle famiglie.

Le abitazioni moderne ospitano un numero crescente di dispositivi connessi: domotica, videocamere, citofoni IP, TV, elettrodomestici e dispositivi smart, inverter fotovoltaici, postazioni di lavoro per lo smart working, assistenti digitali e tanto altro.

In molti casi si superano facilmente i 40-60 elementi, trasformando la casa in una rete articolata con un traffico paragonabile a quello di una piccola azienda complice anche l’aumento di banda delle nuove infrastrutture digitali come FTTH, FWA e 5G.

Nonostante questa complessità, la rete domestica viene spesso gestita come se fosse un sistema plug‑and‑play come si usava diversi anni fa. In realtà, l’infrastruttura di rete è il punto da cui passa tutto: sicurezza, prestazioni, stabilità e isolamento dei dispositivi.

La mancanza di segmentazione tra lavoro, vita privata e IoT, le configurazioni predefinite mantenute a lungo o l’assenza di un firewall adeguato aprono varchi che un attaccante può sfruttare con estrema facilità, sia dall’esterno sia dall’interno della rete.

La differenza non la fa il singolo dispositivo smart, ma la rete che lo ospita. Se il “cuore” della casa non è progettato e mantenuto con criterio, qualsiasi dispositivo collegato eredita automaticamente i suoi punti deboli, amplificando il problema.

Figura 1 – La rete domestica come cuore dell’infrastruttura digitale della casa.

Molti dispositivi installati nelle abitazioni risultano visibili anche dall’esterno senza che l’utente ne sia consapevole: configurazioni errate o impostazioni di default possono renderli esposti. Strumenti pubblici e liberamente accessibili mostrano ogni giorno esempi di videocamere, videocitofoni, inverter fotovoltaici e sistemi di domotica raggiungibili tramite Internet senza particolari difficoltà.

Queste esposizioni non dipendono da vulnerabilità sofisticate, ma da impostazioni comuni: password deboli, credenziali mai cambiate, porte aperte inutilmente o configurazioni preimpostate dal dispositivo. A questo si aggiungono spesso dispositivi non certificati o di dubbia provenienza, che incrementano ulteriormente il rischio.

Quando la rete domestica non è segmentata, un singolo punto di accesso non protetto può diventare il ponte verso sistemi più sensibili, come computer di lavoro, archivi personali o dispositivi di domotica. Un rischio spesso trascurato è il cablaggio esterno dei videocitofoni IP. In molte abitazioni, il videocitofono IP utilizza un cavo dati posato all’esterno del perimetro (facciata, giardini, androni).

Questo tratto, se non adeguatamente protetto, può diventare un punto di attacco fisico: accesso alla linea, inserimento di dispositivi intermedi (ad esempio tap o piccoli gateway illegali), tentativi di intercettazione o manipolazione del traffico.

Anche senza “entrare in casa”, un attaccante potrebbe sfruttare il collegamento esterno per interferire con la rete o con il dispositivo, soprattutto se mancano segmentazione, autenticazione robusta e controlli a livello di rete. Comprendere questa superficie d’attacco è il primo passo per aumentare la sicurezza.

La consapevolezza dell’utente, unita alla competenza di chi installa e configura gli impianti, è essenziale per evitare esposizioni involontarie e preservare la privacy.

Figura 2 – Esempi reali di esposizioni e traffico analizzato su dispositivi domestici.

Molti incidenti domestici nascono da configurazioni improvvisate o da reti basate su un semplice modem/router, incapaci di separare i dispositivi e di analizzare ciò che accade. Per rendere una smart home più sicura, è fondamentale trattare l’infrastruttura con la stessa logica delle PMI: protezione perimetrale, segmentazione interna e monitoraggio del traffico.

Un approccio efficace parte dall’installazione di un firewall dedicato, per filtrare il traffico in entrata e in uscita, bloccare connessioni indesiderate e attivare controlli avanzati (UTM); di uno o più switch gestiti, per creare VLAN che separino i dispositivi IoT da quelli personali o di lavoro; e di access point professionali, con reti distinte per ospiti, IoT e dispositivi critici.

La segmentazione tramite VLAN consente di isolare ciò che è “rumoroso” (domotica, TV, dispositivi smart, videocitofoni) da ciò che è sensibile (PC di lavoro, NAS, archivi personali, TVCC, allarmi). Un dispositivo vulnerabile non deve poter diventare il ponte verso sistemi più importanti.

L’analisi del traffico tramite funzioni UTM aiuta a rilevare comportamenti anomali, aggiornamenti sospetti o comunicazioni verso server non affidabili, riducendo il rischio che un’intrusione passi inosservata. Nessuna casa può essere “inviolabile”, ma con una rete progettata correttamente è possibile renderla significativamente più difficile da compromettere, sia dall’interno sia dall’esterno.

La smart home moderna integra dispositivi, app, servizi cloud e componenti di rete che richiedono competenze trasversali. Anche scegliendo prodotti sicuri, certificati o aggiornati, la vera differenza la fa l’infrastruttura su cui questi dispositivi operano: rete, configurazione e manutenzione.

Un ulteriore elemento spesso sottovalutato riguarda la scelta dei produttori: affidarsi a brand certificati ISO/IEC 27001 offre maggiori garanzie sulla gestione dei dati, sui processi interni, sul ciclo di vita del software e sulla sicurezza dei servizi cloud collegati ai dispositivi domestici.

Sempre più aziende, anche in Italia, stanno ottenendo questa certificazione proprio per garantire maggiore affidabilità nei prodotti destinati alle abitazioni e alle PMI. Scegliere produttori che adottano standard internazionali non elimina i rischi, ma riduce significativamente la probabilità di errori strutturali e di pratiche insicure a livello di sviluppo e gestione.

Oggi però esiste un limite strutturale nella normativa. Il DM 37/08 consente agli installatori abilitati, senza una dimostrazione formale delle competenze, di realizzare e progettare reti dati, videocitofonia, TVCC, sistemi di allarme e impianti tecnologici connessi; non prevede però un obbligo di aggiornamento continuo né verifiche periodiche delle competenze.

In un’epoca in cui gli impianti non sono più solo elettrici ma digitali, questo divario è rilevante: l’aggiornamento rimane responsabilità del professionista, ma l’assenza di un obbligo formale, a differenza di quanto accade per periti e ingegneri iscritti agli ordini, evidenzia una carenza normativa, eredità di un contesto precedente alla diffusione massiva dell’IoT domestico.

Fino a quando non sarà introdotto un requisito formativo obbligatorio, anche il cliente finale può fare la sua parte, richiedendo attestati di formazione o certificazioni aggiornate all’installatore. È un modo semplice e concreto per verificare la reale competenza di chi progetta e mette mano alla rete domestica, evitando improvvisazioni che potrebbero generare vulnerabilità significative.

La sicurezza delle abitazioni richiede tre elementi chiave: una progettazione corretta dell’infrastruttura di rete, una formazione tecnica adeguata di chi installa e integra gli impianti e una maggiore consapevolezza dell’utente, che oggi vive in una casa connessa molto più complessa di quanto sembri. Solo combinando questi fattori è possibile garantire un ambiente domestico davvero più sicuro e ridurre una superficie d’attacco che, ancora oggi, resta tra le più trascurate e vulnerabili.