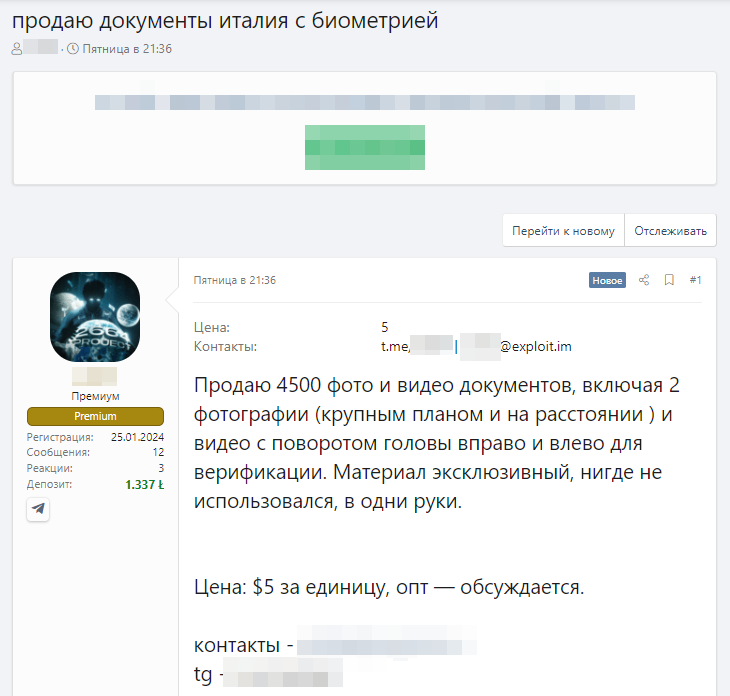

Un inquietante annuncio è apparso su un noto forum underground russo venerdì scorso, dove un utente offre in vendita 4.500 documenti contenenti dati biometrici per soli 5 euro l’uno.

Nelle consuete attività svolte dal gruppo DarkLab di analisi delle underground, è stato rilevato venerdì sera un post che mette in vendita foto e video di volti, con due fotografie (una in primo piano e una da lontano), e un video con la testa girata da un lato all’altro per le necessarie verifiche biometriche.

Il prezzo estremamente basso di 5 euro per un documento di tale sensibilità è preoccupante.

Non si tratta di semplici dati anagrafici, ma di informazioni biometriche che possono essere usate per falsificare identità, accedere a sistemi di sicurezza avanzati e compiere una vasta gamma di attività criminali, come truffe finanziarie, furti di identità e persino falsificazioni di passaporti o documenti ufficiali.

L’accesso ai dati biometrici come quelli offerti in questo annuncio può portare a diverse tipologie di crimini e frodi. Tra i rischi maggiori troviamo:

Il fatto che questi dati biometrici vengano venduti a soli 5 euro l’uno dimostra quanto il mercato illegale li sottovaluti, ma soprattutto quanto sia accessibile e pericoloso il loro utilizzo. Una volta venduti e utilizzati, non c’è modo di sapere a chi andranno e per quale scopo verranno sfruttati.

Tutte le organizzazioni che gestiscono dati biometrici dovrebbero basare il proprio modello di business su una solida postura di sicurezza informatica, soprattutto alla luce del crescente numero di minacce informatiche. La vulnerabilità di queste informazioni, come evidenziato dal recente caso di documenti biometrici italiani messi in vendita su forum underground, può avere conseguenze disastrose se non adeguatamente protetta. La protezione dei dati sensibili, come quelli biometrici, richiede un approccio proattivo e aggiornato per prevenire fughe di informazioni e proteggere la privacy degli utenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…