Un aggressore sconosciuto afferma di aver hackerato Pickett and Associates (Pickett USA), uno studio di ingegneria con sede in Florida, e ora sta vendendo un’ampia quantità di dati ingegneristici relativi a progetti gestiti da importanti aziende energetiche americane. Il prezzo richiesto per l’archivio è di 6,5 bitcoin. Una pubblicazione citata dai giornalisti stima questa cifra a circa 585.000 dollari.

Pickett USA serve clienti nei settori energetico e minerario negli Stati Uniti e nei Caraibi.

L’azienda è specializzata nella progettazione di linee di trasmissione e reti di distribuzione, nella gestione di progetti, nei rilievi topografici, nella fotografia aerea e nella tecnologia LiDAR (Lidar, una tecnologia che utilizza la scansione laser per creare modelli 3D di terreno e oggetti ad alta precisione).

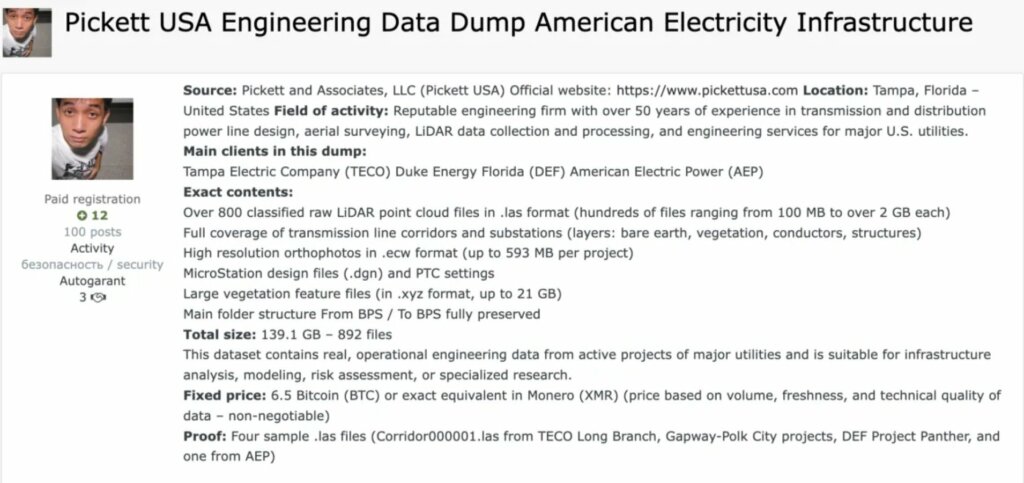

Secondo l’autore dell’annuncio, all’azienda sarebbero stati rubati 892 file per un totale di circa 139 GB. In screenshot circolati sui social media e sulle risorse del settore, il venditore descrive i contenuti come “dati di ingegneria operativa reali” provenienti da progetti in corso e suggerisce di utilizzarli per l’analisi delle infrastrutture e la valutazione dei rischi. L’autenticità di queste affermazioni non è stata confermata in modo indipendente e gli stessi criminali non sono, per usare un eufemismo, la fonte più affidabile.

Secondo la descrizione, l’archivio contiene oltre 800 di punti LiDAR grezzi in formato .las, dove un singolo file può pesare da centinaia di megabyte a diversi gigabyte. Presumibilmente contiene anche la copertura di corridoi di linee di trasmissione e sottostazioni con diversi livelli (terreno, vegetazione, cavi, strutture), quindi mappe altamente dettagliate, file di progetto MicroStation, impostazioni PTC, nonché set di dati sulla vegetazione e altro materiale derivante da lavori in corso. Il venditore offre ai potenziali acquirenti diversi campioni “per la revisione”.

L’hacker sostiene che i dati riguardino progetti di Tampa Electric Company, Duke Energy Florida e American Electric Power. Il testo cita anche le dimensioni di queste aziende: Tampa Electric serve circa 860.000 clienti nella Florida centro-occidentale, Duke Energy Florida serve circa 2 milioni di clienti in tutto lo stato e American Electric Power serve quasi 5,6 milioni di clienti in 11 stati. Un rappresentante di Pickett USA ha rifiutato di commentare in risposta alle richieste dei giornalisti. Anche le aziende energetiche, secondo la fonte, non hanno risposto alle richieste.

Le affermazioni degli hacker criminali, qualora risultino vere, sono particolarmente allarmanti a causa della natura “applicata” dei dati. Se dati rilevanti su tracciati, impianti e lavori di linee elettriche dovessero effettivamente finire in mano sbagliate, potrebbero rivelarsi utili non solo per l’estorsione, ma anche per una pianificazione più precisa degli attacchi alle infrastrutture. In questo contesto, l’autore dell’articolo osserva che l’interesse per i settori critici sta crescendo sia tra i gruppi affiliati agli Stati nazionali che tra gli estorsori puramente criminali. Tra gli esempi citati figurano le accuse di campagne a lungo termine contro il settore energetico, gli attacchi Volt Typhoon e la tendenza generale a esercitare pressioni attraverso le zone di “confine” tra IT e tecnologie operative.

Secondo l’ultimo rapporto IC3 dell’FBI, il ransomware è rimasto la minaccia più importante per le organizzazioni che gestiscono infrastrutture critiche nel 2024: il numero di denunce è aumentato del 9% su base annua e gli operatori di infrastrutture critiche hanno segnalato quasi 4.900 minacce informatiche, con il ransomware (1.403 segnalazioni) come tipologia di incidente più comune. Per questo motivo, qualsiasi fuga di notizie che fornisca agli aggressori ulteriori informazioni su oggetti e processi è vista con estrema sensibilità dal settore, anche quando si tratta solo di accuse mosse sui forum del dark web.