Quante volte abbiamo detto che la cybersecurity è una “Shared Responsability” e quindi una responsabilità di tutti, dal singolo utente fino ad arrivare al mega dirigente di una azienda?

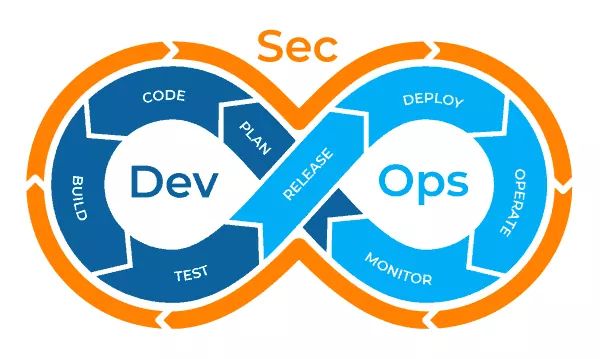

#DevSecOps rende tutti responsabili della sicurezza informatica da implementare in un asset #ICT, consentendo di far prendere decisioni e azioni nelle fasi di progettazione, sviluppo, collaudo, operation e ovviamente di controllo.

In questo articolo vengono spiegate le best-practices sulle quali puntare per avviare un programma di DevSecOps, che vengono suddivise in questo modo:

1) Adotta l’automazione come elemento critico; 2) Gestire le vulnerabilità; 3) Scegliere gli strumenti giusti; 4) Modellare le minacce; 5) Utilizzare il DevSecOps per creare efficienza; 6) Identificare una protezione adeguata per le #API e per i #microservizi; 7) Segmentare adeguatamente la rete; 8) Eseguire ricerche approfondite.

DevSecOps è un modello adottato dal #DoD degli stati uniti, ma anche da organizzazioni come #Tesla e #Netflix.

#redhotcyber #cybersecurity #devsecops #infosec

https://hakin9.org/devops-and-security-8-best-practices/