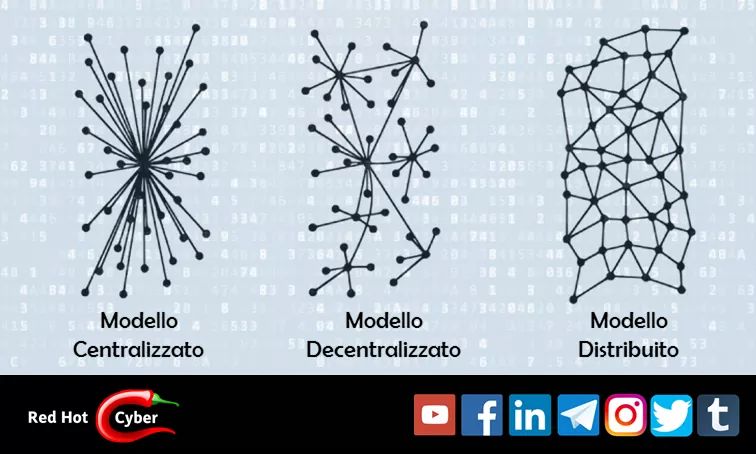

Google e Apple sono sostenitori di un modello #decentralizzato che si basa su #protocolli come il #Bluetooth per facilitare la comunicazione tra dispositivi e conservare i dati degli utenti sugli stessi #smartphone.

Le architetture #centralizzate, invece, trasferiscono i dati degli utenti su dei #server #esterni per l’archiviazione, che possono includere #informazioni sulla #geolocalizzazione, l’elenchi dei #contatti ed altre informazioni di dove sono stati gli #utenti e quando.

Di conseguenza, questo approccio ha suscitato #preoccupazione tra i difensori della #privacy in quanto questo modello potrebbe spianare la strada alla graduale #sorveglianza di #massa in un vicino futuro, così come riportato anche da Edward #Snowden.

Mentre l’italiana APP #Immuni utilizzerà un modello “decentralizzato”, il governo Francese, al contrario, utilizzerà un modello “centralizzato”, affermando che #StopCovid sarà una soluzione temporanea, volontaria, ma molto preziosa.

#redhotcyber #cybersecurity #covid #coronavirus

https://www.zdnet.com/article/france-defends-centralized-coronavirus-tracing-app-insists-privacy-held-sacred/