YesWeHack la conosciamo bene. E’ una piattaforma che mette in connessione aziende e hacker etici definendo programmi che permettono ai ricercatori di rilevare bug, e alle aziende di pagare i ricercatori per “il disturbo”.

Lo scorso anno YesWeHack ha creato una piattaforma che si chiama “Dojo”, da non confondere con il “supercomputer” annunciato dalla Tesla che permetterà l’apprendimento degli algoritmi di intelligenza artificiale dell’azienda.

Dojo in giapponese vuol dire un luogo per l’apprendimento e la meditazione immersiva. Questo è tradizionalmente vero nel campo delle arti marziali, ma è stato visto sempre più vicino in altri campi, come la meditazione e lo sviluppo di software.

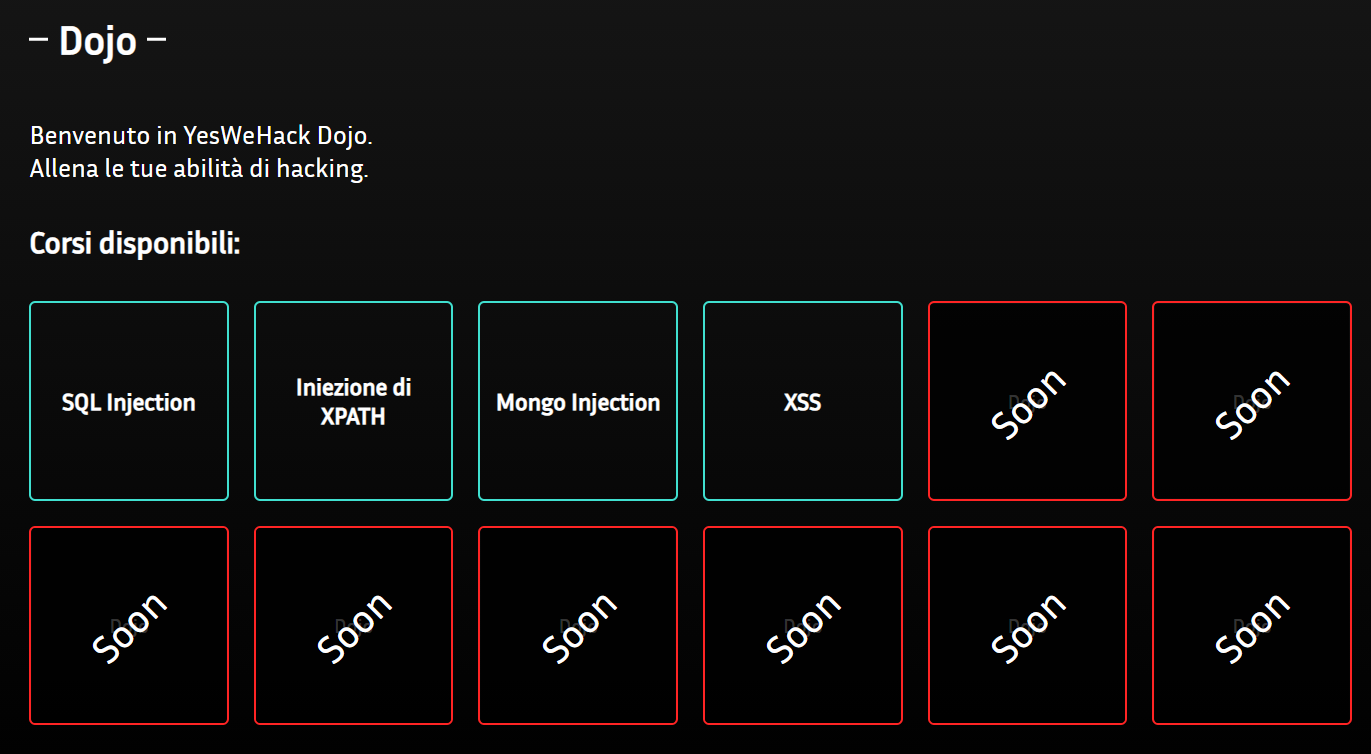

La piattaforma Dojo ha come obiettivo quello di aiutare i programmatori e i futuri hacker etici a sviluppare le loro capacità nel trovare le vulnerabilità di sicurezza presenti nel codice.

Dojo offre quattro diverse aree di allenamento e apprendimento con corsi, sfide e diversi livelli di difficoltà.

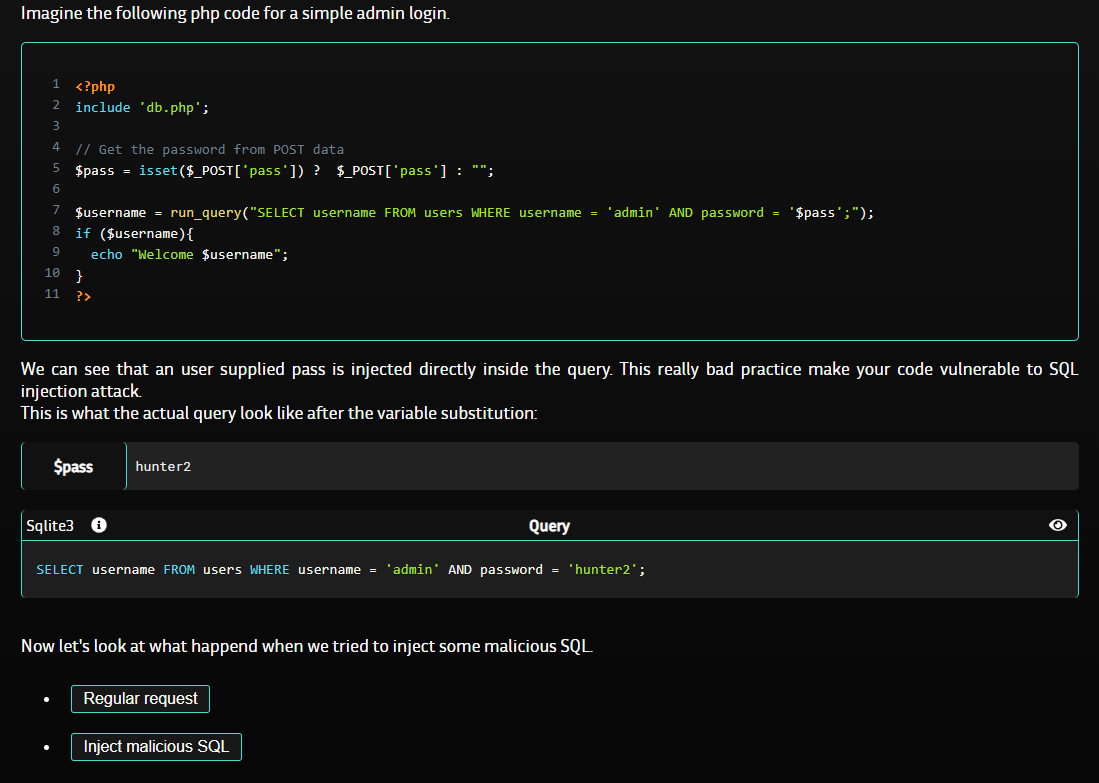

Il focus di Dojo è prettamente sul codice.

Il grandissimo valore degli esempi caricati al suo interno, è che gli utenti possono vedere in tempo reale quali effetti abbia un determinato input sul codice e come le difese inserite dai programmatori potrebbero essere aggirati.

YesWeHack non archivia alcun dato sui propri server, pertanto gli utenti potranno sbizzarrirsi a impostare gli exploit che vorranno su Dojo, senza alcuna esitazione.

Questo progetto è molto interessante in quanto permette soprattutto agli sviluppatori, di toccare con mano cosa accada su un determinato codice sorgente, a seguito dell’invio di input malformati.

Ad oggi sono ancora 4 le casistiche trattate, dopo il rilascio di un anno fa, ma speriamo che YesWeHack proceda ad implementare nuove esempi e ampliare la piattaforma.

Questo è un percorso che dovrebbe essere fatto da tutti gli sviluppatori di applicazioni web, in quanto fa comprendere appieno il funzionamento di alcune delle classiche vulnerabilità di injezione, e quindi far capire cosa occorre fare per proteggersi.

Fonte

https://dojo-yeswehack.com/SQL-Injection/Theory

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…