Come abbiamo visto 2 giorni fa, l’account twitter della Regione Umbria è stato violato da un gruppo di hacker che ha pubblicato un teschio di scimpanzé, che ci ha subito fatto ricollegare al post di Raidforums, che riportava che i programmatori italiani sono Scimpanzè e non avreste cari lettori tutti i torti.

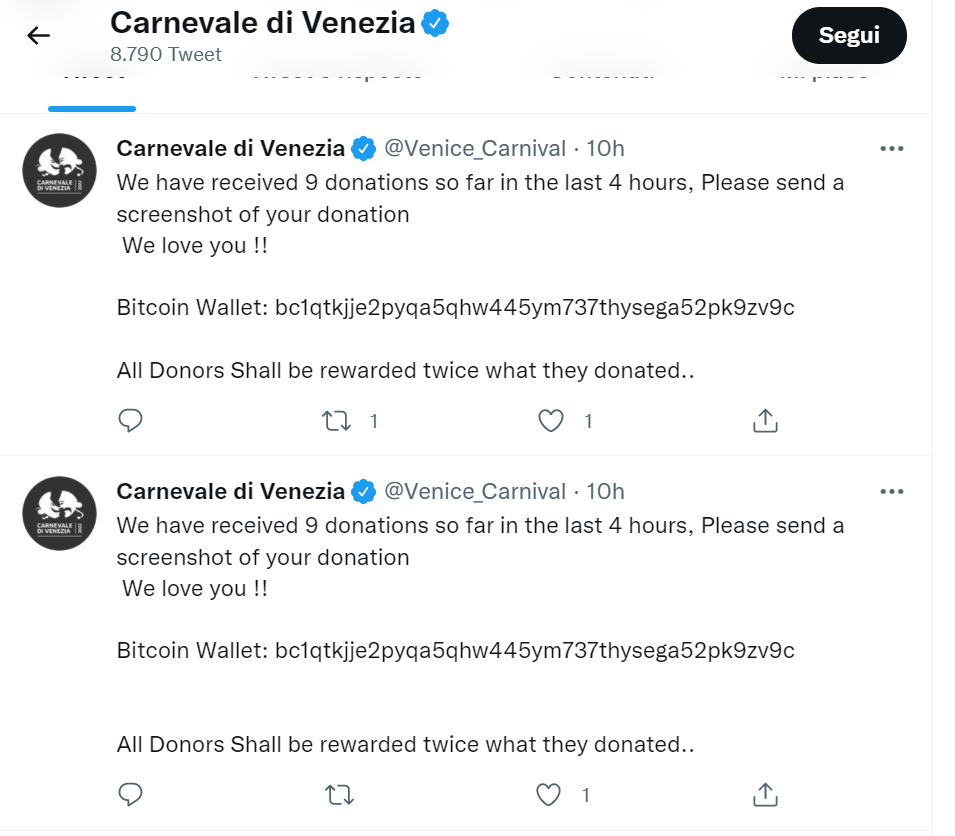

Oggi capita a 2 account del carnevale di Venezia, attacco del tutto simile a quello avvenuto alcuni mesi fa sempre su Twitter al Teatro La Fenice di Venezia.

Ma il furto degli account Twitter, in particolare quelli di valore come in questo caso, è molto apprezzato dal cybercrime in quanto si possono pubblicizzare moltissime attività illegali e non.

Inoltre, visto che il carnevale di Venezia è alle porte (verrà avviato sabato 12 febbraio), sicuramente anche questo è un motivo per poterlo violare.

“Gli account Twitter di Venezia 1600 e del Carnevale di Venezia sono stati compromessi e violati”

Ha riportato il Comune di Venezia, poco dopo le 22 del 6 gennaio, riportando che 2 profili twitter erano stati violati dagli hacker.

Nel mentre Ca’ Farsetti ha denunciavo l’hack alla Polizia Postale che dovrà ora risalire a chi ha manomesso gli account.

“Sono in corso le azioni per risolvere il problema”

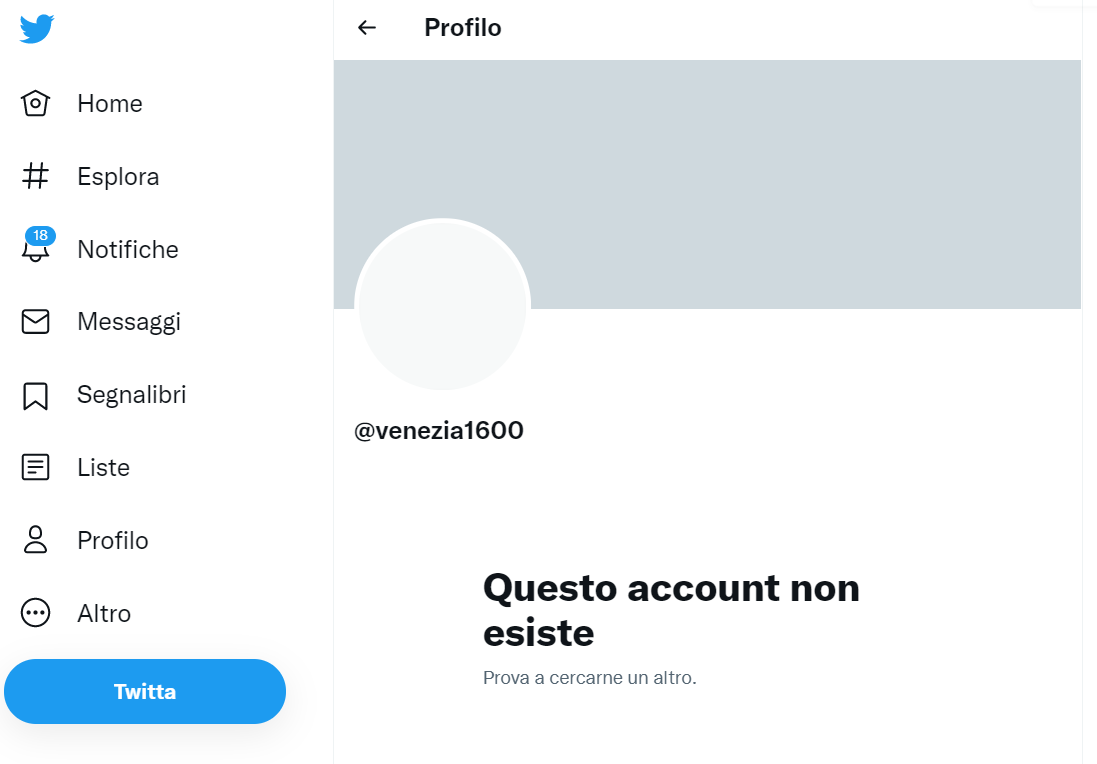

Mentre invece l’account @venezia1600, anche questo account collegato al carnevale di venezia è risultato sospeso

Anche in questo caso, con buone probabilità, si sarà trattato di profili twitter protetti con password predicibile banale senza MOTP.