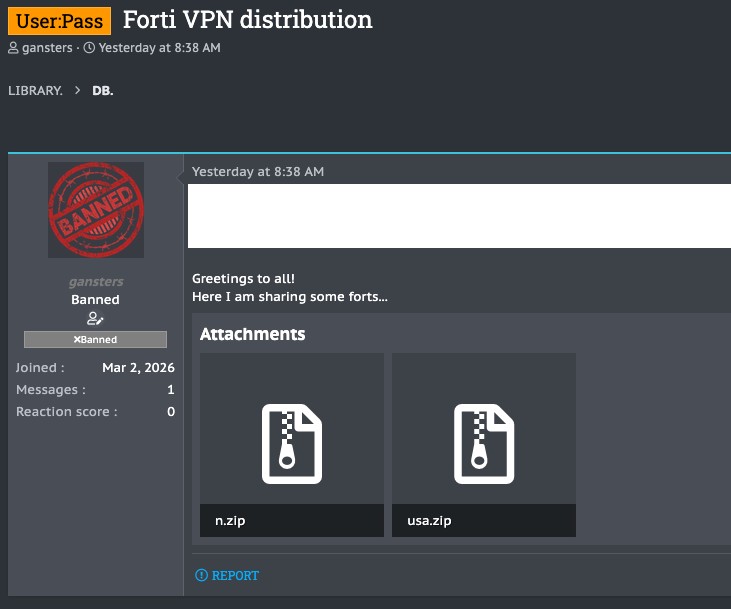

Su ReHub, noto forum underground recentemente rebranded come DragonForce Hub con ogni probabilità sotto la gestione diretta o l’influenza del cartello ransomware DragonForce, ho rilevato il 2 marzo 2026 nella sezione Library > DB un post che ha attirato immediatamente la mia attenzione.

Il titolo è diretto: “Forti VPN distribution”. Il messaggio ancora di più: “Greetings to all! Here I am sharing some forts…”. Due allegati, n.zip e usa.zip, la cui nomenclatura suggerisce già una segmentazione geografica del materiale, scaricabili liberamente da chiunque sia registrato al forum.

L’autore del post è l’utente “gansters”: iscritto il giorno stesso della pubblicazione, un solo messaggio all’attivo, reaction score zero. Un profilo usa-e-getta. Fatto ancora più significativo: poche ore dopo la pubblicazione, il forum stesso ha bannato l’account e ha apposto un avviso esplicito, “Please note, if you want to make a deal with this user, it is blocked”, a indicare che la piattaforma ha ritenuto il materiale o le modalità di pubblicazione non conformi alle proprie regole interne. Il post tuttavia è rimasto accessibile.

Questo è il punto che separa l’evento da un ordinario leak di accessi VPN. I due archivi ZIP non contengono un elenco di coppie IP:credenziali, il formato che chiunque monitori i forum underground conosce bene e che circola ciclicamente da anni con cadenza quasi rituale.

Per dare il giusto contesto: monitorando ReHub ho rilevato decine di post di vendita di accessi VPN e altrettanti di richiesta di acquisto. Il mercato degli accessi iniziali è uno dei segmenti più vivaci dell’intera piattaforma, e il ruolo degli Initial Access Broker, gli IAB, i “grossisti” del cybercrime che si specializzano nell’ottenere e rivendere l’ingresso nelle reti aziendali, è in questo ecosistema assolutamente centrale. Sono loro l’anello che connette la fase di compromissione iniziale con gli operatori ransomware, che preferiscono acquistare l’accesso già pronto piuttosto che condurre autonomamente la ricognizione.

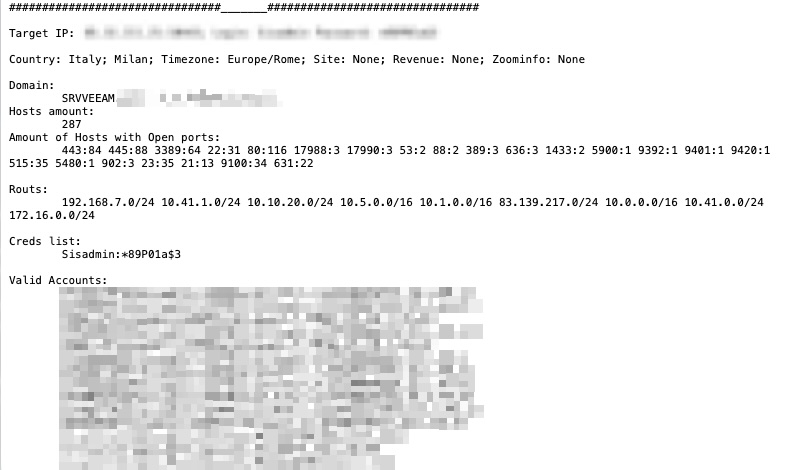

Quello che “gansters” ha pubblicato non è il prodotto grezzo di un IAB alle prime armi. È qualcosa di qualitativamente superiore, e lo si vede immediatamente dalla struttura dei file. Contengono circa 50 report di ricognizione post-exploitation, uno per target, che rivelano un livello di lavorazione del dato, e quindi una qualità dell’offerta, ben al di sopra della media di quanto normalmente circola in questi mercati. Non si vende l’accesso: si vende l’accesso già digerito, mappato, vulnerabilità incluse. È la differenza tra cedere una chiave e consegnare anche la piantina dell’edificio con i punti deboli evidenziati.

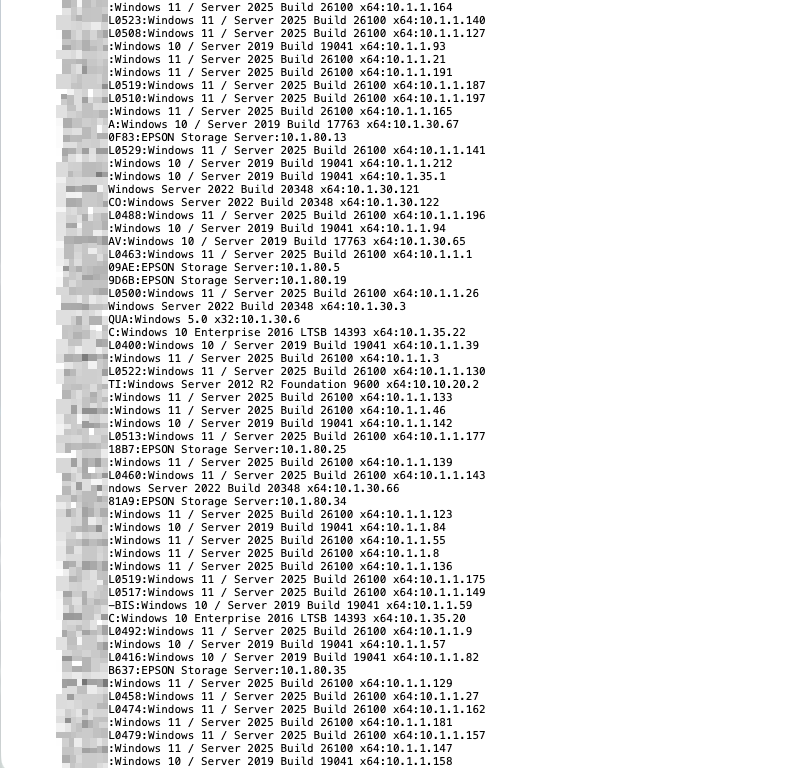

Per ciascun target il report documenta: indirizzo IP pubblico e porta di accesso VPN, credenziali di accesso in chiaro, paese e fuso orario, fatturato aziendale stimato (dove disponibile da fonti come ZoomInfo), nome di dominio e hostname interni, numero totale di host attivi con le relative porte aperte, subnet interne mappate, elenco completo degli account validi con sessioni autenticate confermate, incluse le sessioni Null Session, e infine un blocco dedicato alle vulnerabilità identificate e già verificate.

La copertura geografica è ampia: tra i target ho riscontrato organizzazioni italiane, europee e nordamericane, distribuite tra i due archivi secondo una logica di segmentazione che rispecchia la nomenclatura dei file stessi.

Analizzando il formato dei file ho rilevato una struttura ricorrente e precisa. Non si tratta di output grezzi di scanner automatici. La qualità e la coerenza del formato suggeriscono l’utilizzo di tooling specifico, probabilmente una combinazione di framework di post-exploitation e script di enumerazione automatizzata, applicato in modo sistematico su ciascun target dopo aver ottenuto l’accesso iniziale tramite VPN.

Il dato più rilevante dal punto di vista della threat intelligence è la sezione Vulns presente in ogni report. Per ciascun target vengono elencati i servizi vulnerabili identificati sulla rete interna, con IP specifico e, in alcuni casi, stato della verifica. Tra le vulnerabilità ricorrenti nei campioni analizzati ho riscontrato istanze di Veeam Backup & Replicationraggiungibili e potenzialmente non aggiornate, e macchine ancora esposte a EternalBlue (MS17-010), la vulnerabilità sfruttata da WannaCry nel 2017, che a distanza di quasi un decennio dalla sua disclosure continua a sopravvivere nelle reti aziendali non presidiate.

La presenza di server di backup vulnerabili in questi report non è casuale. Nel playbook operativo dei gruppi ransomware, la compromissione o la disabilitazione delle soluzioni di backup prima dell’esecuzione del payload cifrante è un passaggio standard. Trovare questa informazione già documentata, verificata e associata a credenziali di accesso attive riduce drasticamente il tempo operativo necessario a un attore per passare dall’accesso iniziale all’impatto.

In termini di kill chain, usando il framework MITRE ATT&CK come riferimento, chi ha prodotto questi report ha già completato le fasi di Initial Access, Discovery, Credential Access e la parte ricognitiva del Lateral Movement. Quello che viene distribuito su DragonForce Hub non è un punto di partenza. È un pacchetto operativo avanzato, pronto per essere consumato.

Il profilo dell’utente merita attenzione in chiave CTI. Un account registrato il giorno stesso della pubblicazione, con un unico post e zero interazioni pregresse, è un pattern che ricorre frequentemente in due scenari distinti: il dump di materiale già monetizzato attraverso canali privati, dove la pubblicazione pubblica serve a massimizzare la visibilità residua del dato, oppure un tentativo di acquisire reputazione rapida all’interno della comunità attraverso la condivisione di asset di valore.

Il ban immediato da parte degli amministratori del forum aggiunge un elemento di ambiguità. DragonForce Hub, come altri forum underground strutturati, ha regole interne sulla distribuzione di materiale: la pubblicazione libera e gratuita di asset di questo valore senza una trattativa preventiva con il forum stesso può configurare una violazione delle norme della piattaforma, indipendentemente dalla natura del materiale. Il ban non implica necessariamente che il post sia stato rimosso o che il materiale non fosse più accessibile, e nella mia analisi non lo era.

La scelta della piattaforma non è neutra. ReHub, nella sua iterazione attuale come DragonForce Hub, è un forum che presenta, nella mia valutazione, forti indicatori di affiliazione o gestione da parte del cartello ransomware DragonForce, gruppo che ha mostrato negli ultimi mesi una capacità operativa crescente con target in Europa, Asia e Nord America. La sezione Library, all’interno della quale ho individuato il post nella sottosezione DB, è tipicamente utilizzata per la condivisione di risorse operative tra i membri: database, tool, accessi, documentazione tecnica.

Ciò che rende DragonForce Hub particolarmente rilevante nel panorama underground attuale non è solo la sua associazione con il cartello omonimo, ma la concentrazione di attori che vi gravitano. Tra i gruppi presenti o attivi sulla piattaforma ho rilevato alcune delle gang ransomware più operative del momento: The Gentlemen, Anubis, DragonForce stessa, LockBit e altri sodalizi minori in fase di consolidamento. Si tratta, in sostanza, di un punto di aggregazione per una parte significativa dell’ecosistema ransomware-as-a-service globale, il che amplifica considerevolmente la superficie di rischio per qualsiasi asset esposto al suo interno. Un report pubblicato in questa piattaforma non raggiunge un singolo attore: potenzialmente raggiunge tutti.

La pubblicazione in questa sezione, e non in una sezione di vendita o di aste, rafforza l’ipotesi che il materiale sia stato distribuito come risorsa collettiva per gli affiliati, o che la monetizzazione principale fosse già avvenuta prima della pubblicazione pubblica.

La presenza di target italiani tra i circa 50 report distribuiti riflette una tendenza consolidata che osservo con continuità nel mio lavoro di monitoraggio: le PMI manifatturiere e i mid-market italiani ed europei continuano a rappresentare un segmento ad alto rischio per questo tipo di compromissioni. Le caratteristiche strutturali che emergono dai report, ovvero VPN Fortinet esposte direttamente su internet senza autenticazione multi-fattore, sistemi interni non aggiornati da anni, assenza di segmentazione efficace tra la rete VPN e i sistemi critici, sono caratteristiche diffuse nel tessuto industriale del paese.

La combinazione di accesso remoto esposto e infrastruttura interna non hardenizzata crea le condizioni ideali per il tipo di ricognizione documentata in questi file: un unico punto di accesso compromesso è sufficiente per mappare l’intera rete, identificare i sistemi più critici e preparare un attacco ransomware con probabilità di successo elevata.

Questo evento illustra con precisione una delle sfide centrali della threat intelligence applicata: la distanza tra il momento in cui un asset aziendale viene compromesso e il momento in cui l’organizzazione ne viene a conoscenza. In questo caso, per le organizzazioni coinvolte nei circa 50 report distribuiti, quella finestra si è aperta il 2 marzo 2026 alle 8:38 del mattino, ora in cui “gansters” ha pubblicato il post, ed è rimasta aperta per tutto il tempo necessario a chiunque frequenti DragonForce Hub per scaricare il materiale.

Un programma di Cyber Threat Intelligence strutturato, con monitoraggio continuativo delle fonti underground e alerting automatico su menzione di asset aziendali, domini, range IP e nomi di host, avrebbe potuto rilevare questa pubblicazione in tempo reale. Non per bloccare l’accesso già avvenuto, ma per attivare immediatamente le contromisure: revoca delle credenziali compromesse, isolamento dei sistemi vulnerabili identificati nei report, verifica dello stato delle soluzioni di backup, e avvio di un’analisi forense per determinare se e quanto profondamente l’infrastruttura fosse già stata esplorata.

Il tempo tra la pubblicazione di un leak operativo di questa qualità e il suo utilizzo da parte di un attore ransomware si misura in ore. Non in giorni.