Come sappiamo, le cybergang ransomware evolvono costantemente le loro tecniche, tattiche e procedure (TTP) e non ultime le tattiche di estorsione consentono di aumentare la pressione verso le aziende violate in modo da consentire una monetizzazione anche nelle situazioni più difficili.

LockBit è forse la gang maggiormente attiva su questo fronte, che ha introdotto con la versione 3.0 una serie di novità e una sezione denominata “web security and bug bounty”.

In tale sezione è possibile dare un contributo alla gang attraverso l’analisi di vulnerabilità all’interno delle loro infrastrutture, ma anche attraverso la fornitura di specifiche “idee geniali” o informazioni, non ultimi nuovi metodi di pressione verso le organizzazioni violate.

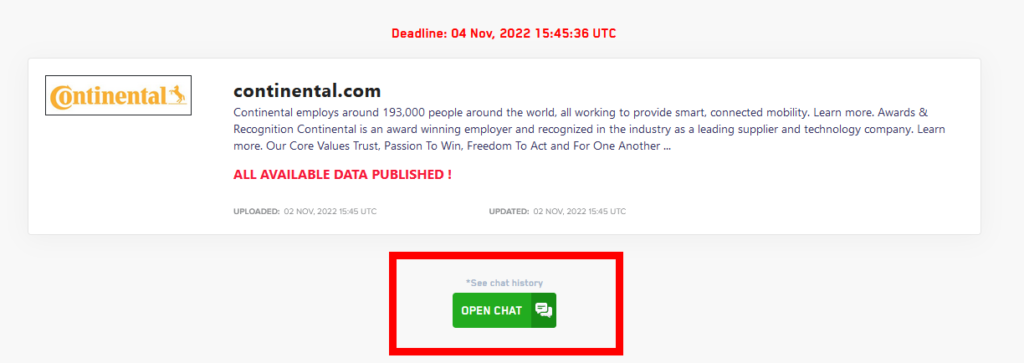

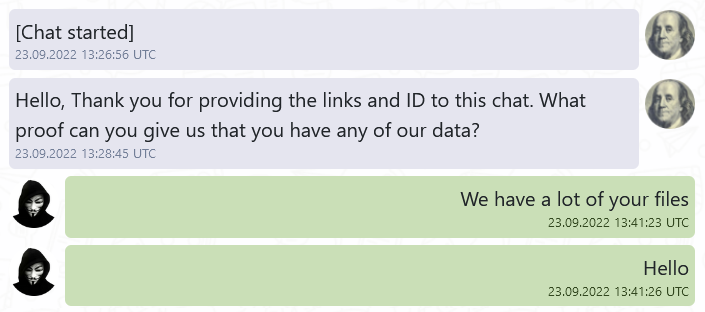

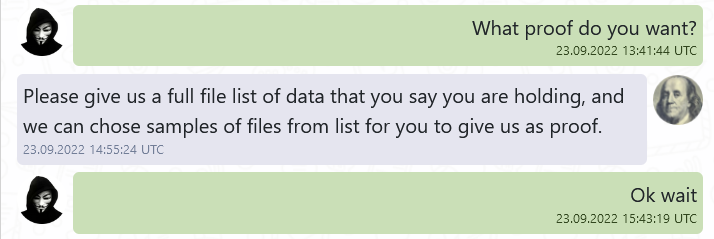

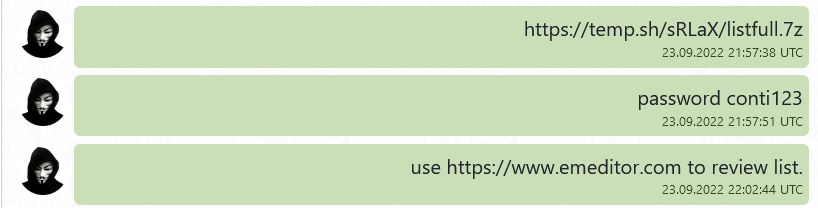

Ultimamente abbiamo assistito ad una ulteriore novità introdotta da LockBit: la pubblicazione delle chat di contrattazione con l’azienda violata dove di seguito riportiamo il caso dell’azienda Continental recentemente compromessa da LockBit.

Andando a cliccare sul tasto “open chat”, vediamo la lista dei messaggi scambiati tra un operatore di LockBit e una persona della Continental.

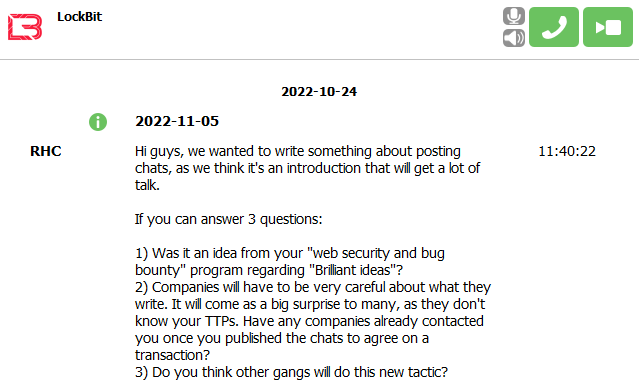

Abbiamo quindi chiesto a LockBit di risponderci a tre domande relativamente a questa introduzione. Il messaggio era il seguente:

Salve ragazzi, volevamo scrivere qualcosa sulla pubblicazione delle chat, poiché pensiamo che sia un'introduzione che farà parlare molto.

Se potete rispondere a 3 domande:

1) È stata un'idea proveniente dal programma "sicurezza web e bug bounty" in merito a "Idee geniali"?

2) Le aziende dovranno stare molto attente a ciò che scrivono. Sarà una grande sorpresa per molti, poiché non conoscono le vostre TTP. Qualche azienda ti ha già contattato dopo aver pubblicato le chat per concordare una transazione?

3) Pensi che altre gang faranno questa nuova tattica?

La risposta della cybergang è stata “SI” su tutte e tre le domande.

Sicuramente questa nuova introduzione sarà presto adottata anche da altre gang criminali come ulteriore tattica di pressione, più probabilmente dell’estensione del countdown, che di fatto sta per essere eliminata.