Due studi indicano come la crittografia ECC potrebbe essere violata da un computer quantistico con molte meno risorse di quanto si era pensato in precedenza. Un nuovo approccio con atomi neutri, riduce drasticamente i costi, mentre Google propone dei circuiti ottimizzati per risolvere l’ECDLP-256, sulla quale si basa la sicurezza di Bitcoin. Sebbene i sistemi non esistano ancora, i risultati anticipano scenari di rischio molto concreti per le blockchain e le infrastrutture crittografiche che fino ad oggi tutti utilizziamo.

Due studi indipendenti hanno dimostrato che i computer quantistici richiederanno molte meno risorse di quanto si pensasse in precedenza per decifrare la crittografia a curve ellittiche (ECC). Il primo studio descrive un approccio che utilizza atomi neutri come qubit, mentre il secondo, condotto dai ricercatori di Google Quantum AI, descrive circuiti quantistici ottimizzati per la decifrazione dell’ECC.

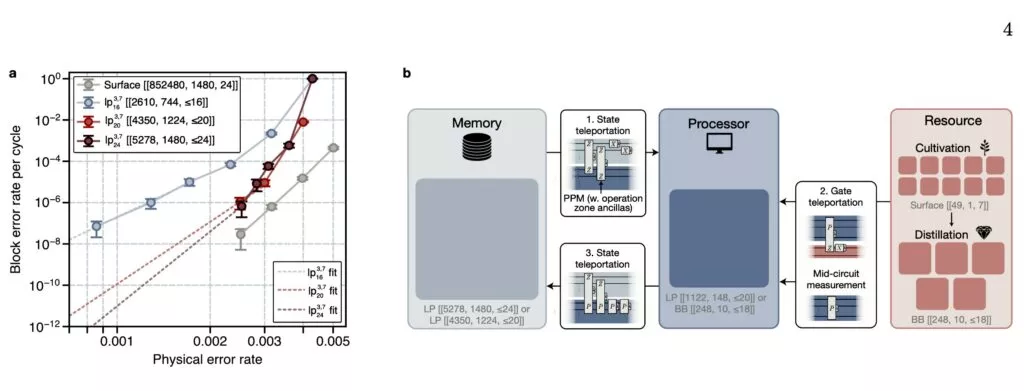

Gli autori del primo preprint (non ancora sottoposto a revisione paritaria) hanno dimostrato che un computer quantistico con meno di 30.000 qubit fisici può decifrare un codice ECC a 256 bit in soli dieci giorni.

Inoltre, i costi generali sono risultati 100 volte inferiori rispetto alle stime precedenti. Il vantaggio principale di questo approccio risiede nella sua architettura, che si basa su atomi neutri catturati da “pinzette ottiche“. A differenza dei qubit superconduttori, che sono disposti su una griglia bidimensionale e interagiscono solo con quattro vicini, gli atomi neutri sono liberi di interagire tra loro.

Si osserva che ciò semplifica notevolmente la correzione degli errori e migliora la tolleranza ai guasti. Un altro gruppo di ricercatori ha precedentemente creato delle matrici di pinzette ottiche per atomi neutri con più di 6.000 qubit.

Il secondo articolo è stato pubblicato invece dai ricercatori di Google. In questo caso, gli esperti hanno progettato circuiti quantistici per risolvere il problema del logaritmo discreto su curva ellittica (ECDLP-256), utilizzato per firmare le transazioni in Bitcoin, Ethereum e molte altre blockchain.

Uno degli schemi proposti richiede meno di 1.200 qubit logici e 90 milioni di porte, mentre il secondo ne richiede meno di 1.450 qubit logici e 70 milioni. In definitiva, gli autori stimano che l’attacco richiederà circa 500.000 qubit fisici (la metà del numero proposto l’anno scorso per violare l’algoritmo RSA a 2048 bit). Pertanto, in teoria, un simile attacco richiederebbe meno di nove minuti. Rispetto alle stime precedenti, ciò rappresenta una riduzione delle risorse di circa 20 volte.

Google, tuttavia, si è rifiutata di divulgare i dettagli dei miglioramenti algoritmici alla base di questo risultato impressionante.

I ricercatori hanno invece pubblicato una prova a conoscenza zero che conferma matematicamente i risultati dichiarati, ma non permette di riprodurre l’attacco.

Secondo quanto riferito, l’approccio è stato sviluppato in collaborazione con il governo degli Stati Uniti e gli autori propongono che venga utilizzato come modello per la divulgazione responsabile di vulnerabilità simili in futuro.

“I progressi nel campo dell’informatica quantistica hanno raggiunto un punto tale da rendere prudente interrompere la pubblicazione dei dettagli relativi ai miglioramenti nella crittanalisi quantistica, al fine di evitare abusi”, spiegano gli esperti.

Tuttavia, questo approccio ha già suscitato critiche. Ad esempio, il rinomato crittografo ed esperto di sicurezza Matt Green, professore di crittografia alla Johns Hopkins University, ha definito esagerate le preoccupazioni dei ricercatori. Ritiene che la minaccia rappresentata da un algoritmo che richiede un computer che non esiste ancora sia più una trovata pubblicitaria che un problema reale.

A sua volta, Brian LaMacchia, crittografo che ha guidato la transizione post-quantistica in Microsoft, ha osservato che Google si è concentrata sulle minacce alle criptovalute, ignorando sistemi molto più diffusi come TLS, certificati digitali, DocuSign e altre applicazioni basate sulla crittografia classica a chiave pubblica.

È opportuno sottolineare che entrambi i preprint non sono ancora stati sottoposti a revisione paritaria e che l’implementazione pratica degli attacchi descritti è ancora lontana, poiché i computer quantistici adatti semplicemente non esistono ancora.