Il ransomware gestito dalla cyber gang Vice Society, ha preso di mira la società Butali, che detiene parte di Euronics, la grande distribuzione specializzata nell’elettronica di consumo, con sede principale ad Amsterdam, nei Paesi Bassi.

I membri di Euronics sono tutti rivenditori indipendenti. Conta 11.500 negozi in 30 nazioni.

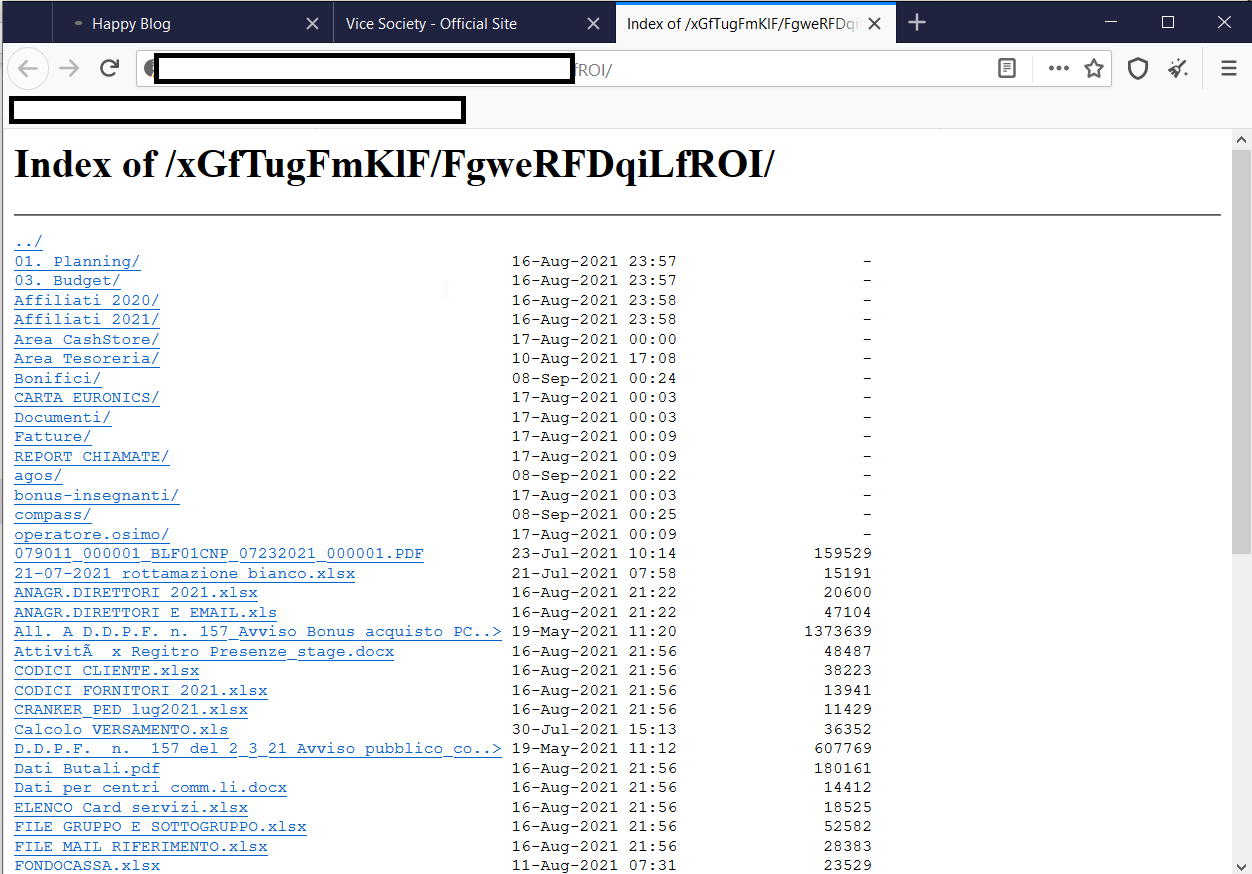

RedHotCyber è andata ad analizzare i dati sul blog di Vice Society nel dark web, dove i cybercriminali hanno rilasciato una parte dei dati all’interno del loro data-leak-site, che riporta una serie di directory contenenti informazioni riservate dell’azienda.

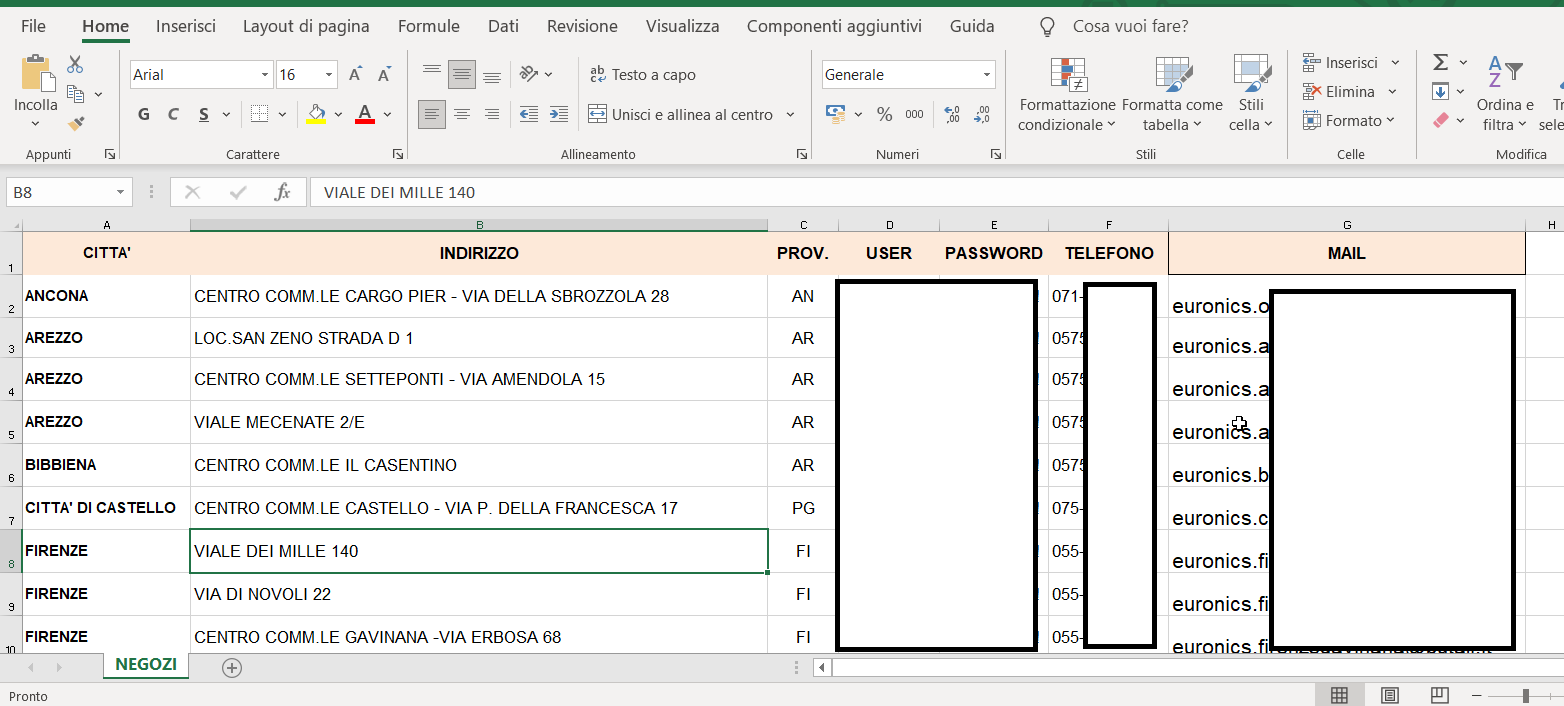

Scendendo nell’alberatura delle directory e file trafugati dalla cyber gang, troviamo anche informazioni sensibili come delle liste di username e password, all’interno di un file XLS che presumibilmente potrebbero contenere gli accessi alle infrastrutture delle filiali.

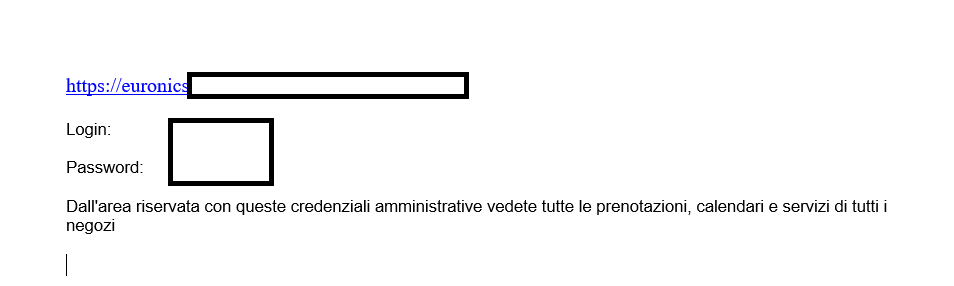

Inoltre è presente anche una credenziale di accesso amministrativo ad un’area riservata dove vedere le prenotazioni i calendari e i servizi offerti dai negozi.

Dato che è presente la URL diretta di atterraggio che presumibilmente porta ad una login page, occorre un veloce cambio password di questa credenziale per evitare che qualsiasi altro Threat Actors possa arrecare danni alle infrastrutture dell’azienda.

Sembrerebbe, dalle nostre analisi, che i dati siano autentici, e probabilmente sono relativi solo ad alcune delle filiali di Euronics della Toscana e dell’Umbria (da confermare) ed inoltre contengono differenti informazioni riservate come inventari, fatture, procedure dell’azienda oltre ad informazioni sul budget e sul planning delle offerte e degli affiliati.

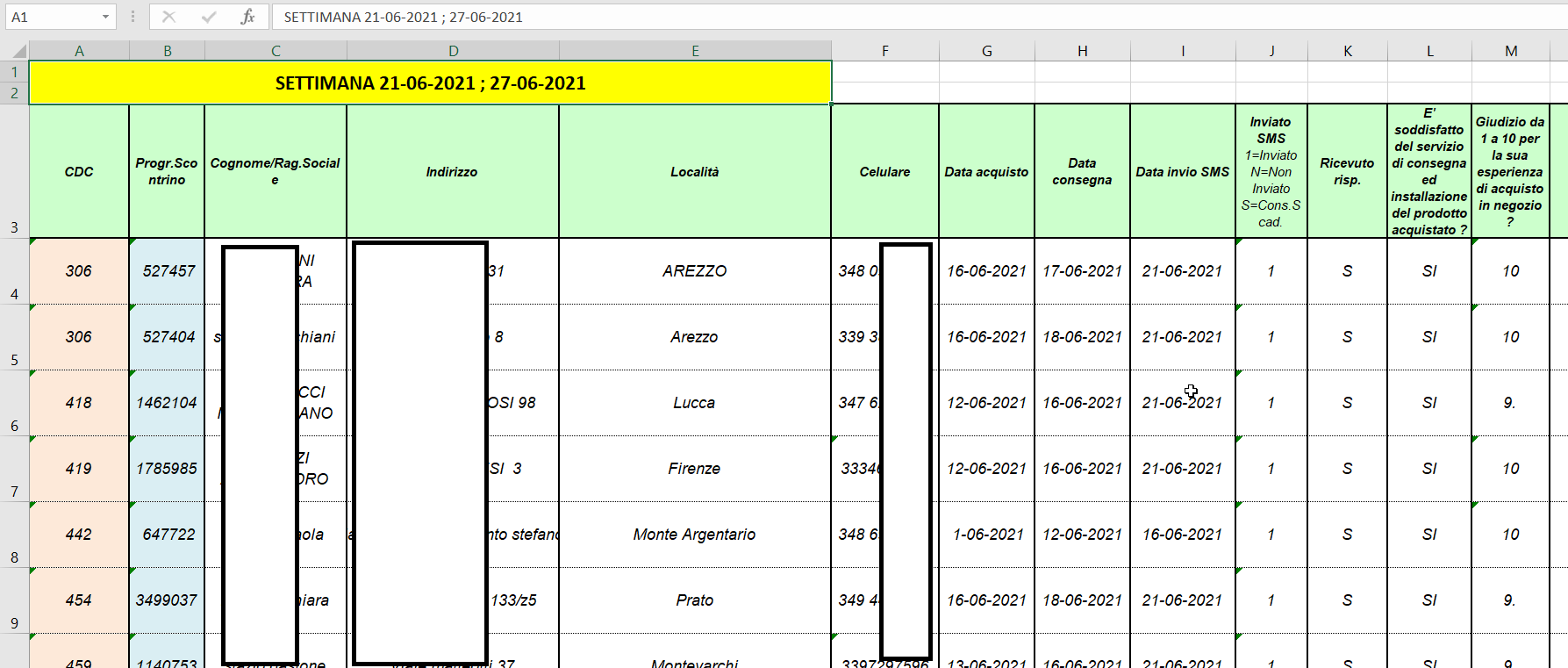

Inoltre è presente un registro che va dal 2018 ad oggi, di presunte chiamate fatte dalle filiali ai clienti, con informazioni quali nome, cognome, indirizzo, località e numero di telefono ma sempre afferenti al centro Italia.

Rimaniamo in attesa di comprendere meglio questo incidente informatico e qualora l’azienda Butali o Euronics vogliano fare una dichiarazione a RdHotCyber, saremo lieti di riportarla su questo articolo.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.