Il gruppo di cybercriminali SiegedSec, che ha guadagnato notorietà durante l’invasione russa dell’Ucraina, ha recentemente annunciato la sua dissoluzione. Questo gruppo, guidato da “YourAnonWolf,” ha rapidamente consolidato il suo potere aumentando il numero delle sue vittime. Descrivendosi come “hacker gay furry,” SiegedSec è noto per i suoi slogan divertenti e il linguaggio volgare. Le loro attività principali includono attacchi di defacing, illeciti di dati sensibili e accessi non autorizzati a database e email.

SiegedSec è emerso come una forza significativa nel panorama della cybercriminalità, sfruttando il caos e l’incertezza creati dalla guerra in Ucraina. Il gruppo ha guadagnato rapidamente notorietà attraverso una serie di attacchi di alto profilo contro aziende di diversi settori, tra cui sanità, IT, assicurazioni, diritto e finanza. Le loro operazioni hanno colpito aziende in paesi come India, Indonesia, Sud Africa, Stati Uniti, Filippine e Messico.

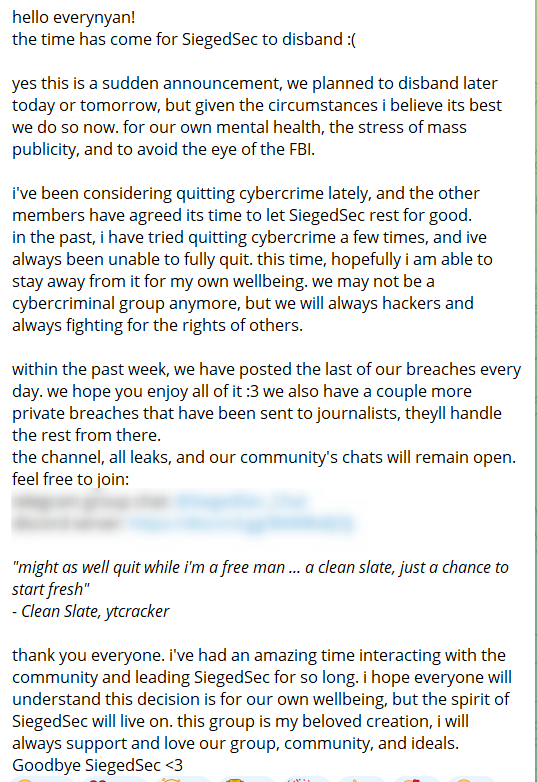

Il 10 luglio 2024, SiegedSec ha attirato l’attenzione con un annuncio sorprendente: “È tempo per SiegedSec di sciogliersi.” Nel post pubblicato, hanno dichiarato: “Sì, questo è un annuncio improvviso. Avevamo pianificato di scioglierci oggi o domani, ma date le circostanze, crediamo sia meglio farlo ora. Per la nostra sanità mentale, lo stress della pubblicità di massa e per evitare gli occhi dell’FBI.”

Il leader del gruppo, noto come YourAnonWolf, ha riflettuto sul suo desiderio di abbandonare il cybercrimine e ha affermato che gli altri membri hanno concordato che fosse il momento giusto per lasciar riposare SiegedSec per sempre. In passato, aveva tentato di abbandonare il cybercrimine diverse volte senza successo, ma questa volta spera di riuscire a stare lontano da queste attività per il suo benessere.

SiegedSec ha portato a termine numerosi attacchi di successo contro aziende di varie industrie. Questi attacchi includevano defacing di siti web, furti di dati sensibili e accessi non autorizzati a database e email. Hanno colpito aziende in paesi come India, Indonesia, Sud Africa, Stati Uniti, Filippine, Messico e altri, causando danni significativi e attirando l’attenzione dei media e delle autorità.

Nella loro dichiarazione finale, hanno affermato di aver postato l’ultimo dei loro attacchi e di aver inviato alcune violazioni private ai giornalisti per la gestione delle divulgazioni. Il canale del gruppo, tutte le violazioni e le chat della comunità rimarranno aperti.

SiegedSec ha ringraziato la sua comunità per il supporto e ha invitato i membri a rimanere attivi nei loro canali di comunicazione. Hanno citato una frase del rapper Ytcracker: “Might as well quit while I’m a free man … a clean slate, just a chance to start fresh” (“Tanto vale smettere finché sono un uomo libero … un nuovo inizio, solo una possibilità di ricominciare da capo”).

In conclusione, mentre SiegedSec non sarà più un gruppo di cybercriminali attivo, il suo spirito vivrà nella comunità che hanno costruito. I membri continueranno a supportare gli ideali del gruppo e a lottare per i diritti degli altri.

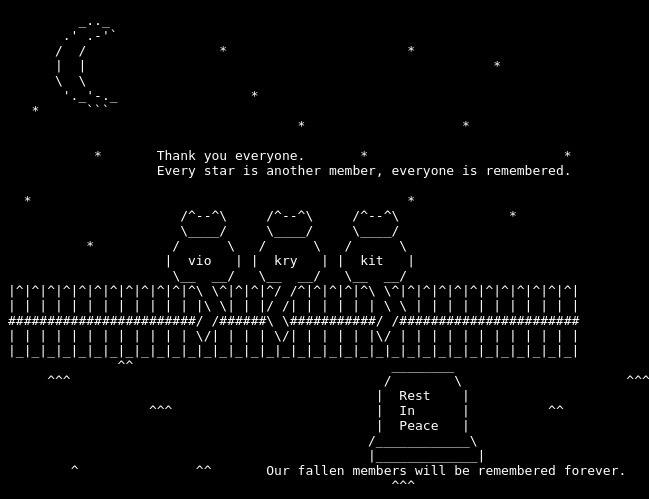

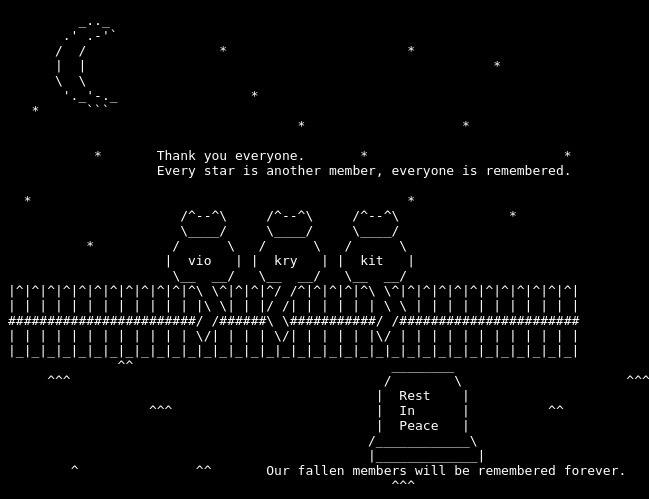

Il gruppo ha condiviso un’immagine ASCII emotiva che rappresenta tre gatti con i nomi “vio,” “kry,” e “kit,” seduti su una recinzione sotto un cielo stellato, con un’epigrafe che recita: “Grazie a tutti. Ogni stella è un altro membro, tutti sono ricordati. Riposa in pace. I nostri membri caduti saranno ricordati per sempre.”

SiegedSec ha lasciato un segno indelebile nel mondo della cybercriminalità e della sicurezza informatica, e il loro annuncio di scioglimento segna la fine di un’era.