Samsung sta lanciando un nuovo programma bug bounty per i suoi dispositivi mobili. La ricompensa per la scoperta di vulnerabilità critiche può raggiungere 1.000.000 di dollari.

Il nuovo programma si chiama Important Scenario Vulnerability Program (ISVP) e prende di mira le vulnerabilità associate all’esecuzione di codice arbitrario, allo sblocco del dispositivo, al furto di dati, all’installazione arbitraria di applicazioni e all’elusione della sicurezza del dispositivo.

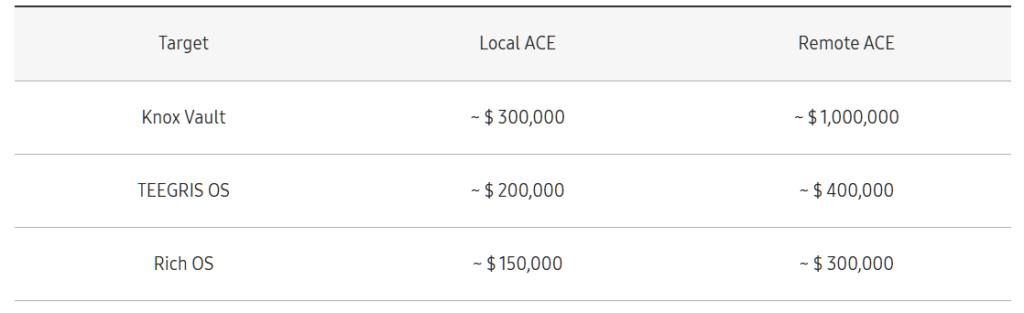

I premi più alti vengono offerti ai ricercatori che troveranno i seguenti bug:

Per lo sblocco del dispositivo in combinazione con l’estrazione completa dei dati dell’utente, viene offerta una ricompensa di $ 400.000 (o la metà se le condizioni vengono soddisfatte dopo il primo sblocco del dispositivo).

Un’altra grossa ricompensa ammonta a 100.000 dollari per l’installazione remota di un’applicazione arbitraria da un negozio di applicazioni non ufficiale o dal server di un utente malintenzionato. Se l’applicazione è stata installata dal Galaxy Store, la ricompensa sarà di 60.000 dollari.

Per qualificarsi per i premi, i ricercatori devono accompagnare i loro rapporti con exploit funzionanti, che devono funzionare senza privilegi aggiuntivi sui dispositivi di punta dell’azienda (come Galaxy S e Z) con tutti gli aggiornamenti installati.

Per ottenere la massima ricompensa, l’exploit deve essere stabile e zero-click, ovvero non deve richiedere l’interazione dell’utente.