Mozilla ha annunciato un nuovo tracker che documenterà tutti i modi in cui le diverse piattaforme mettono Firefox in una posizione di svantaggio. L’organizzazione intende collaborare con i fornitori di queste piattaforme (Apple, Google e Microsoft) per risolvere i problemi emergenti.

Gli sviluppatori scrivono che i browser sono diventati da tempo il gateway principale che collega le persone a Internet. Tuttavia, gli operatori dominanti del mercato controllano quale browser utilizzare.

“Il modo giusto per conquistare utenti è creare un prodotto migliore, ma prendere scorciatoie può essere molto interessante. Di conseguenza, le aziende hanno a lungo utilizzato il loro controllo su dispositivi e sistemi operativi per portare vantaggio verso i propri browser”. Scrivono i rappresentanti di Mozilla. “Questo può manifestarsi in diversi modi. Ad esempio: rendere difficile il caricamento e l’utilizzo di altri browser, ignorare o ripristinare le impostazioni predefinite del browser, limitare le funzionalità per i browser di terze parti o richiedere ai browser di terze parti di utilizzare un motore specifico.”

Il messaggio dell’organizzazione afferma che Mozilla da molti anni mantiene il dialogo con i produttori di varie piattaforme, cercando di risolvere i problemi emergenti. Ma ora l’organizzazione ha ritenuto che fosse giunto il momento di rendere pubblici questi fatti e rendere il processo più trasparente.

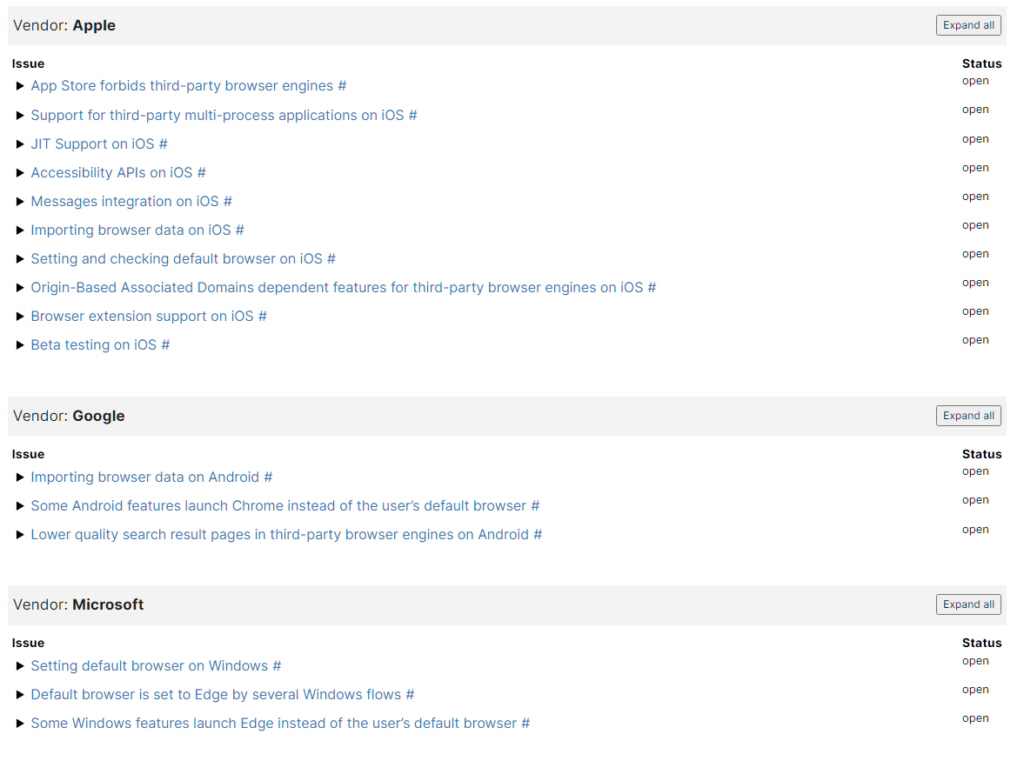

“Quindi oggi introduciamo un nuovo tracker dei problemi in cui intendiamo documentare i modi in cui le piattaforme svantaggiano Firefox e collaboriamo con i fornitori di piattaforme per risolverli”, scrivono gli sviluppatori di Firefox incoraggiando altri sviluppatori di browser a fare lo stesso.

Alla fine del loro messaggio, i rappresentanti di Mozilla hanno invitato Apple, Google e Microsoft a interagire con loro attraverso un nuovo tracker. Tra le altre cose, elenca già problemi come il divieto di motori browser di terze parti nell’App Store, la disponibilità di API in iOS, la scarsa qualità di ricerca su Android se viene utilizzato un motore browser di terze parti e il fatto che molte funzionalità di Windows utilizza comunque Edge, anche se l’utente ha scelto un browser predefinito diverso.