Dopo tre anni di sviluppo, il team Flipper Zero ha annunciato il rilascio di una nuova versione firmware (1.0). L’aggiornamento include un nuovo sottosistema NFC, supporto JavaScript, caricamento dinamico di applicazioni di terze parti e molto altro.

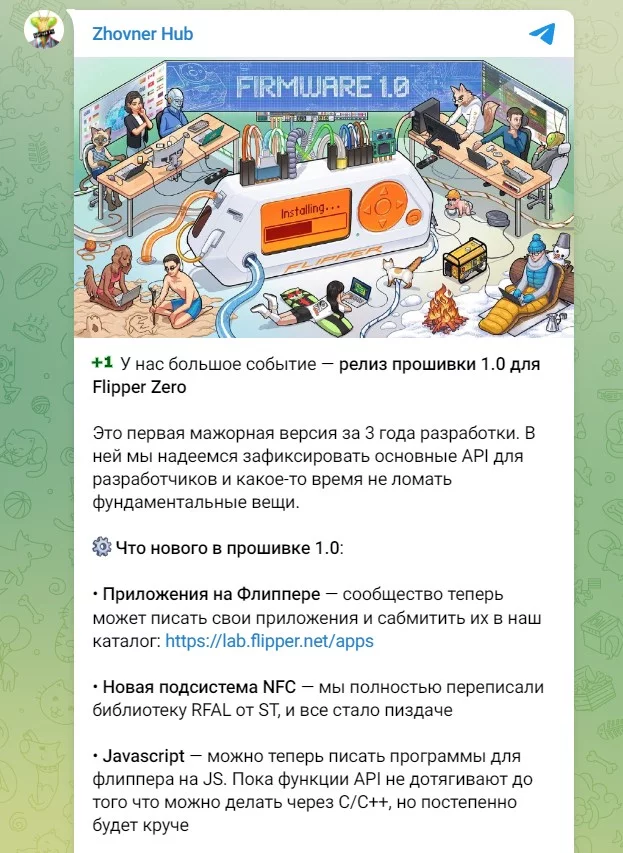

Come scrive Pavel Zhovner nel suo canale Telegram : “Questa è la versione principale in 3 anni di sviluppo. In esso speriamo di sistemare le principali API per gli sviluppatori e di non interrompere le cose fondamentali per qualche tempo.”

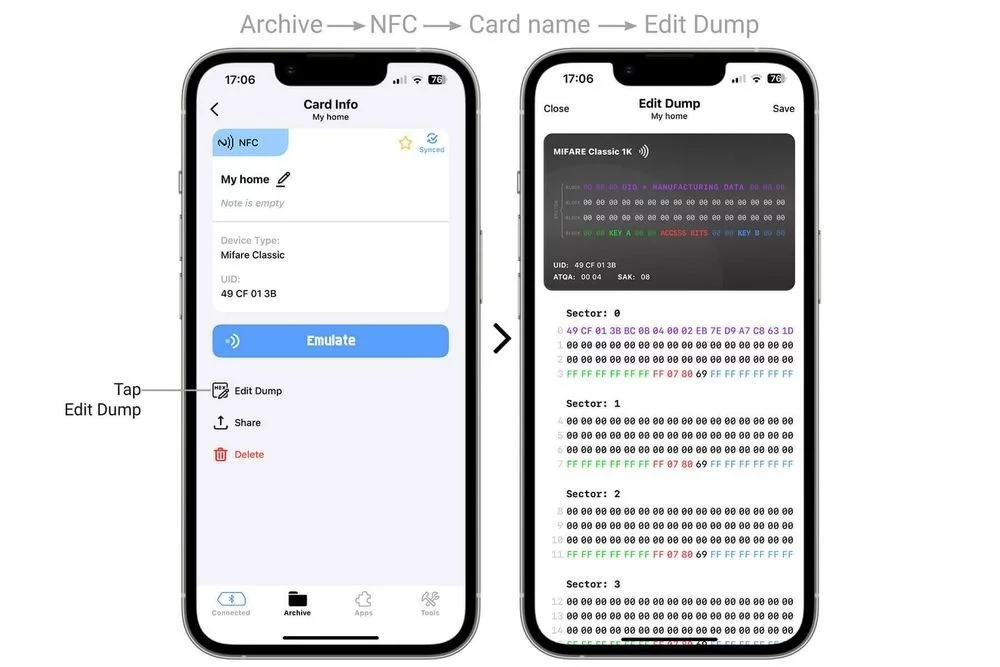

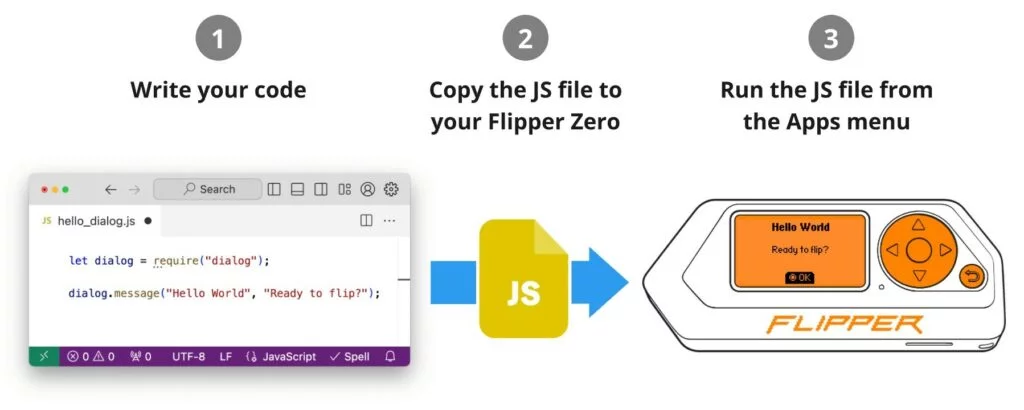

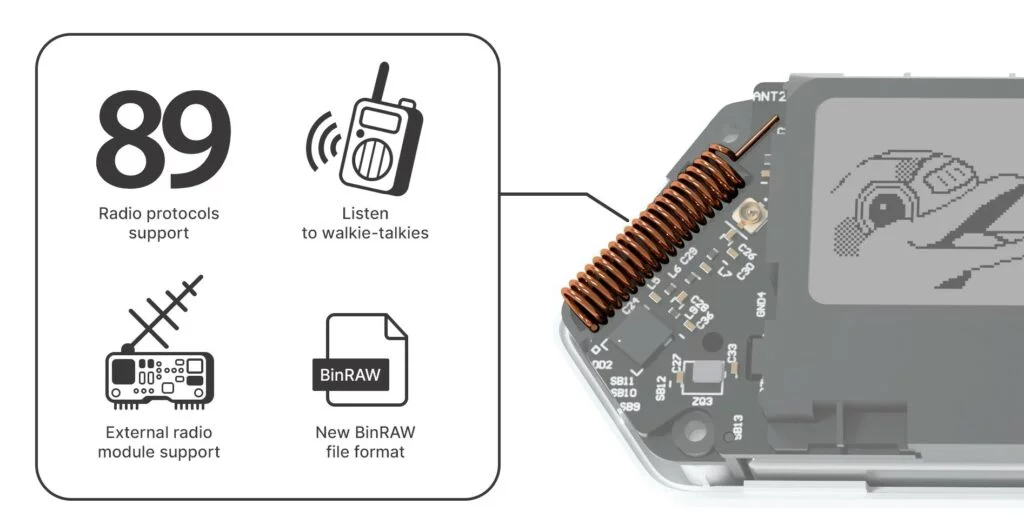

Gli sviluppatori affermano che il nuovo firmware implementa 89 protocolli radio, 20 protocolli RFID e aggiunge 4 tipi di telecomandi IR universali. Anche Bluetooth e NFC sono stati accelerati, è apparso il supporto JavaScript, è apparso il caricamento dinamico di applicazioni di terze parti e la durata della batteria del dispositivo in modalità standby è ora di un mese.

Sebbene alcune delle funzionalità elencate dagli sviluppatori fossero già presenti nelle versioni precedenti del firmware Flipper Zero, potrebbero non funzionare in modo molto stabile e gli utenti potrebbero riscontrare problemi. La versione attuale dovrebbe fornire maggiore stabilità e prestazioni migliori.

In un post dedicato al rilascio del firmware 1.0, il team di Flipper Zero evidenzia le seguenti caratteristiche chiave.

Sul sito Flipper Zero è già disponibile la versione firmware 1.0 , e la sua installazione è possibile sia via Bluetooth da dispositivo mobile che da computer utilizzando l’applicazione qFlipper.