I criminali utilizzano sempre più spesso fotografie e video tratti da fonti pubbliche per spacciarli per prove di un presunto rapimento. L’FBI avverte che i criminali alterano le immagini che trovano per renderle il più reali possibile, raffigurando una persona specifica trattenuta contro la sua volontà e poi inviandole ai parenti insieme a minacce.

Spesso si tratta di storie completamente inventate, mentre la vittima dorme sonni tranquilli a casa, ignara dell’accaduto. Ma gli investigatori stanno anche notando una tendenza più inquietante: i truffatori monitorano i manifesti di persone scomparse, selezionano le foto delle persone scomparse e le usano per fare pressione sulle famiglie.

In sostanza, questi schemi replicano vecchie truffe telefoniche in cui gli anziani venivano avvicinati con la storia di un parente scomparso recentemente. I truffatori chiedevano poi denaro “per le cure” o “per la liberazione”, sperando di scioccare e sgomentare il destinatario. L’anno scorso, l’FBI ha ricevuto 357 denunce per incidenti di questo tipo, con perdite totali pari a 2,7 milioni di dollari. La nuova versione di questo schema funziona in modo simile, ma è integrata da “prove” generate che, a prima vista, sembrano convincenti. La persona viene solitamente raffigurata come spaventata, esausta o messa in condizioni non familiari: questo è sufficiente a creare un senso di reale minaccia nel destinatario.

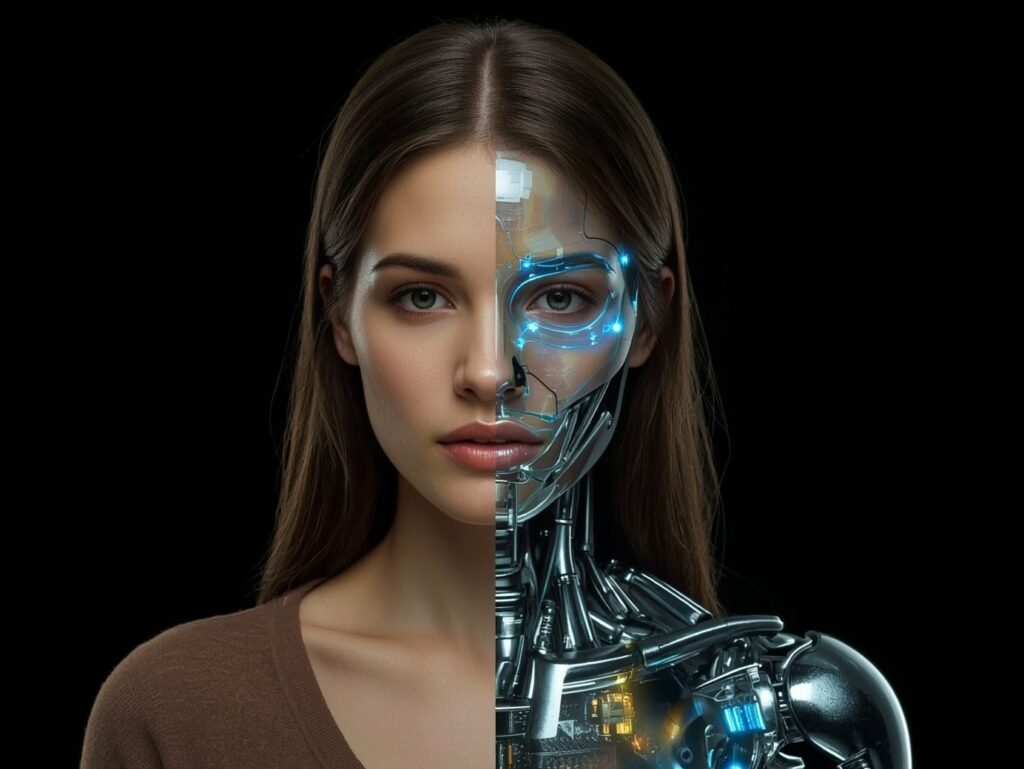

La sostituzione è resa possibile dal fatto che praticamente tutti hanno numerose foto pubbliche online. Le piattaforme social consentono agli aggressori di identificare rapidamente la cerchia di amici e familiari di una potenziale vittima. Gli strumenti basati sull’intelligenza artificiale possono alterare espressioni facciali, sfondi o dettagli delle immagini e talvolta persino creare immagini completamente sintetiche. Tuttavia, come sottolineano gli esperti, a un esame più attento, tali materiali contengono spesso errori: tratti caratteristici scompaiono, proporzioni cambiano o compaiono distorsioni.

Per impedire alle persone di verificare con calma l’autenticità di un’immagine, i criminali spesso utilizzano messaggi autodistruggenti. L’immagine scompare dopo pochi secondi, lasciando poco tempo per confrontarla con foto reali o per consultarsi con qualcuno di propria conoscenza. Questa corsa contro il tempo è una parte importante del piano.

Nel frattempo, gli analisti della sicurezza informatica ammettono che a volte anche loro si imbattono in falsi così convincenti da essere quasi scambiati per veri. Nel frattempo, risorse underground vendono strumenti come WormGPT, che aiutano gli aggressori a scrivere testi di phishing, creare script di manipolazione e automatizzare gli attacchi.

Per proteggere te stesso e i tuoi cari, l’FBI consiglia di evitare di condividere informazioni personali durante i viaggi e di concordare una parola in codice nota solo ai familiari. Se ricevi minacce, prova a contattare la persona menzionata nei messaggi: spesso questo rivela immediatamente che si tratta di una truffa.

Metodi di inganno simili hanno da tempo colpito il mondo aziendale. Le aziende si imbattono sempre più spesso in falsi candidati in cerca di lavoro da remoto nel settore IT. Il Dipartimento di Giustizia degli Stati Uniti ha riferito che una di queste reti ha fruttato ai suoi partecipanti almeno 88 milioni di dollari in sei anni.

Nella maggior parte di questi casi, la pista porta alla Corea del Nord: persone che usano false identità trovano lavoro presso le aziende, lavorano come sviluppatori e trasferiscono i proventi. Ora, sono aiutati non solo da documenti falsi, ma anche da strumenti generativi che creano curriculum, copioni per colloqui e alterano l’aspetto nelle videochiamate. Di conseguenza, il datore di lavoro non comunica con la persona che vede sullo schermo. Ma non è poi così spaventoso, vero?