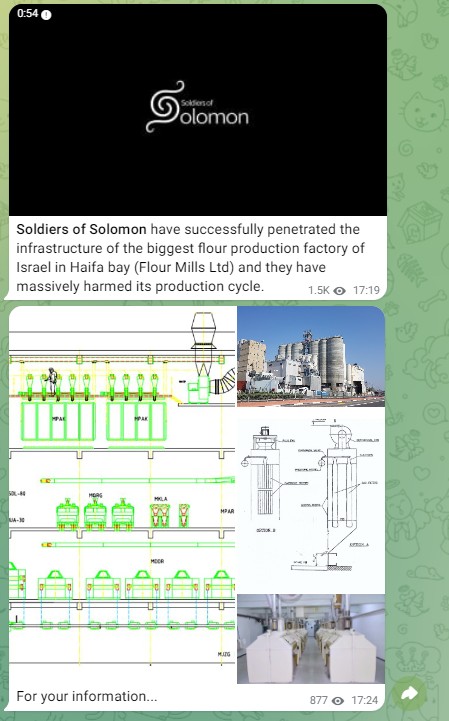

Soldiers of Solomon, un gruppo di hacker che sostiene la causa palestinese, ha riferito di aver violato “con successo” Flour Mills Ltd, il più grande impianto di produzione di farina israeliano nella baia di Haifa.

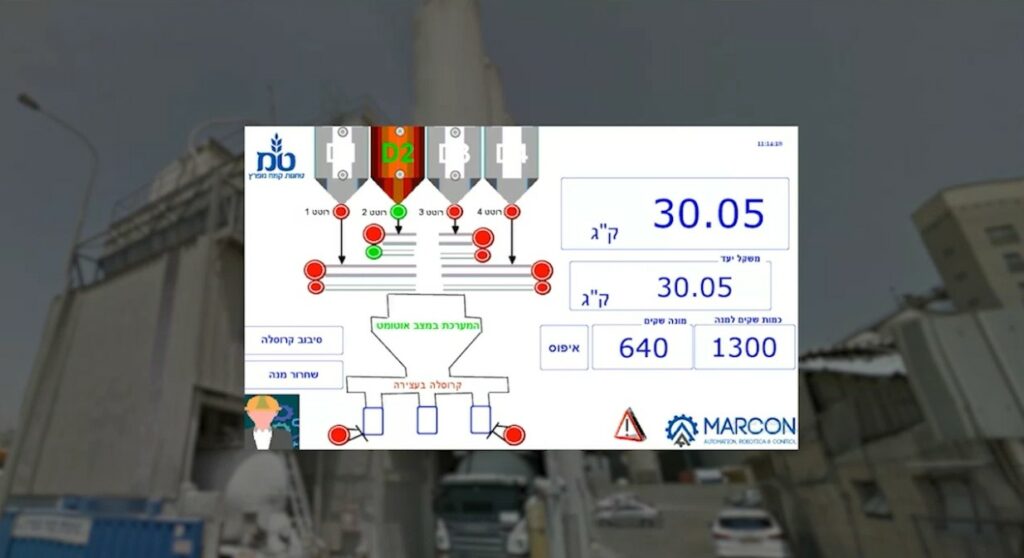

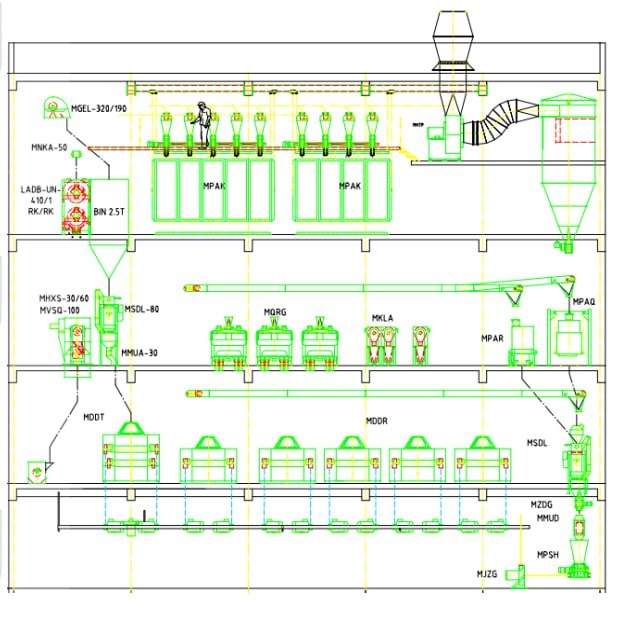

Gli autori delle minacce affermano di aver gravemente danneggiato il loro ciclo di produzione. Per dimostrare che dicono la verità, hanno reso pubblici un video e diversi file grafici con le planimetrie della fabbrica alla quale avrebbero avuto accesso.

Soldiers of Solomon è un gruppo di hacker impegnato da tempo in operazioni di guerra dell’informazione per conto della Palestina. Con gli attacchi di Israele alla Striscia di Gaza, la loro attività sono aumentate nelle ultime settimane.

Oltre a questo attacco all’impianto, i “soldati di Salomone” hanno recentemente annunciato di aver estratto e crittografato con un ransomware 25 TB di dati dalla zona militare di Nevatim in Israele.

Il gruppo sembra aver ottenuto il pieno controllo di oltre 50 server, compreso l’accesso alle telecamere di sicurezza e al sistema di gestione delle città intelligenti della zona, disattivando più di 1.300 punti in diverse città.

Allo stesso modo, questi autori delle minacce avrebbero anche ottenuto informazioni dettagliate sul personale e sulle loro famiglie nella base aerea di Nevatim. Per dimostrare che non stanno bluffando, hanno condiviso degli screenshot e delle registrazioni video e altre immagini dell’hack.

L’attacco informatico di Nevatim è stato effettuato pochi giorni dopo un altro attacco informatico alla centrale elettrica di Ashalim, situata nel deserto del Negev e “scaricata al di fuori del suo circuito di distribuzione elettrica”.

I Soldati di Salomone stanno lavorando attraverso un programma di ransomware as a service (RaaS). In un forum underground hanno raccontato di utilizzare la variante Crucio, che è un ransomware creato ad hoc.

Il gruppo condivide tutte queste attività attraverso il suo canale Telegram, creato il 13 ottobre.

Inoltre, hanno anche iniziato a inviare e-mail a giornalisti e organi di stampa per denunciare i loro “exploit” attraverso un ufficio stampa.