Microsoft afferma che il gruppo di hacker APT29 (alias Midnight Blizzard, Nobelium e Cozy Bear) ha attaccato dozzine di organizzazioni e agenzie governative in tutto il mondo utilizzando Microsoft Teams per il phishing. “L’attuale indagine indica che meno di 40 organizzazioni internazionali uniche sono state interessate da questa campagna”, ha affermato Microsoft.

Pertanto, le campagne dei criminali informatici sono state dirette a organizzazioni governative e non governative, al settore IT, alla tecnologia, alla produzione e ai media.

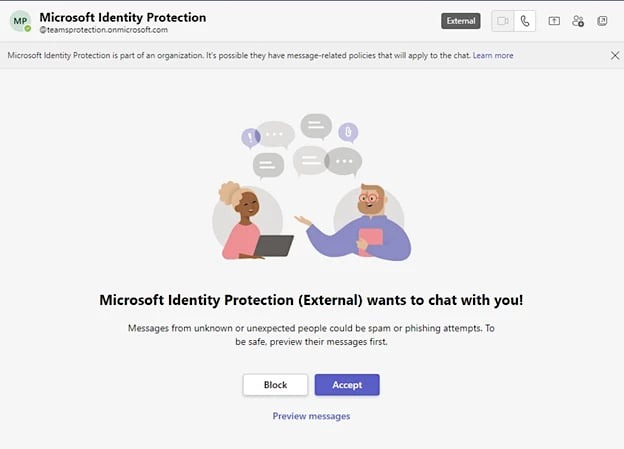

Utilizzando tenant di Microsoft 365 precedentemente compromessi, in genere di proprietà di piccole imprese, gli aggressori hanno creato nuovi domini camuffati da supporto tecnico. Gli aggressori hanno rinominato gli account compromessi e aggiunto nuovi utenti, consentendo loro di inviare messaggi alle vittime.

Gli hacker hanno quindi inviato email alle vittime tramite Microsoft Teams nel tentativo di ingannare gli utenti delle organizzazioni prese di mira attraverso il social engineering. Questi nuovi domini facevano parte di onmicrosoft.com, il dominio legittimo di Microsoft.

L’obiettivo di tali attacchi era costringere l’utente ad approvare una richiesta di autenticazione a più fattori (MFA) e infine rubare le credenziali della vittima.

Poiché i messaggi provenivano dal legittimo dominio onmicrosoft.com, le vittime avevano l’impressione che i falsi messaggi del supporto Microsoft fossero autentici. Inoltre, gli hacker utilizzavano comunemente parole chiave relative alla sicurezza o nomi di prodotti noti.

L’azienda afferma di aver già bloccato l’uso dei domini da parte degli hacker e sta già lavorando per eliminare le conseguenze di questa campagna dannosa.