Siamo al quinti giorno di attacchi informatici da parte degli hacker filorussi di NoName057(16).

Dopo le aziende di mobilità di lunedì, le banche di martedì e i Media di Mercoledì e le telco di giovedì, si cambia nuovamente obiettivo. Questa volta il gruppo di hacktivisti colpisce il sito del Primo Ministro italiano Giorgia Meloni, che sta resistendo all’attacco ma solo dall’Italia.

NoName057(16) come sappiamo, è un gruppo di hacktivisti filorussi che si è dichiarato a marzo del 2022 a supporto della Federazione Russa, dopo l’inizio della guerra tra Ucraina e Russia. Gli attacchi DDoS (Distributed Denial of Service) sono una forma comune di attacco informatico che mira a sopraffare un sistema o una rete di computer sovraccaricandoli con un’enorme quantità di traffico illegittimo.

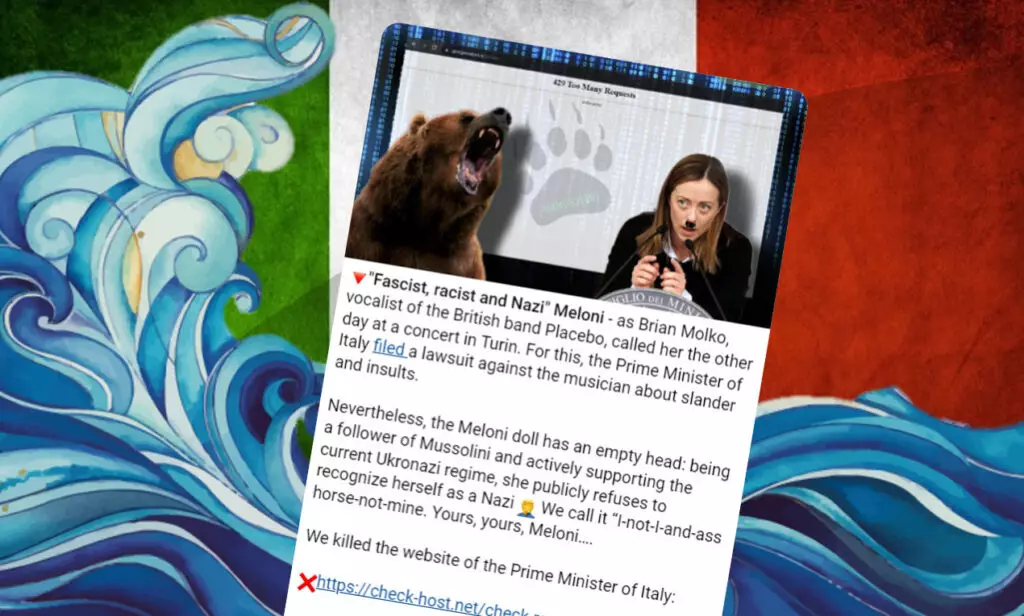

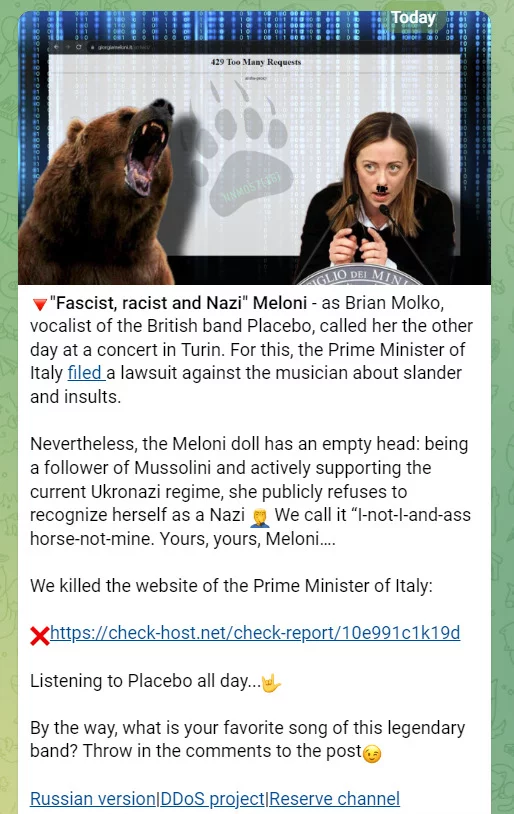

Nel post gli hacker hanno scritto quanto segue:

🔻"Fascist, racist and Nazi" Meloni - as Brian Molko, vocalist of the British band Placebo, called her the other day at a concert in Turin. For this, the Prime Minister of Italy filed a lawsuit against the musician about slander and insults.

Nevertheless, the Meloni doll has an empty head: being a follower of Mussolini and actively supporting the current Ukronazi regime, she publicly refuses to recognize herself as a Nazi 🤦♂️ We call it “I-not-I-and-ass horse-not-mine. Yours, yours, Meloni….

We killed the website of the Prime Minister of Italy:

❌https://check-host.net/check-report/10e991c1k19d

Listening to Placebo all day...🤟

By the way, what is your favorite song of this legendary band? Throw in the comments to the post😉

L’attacco ha colpito il sito istituzionale https://www.giorgiameloni.it/ nella sezione scrivici.

Il sito sta resistendo all’attacco informatico in quanto ha attivo il geolocking, pertanto solamente i client agganciati alla botnet attestati in Italia potranno inviare richieste anomale al sito.

Il geolocking – anche noto come geoblocking – è una tecnica utilizzata per limitare l’accesso a contenuti online in base alla posizione geografica dell’utente. In pratica, il geolocking impedisce agli utenti (o a dei bot malevoli) di accedere a determinati contenuti o servizi online a meno che non si trovino in una determinata area geografica o regione specifica.

Nel caso degli attacchi DDoS, abilitare il geolocking significa ridurre la potenza di attacco dei computer infetti che inviano richieste malevole verso il server target. Ne deriva che da una specifica posizione geografica non sarà più possibile accedere al servizio (sito web) sia da un client lecito che da uno illecito (bot).