U.Form. nasce nel 1999 con l’obiettivo di operare attivamente nell’ambito della formazione e della gestione delle risorse umane con soluzioni innovative e con particolare attenzione all’area della relazione. U.Form. ha sede a Milano ed è accredita per la formazione e l’orientamento dalla Regione Lombardia.

Entrata a far parte del Gruppo Umana nel 2009, U.Form. crede nella centralità delle persone per le quali progetta e propone percorsi di crescita personale e professionale.

U.Form. opera sia sul versante della formazione finanziata, sia su quello della formazione a mercato. I destinatari degli interventi sono le imprese private e pubbliche, i lavoratori e le persone in cerca di occupazione.

Sul Data leak site (DLS) della cyber gang Grief, è apparso una violazione della U.FORM che riportato che l’organizzazione criminale è riuscita a penetrare all’interno delle infrastrutture IT, esfiltrando dei dati.

Vengono mostrate delle print screen di file XLS, oltre a 4 samples che al momento dell’accesso non sono risultati disponibili da scaricare:

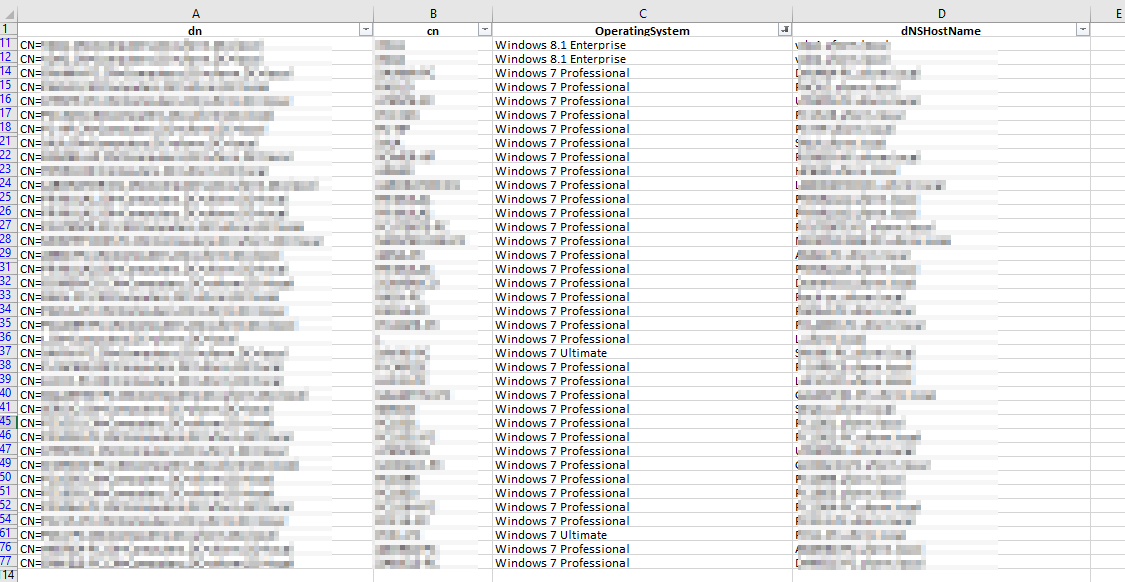

Viene anche riportata l’alberatura LDAP dei server e delle PDL dell’azienda, dove è possibile rilevare la presenza ancora di sistemi operativi Windows 7 Professionale e Windows 8.1 Enterprise.

Come sempre abbiamo riportato su Red Hot Cyber, occorre presidiare l’obsolescenza delle infrastrutture sia Server che Client, in quanto la presenza di sistemi in End Of Life, possono introdurre una serie di vulnerabilità critiche che espongono le aziende ad attacchi informatici, proprio perché il vendor ha smesso di produrre fix di sicurezza.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…