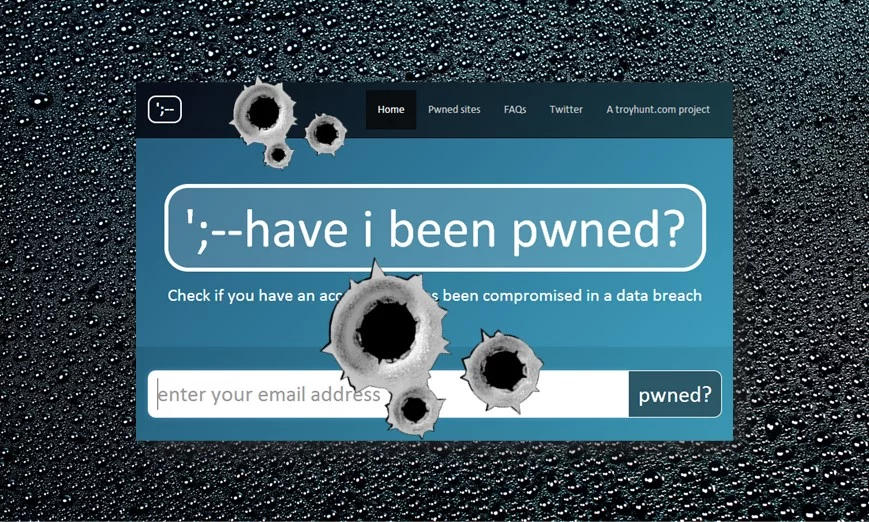

HaveIBeenPwned funge da piattaforma a supporto di coloro che vogliono capire se il proprio indirizzo e-mail è stato violato dagli hacker.

Ma cosa succede se la piattaforma stessa viene hackerata e fa trapelare l’intero database a disposizione dei criminali informatici?

Occorre riportare che tutto il contenuto di HaveIBeenPwned è pressoché pubblico, frutto dell’unione di una serie di esfiltrazione di dati e di Collection di databreach che minuziosamente sono state raccolte nel tempo, pertanto l’impatto potrebbe essere relativo o praticamente nullo.

Troy Hunt ha pubblicato un Tweet in cui informa che si potrebbe trattare di SCAM.

You idiots 🤦♂️ pic.twitter.com/VaI81wuUPA

— Troy Hunt (@troyhunt) November 8, 2022

All’interno del tweet è stata pubblicata una nota ri riscatto che riportava quanto segue:

INOLTRA L'E-MAIL ALLA PERSONA ALL'INTERNO DELLA TUA AZIENDA CHE PRENDE LE DECISIONI IMPORTANTI

Potresti aver notato che stiamo usando il tuo server per inviare questo messaggio, abbiamo violato il tuo sito https://www.haveibeenpwned.com ed estratto tutti i tuoi database ed eseguito il backup di tutte le tue caselle di posta.

Come è successo?

Il nostro team ha rilevato diverse vulnerabilità all'interno del tuo sito Web e dei computer aziendali che siamo stati in grado di sfruttare. Dopo averli trovati, siamo stati in grado di ottenere le credenziali del database ed estrarre i dati dal sito e dalle copie di tutte le email in tutto le loro caselle di posta con il dominio haveibeenpwned.com e infine abbiamo spostato le informazioni su un server esterno.

Cosa significa questo?

Eseguiremo sistematicamente una serie di passaggi per danneggiare totalmente la tua reputazione. Innanzitutto, il tuo database verrà trapelato o venduto al

miglior offerente da utilizzare per qualsiasi scopo. Successivamente, le e-mail verranno inviate a tutti i tuoi clienti, fornitori e partner commerciali, affermando che tutte le loro informazioni sono state vendute o trapelate dal sito https://www.haveibeenpwned.com il quale era colpevole di aver fatto trapelare le informazioni e danneggiando la reputazione dei clienti o fornitori.

Infine, tutti i collegamenti che hai indicizzato nei motori di ricerca verranno deindicizzati in base alle tecniche blackhat che abbiamo utilizzato in passato per deindicizzare i nostri obiettivi, per non parlare dell'inclusione della tua attività in ogni lista nera di ogni nazione.

Come posso fermare questo?

Siamo disposti a dimenticare di distruggere la reputazione del tuo sito e della tua azienda per una piccola tassa. La commissione attuale è di $2.500 USD in Bitcoin.

Invia l'importo in Bitcoin al seguente indirizzo:

3Fyjqj5WutzSVJ8DnKrLgZFEAxVz6Pddn7

Una volta effettuato il pagamento, ne verremo automaticamente informati.

Nel preciso momento in cui hai letto questo messaggio, tu hai un periodo di 72 ore per effettuare il pagamento, o ti garantisco che la reputazione della tua azienda sarà completamente distrutta. La prova che abbiamo accesso e tutti i tuoi dati indicano che questo messaggio è stato inviato utilizzando i server della tua azienda.

Come posso ottenere Bitcoin?

Puoi facilmente acquistare bitcoin attraverso vari siti web.

Cosa succede se non pago?

Se decidi di non pagare, lanceremo l'attacco dopo 72 ore e lo manterremo attivo finché non lo pagherai, non ci sono contromisure per questo, basta sprecare più soldi cercando di trovare una soluzione. Distruggeremo completamente la tua reputazione con i tuoi clienti, i tuoi fornitori, i tuoi partner, su google e in tutto il paese.

Questa non è una bufala, non cercare di ragionare o negoziare, non leggeremo alcuna risposta. Una volta pagato, interromperemo quello che stavamo facendo, lo faremo

distruggendo tutti i dati presi dal tuo sito, dai tuoi database, dalle tue caselle di posta e non avrai più nostre notizie.

Tieni presente che il pagamento con Bitcoin è anonimo e nessuno saprà che hai rispettato.

Il tempo sta correndo.I criminali informatici affermano che tutti i dati sono nelle loro mani e che stanno avviando una campagna di estorsione minacciando gli utenti di far trapelare le informazioni se la loro richiesta di riscatto in Bitcoin rimane disattesa.

Ma la minaccia non finisce qui! Gli attori malevoli hanno aggiunto che inizieranno a informare i clienti e i partner commerciali del sito Web dell’hack per offuscare l’immagine del sito Web su scala internazionale.

Gli hacker sembrano lavorare a scopp di vendetta, poiché minacciano di utilizzare tecniche SEO black hat per deindicizzare il sito Web in tutti i paesi, in modo che il sito Web perda traffico per sempre.

I criminali hanno richiesto 2500 dollari in BTC e se Troy e il suo staff non riusciranno a pagare entro un periodo di 72 ore, tutte le tattiche di minaccia sopra indicate verranno implementate.

Un nuovo gruppo di hacker chiamato “Team Montesano” ha rivendicato l’attacco ed è apparentemente collegato al gruppo Lapsus $ Ransomware, che di fatto sembrava essere stato eliminato mesi fa.