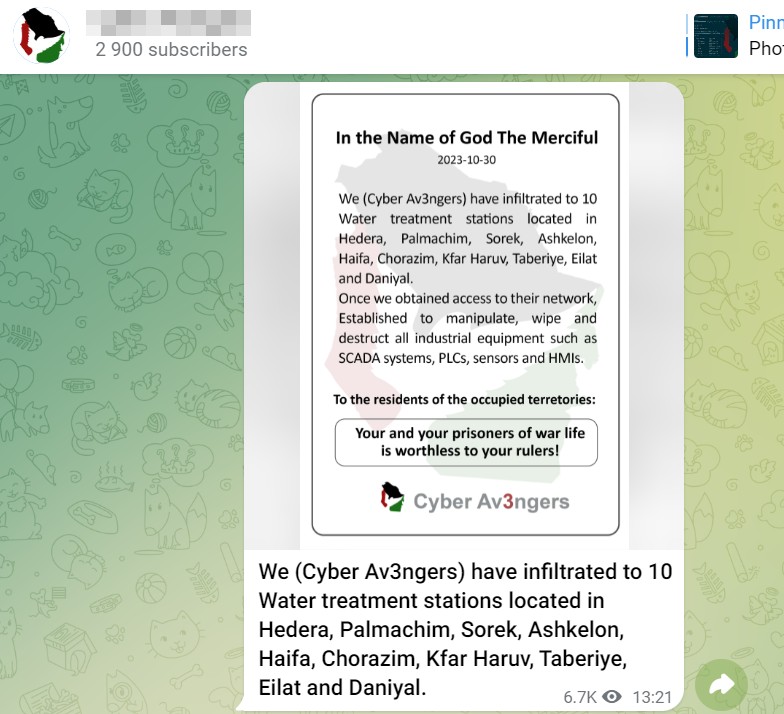

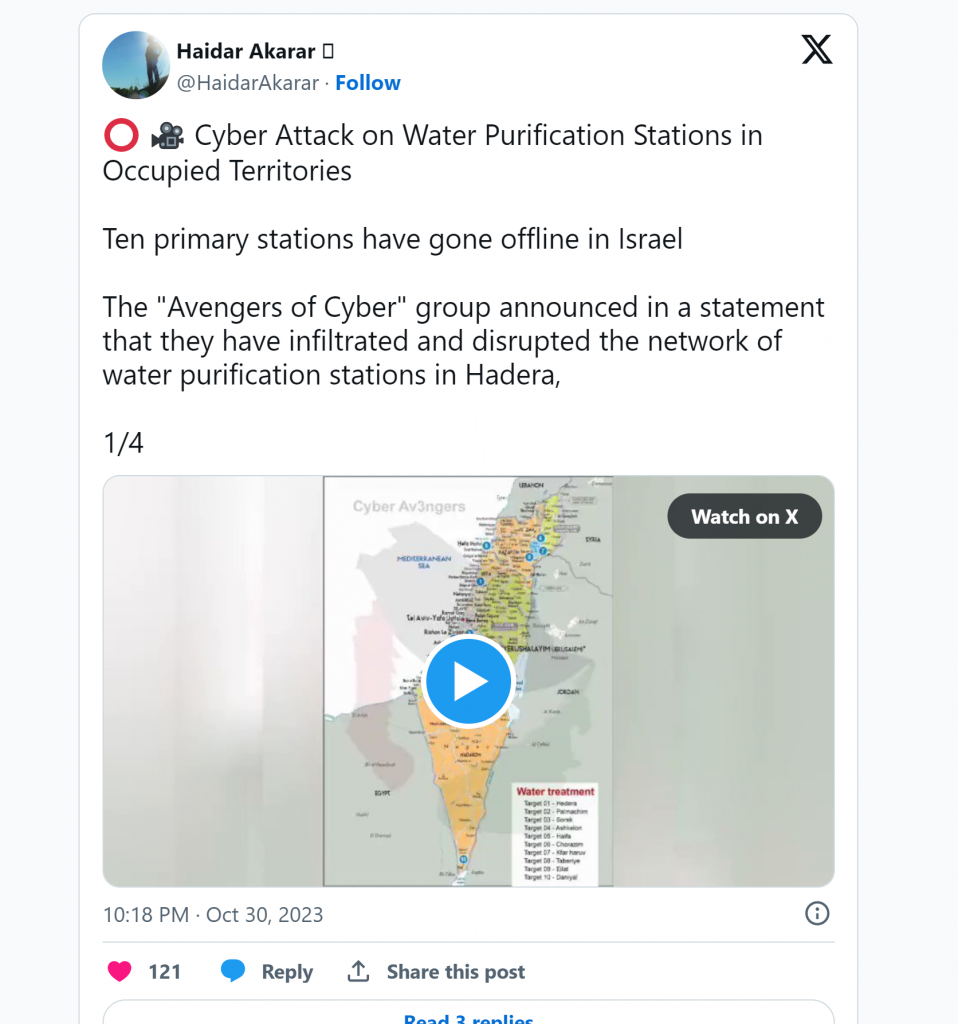

Gli hacktivisti del gruppo Cyber Av3ngers (già incontrato in precedenza) ha annunciato sui social media di aver violato dieci impianti di trattamento delle acque in Israele. Le città colpite includono Hedera, Palmachim, Sorek, Ashkelon, Haifa, Khorazim, Kfar Haruv, Taberia, Eilat e Daniel.

Non è stato possibile ottenere la conferma che questi oggetti siano stati effettivamente attaccati.

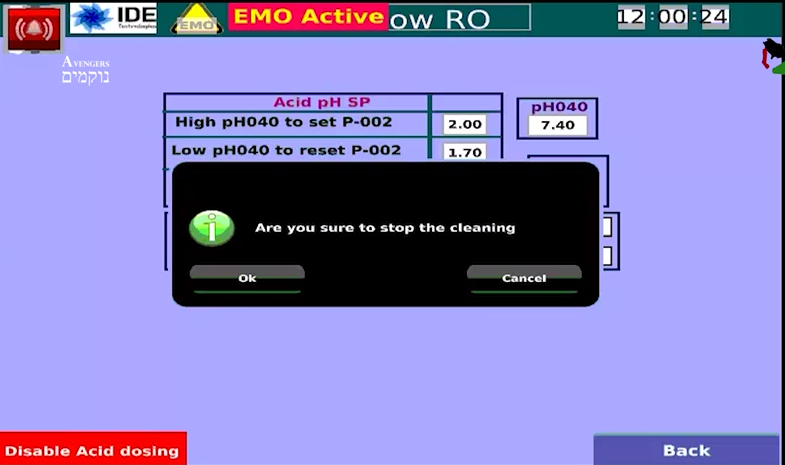

IDE Technologies, che gestisce alcune di queste strutture, non ha risposto alle domande sui dettagli dell’incidente. Tuttavia, il video pubblicato dagli hacker contiene filmati del menu del software, dove è visibile il logo IDE Technologies.

Secondo le riprese video e le dichiarazioni del gruppo, l’hacking ha provocato l’arresto di sistemi industriali che monitorano automaticamente stazioni, sensori e controlli che consentono agli operatori di azionare manualmente il sistema. In uno dei fotogrammi video, sullo schermo con le informazioni sul livello di acidità del sistema, appare una richiesta che chiede se si desidera “interrompere la pulizia”

Gli hacker hanno inoltre pubblicato un video che mostra il processo di hacking tramite la riga di comando, compresi gli indirizzi IP dei sistemi attaccati.

Alcuni di questi indirizzi IP appartengono al segmento privato e sono associati alla società Siemens, che gestisce il software nello screenshot.

I Cyber Av3ngers hanno già annunciato attacchi informatici contro le centrali elettriche israeliane. Tuttavia, l’analisi di Kaspersky Lab ha rilevato che le affermazioni sull’attacco precedente contenevano immagini e dati riutilizzati da un altro gruppo di hacktivisti, Moses Staff, che è collegato all’Iran e mira a danneggiare le aziende israeliane “rubando e pubblicando dati sensibili”.

Securelist rileva che esiste un altro gruppo di hacker chiamato “Cyber Avengers” attivo dal 2020 e che prende di mira le organizzazioni israeliane, principalmente quelle responsabili delle infrastrutture critiche del paese. Tuttavia, non è stata trovata alcuna connessione documentata tra questo gruppo e i Cyber Av3ngers.