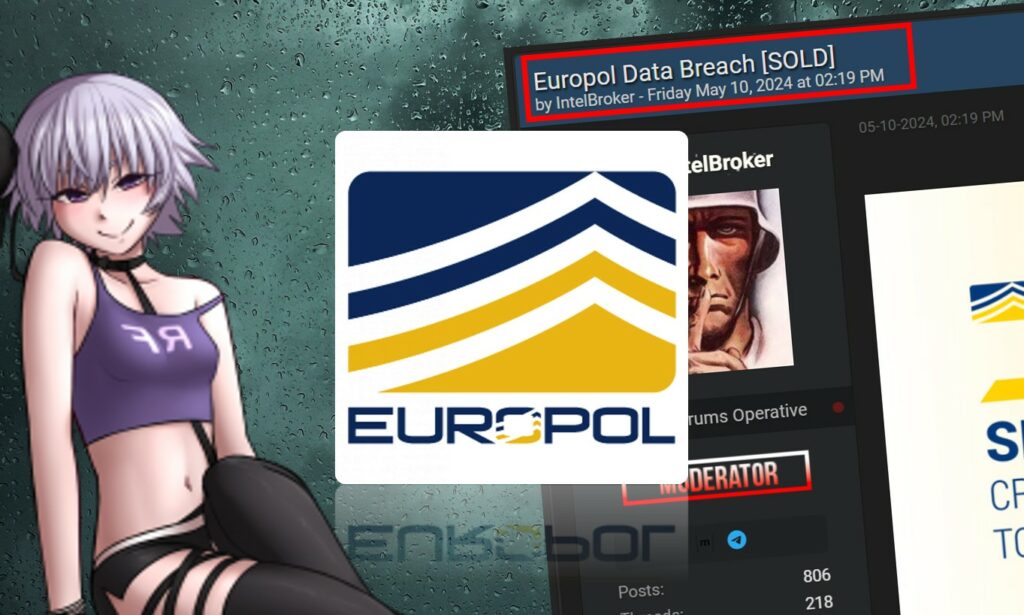

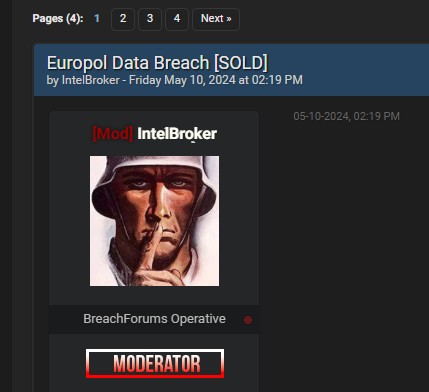

Poco fa, sul famigerato forum underground Breach Forums, il Threat Actors IntelBroker ha aggiornato il titolo del post dove è stato riportato il tag “[SOLD]” che significa che i dati sono stati venduti.

Si tratta della vendita dei dati relativi ad un attacco informatico subito dalla Europol del quale avevamo dato notizia recentemente. In quel momento non era presente alcun comunicato stampa dell’Europol sull’accaduto.

Europol ha riferito che il portale della piattaforma di esperti Europol (EPE) è stato violato. Attualmente le forze dell’ordine stanno indagando sull’incidente, poiché gli hacker hanno già annunciato il furto di documenti etichettati “Solo per uso ufficiale” (FOUO) contenenti dati riservati.

L’EPE è una piattaforma online utilizzata dagli esperti delle forze dell’ordine per “condividere conoscenze, migliori pratiche e dati sui reati non identificabili a livello personale”.

I rappresentanti di Europol hanno sottolineato che l’incidente ha interessato solo l’EPE e che “nessuna informazione operativa viene elaborata nell’EPE, i sistemi principali di Europol non sono stati interessati e nessun dato operativo è stato compromesso”.

Il portale EPE è attualmente inattivo e un messaggio sul sito informa che il servizio non è disponibile per manutenzione.

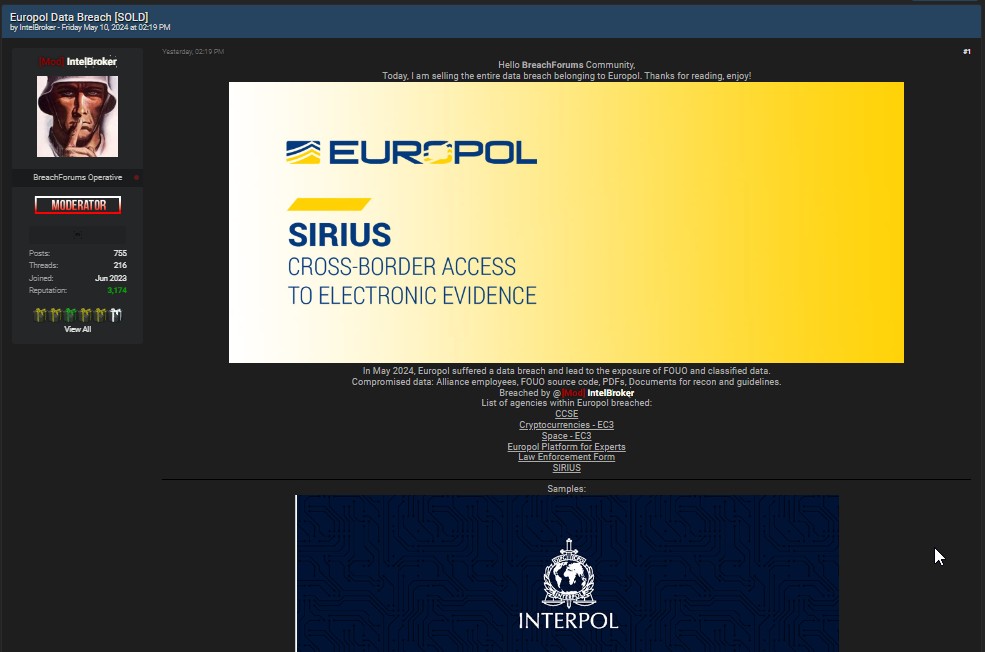

IntelBroker ha rivendicato l’hacking dell’Europol e afferma di aver rubato file FOUO, nonché documenti contenenti dati sensibili. Secondo lui sono stati rubati informazioni sui dipendenti dell’Europol, codici sorgente, file PDF, documenti di intelligence e istruzioni che aveva già messo in vendita.

Ha inoltre dichiarato di aver ottenuto l’accesso a EC3 SPACE (Secure Platform for Accredited Cybercrime Experts), una delle comunità sul portale EPE, che ospita centinaia di materiali relativi alla criminalità informatica utilizzati da più di 6.000 esperti di tutto il mondo, tra cui:

IntelBroker afferma di aver compromesso la piattaforma SIRIUS, utilizzata dalle agenzie giudiziarie e dalle forze dell’ordine di 47 paesi in tutto il mondo (compresi i paesi dell’UE, il Regno Unito, i paesi con un accordo di cooperazione con Eurojust, nonché la Procura europea). La piattaforma viene utilizzata per accedere a prove digitali internazionali nel contesto di varie indagini e procedimenti penali.

L’hacker ha pubblicato screenshot dell’interfaccia utente di EPE e ha anche fatto trapelare un piccolo database EC3 SPACE campione contenente 9128 record. A quanto pare, i dati contenevano informazioni personali di agenti delle forze dell’ordine e specialisti della sicurezza informatica con accesso a EC3 SPACE.

Dallo scorso dicembre, IntelBroker ha diffuso regolarmente dati presumibilmente rubati da una serie di agenzie governative statunitensi, tra cui il Dipartimento di Stato, il Dipartimento della Difesa e l’esercito americano, nonché l’Immigration and Customs Enforcement (ICE) e i servizi di cittadinanza e immigrazione degli Stati Uniti. (USCIS).

Inoltre, IntelBroker è stata precedentemente collegato ad altri incidenti di alto profilo, tra cui una violazione dei dati che ha colpito membri e personale della Camera dei Rappresentanti degli Stati Uniti (camera bassa del Congresso degli Stati Uniti), l’hacking di Hewlett Packard Enterprise (HPE) , l’attacco informatico alla General Electric , la violazione dei dati dell’alleanza di intelligence Five Eye e così via.

Inoltre, la scorsa settimana IntelBroker ha messo in vendita l’accesso alla rete della società di sicurezza cloud Zscaler. Di conseguenza, i rappresentanti di Zscaler hanno affermato di aver scoperto un hack in un “ambiente di test isolato”, che alla fine è stato disattivato per l’esame. È stato osservato che l’azienda, i suoi clienti e gli ambienti di produzione non sono stati colpiti da questo attacco.