Gli esperti dell’Università della Ruhr di Bochum e del Centro Helmholtz per la sicurezza delle informazioni in Germania (CISPA) hanno affermato di essere stati in grado di decifrare i segnali trasmessi dai droni DJI. Si è scoperto che i dispositivi trasmettono non solo le loro coordinate GPS e l’ID univoco del drone, ma anche le coordinate GPS del loro operatore.

I ricercatori hanno presentato i risultati del loro lavoro all’evento Network and Distributed System Security Symposium (NDSS), tenutosi a San Diego questa settimana. Per il loro studio, gli esperti hanno scelto i dispositivi di DJI, uno dei pionieri e leader nel mercato dei veicoli aerei senza pilota (UAV), dei droni e delle apparecchiature di stabilizzazione video.

Il fatto è che questi dispositivi stanno diventando sempre più popolari nelle zone di guerra, perché possono condurre sorveglianza ad alta quota, condurre ricognizioni e persino essere usati come arma, mentre il loro operatore è nascosto in modo sicuro a una distanza fino a diversi chilometri dal drone.

Tuttavia, gli esperti hanno avvertito che la posizione dei piloti non è un segreto così grande. Infatti, chiunque disponga di apparecchiature radio semplici ed economiche può intercettare i segnali dei droni e decodificarli, ottenendo così le coordinate del pilota.

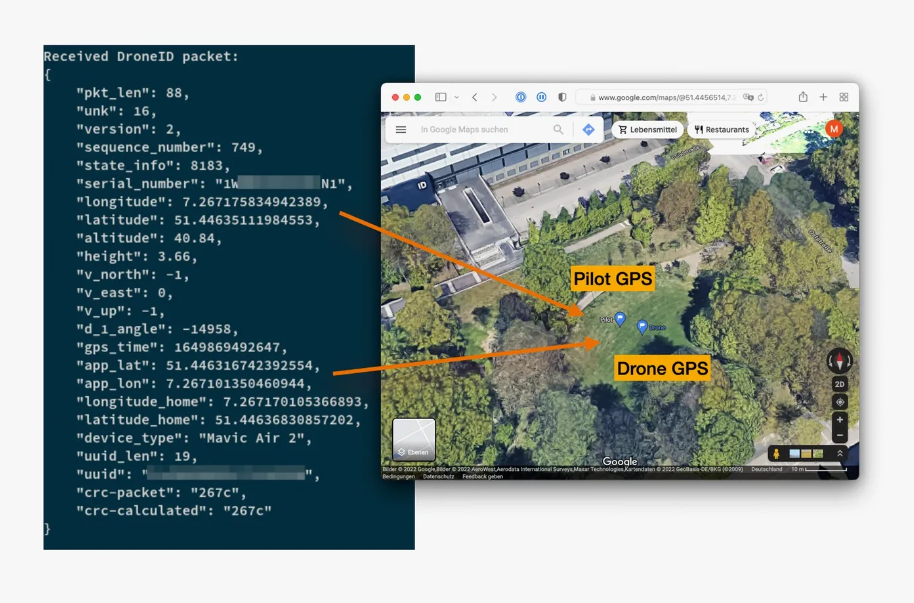

Nel loro rapporto, gli scienziati affermano di essere stati in grado di decifrare i segnali radio dei droni DJI e decodificare il protocollo radio DroneID che utilizzano. Dopo aver compreso i segnali, i ricercatori hanno visto che ogni drone DJI trasmette non solo le sue coordinate GPS e l’ID drone univoco, ma anche le coordinate GPS del suo operatore tramite il protocollo DroneID.

Inizialmente, il sistema DroneID è stato creato per consentire a governi, autorità di regolamentazione e forze dell’ordine di controllare i droni e prevenirne vari abusi. Ma gli hacker e i ricercatori di sicurezza affermano da tempo che DroneID non è crittografato e aperto a chiunque possa ricevere segnali radio.

Vale la pena notare che il sistema DroneID di DJI era già sotto tiro la scorsa primavera, quando le autorità ucraine hanno criticato la società per aver utilizzato i droni DJI per colpire i missili da parte dell’esercito russo e anche per aver utilizzato i segnali radio dei droni DJI ucraini per localizzare i loro operatori.

Allo stesso tempo, il produttore cinese DJI vende da tempo alle autorità di regolamentazione governative e alle forze dell’ordine uno speciale dispositivo Aeroscope, che consente di intercettare e decodificare i dati DroneID, determinando la posizione di qualsiasi drone e del suo operatore a una distanza massima di 48 chilometri.