Per molti, il primo dell’anno è stato un momento pef trascorrere con la famiglia e con gli amici, un po’ di serenità.

Per gli amministratori di sistema responsabili dei server Exchange, è stata invece una storia molto diversa poiché i server Microsoft Exchange non sono stati in grado di elaborare correttamente la nuova data e, pertanto, non sono riusciti ad elaborare la posta.

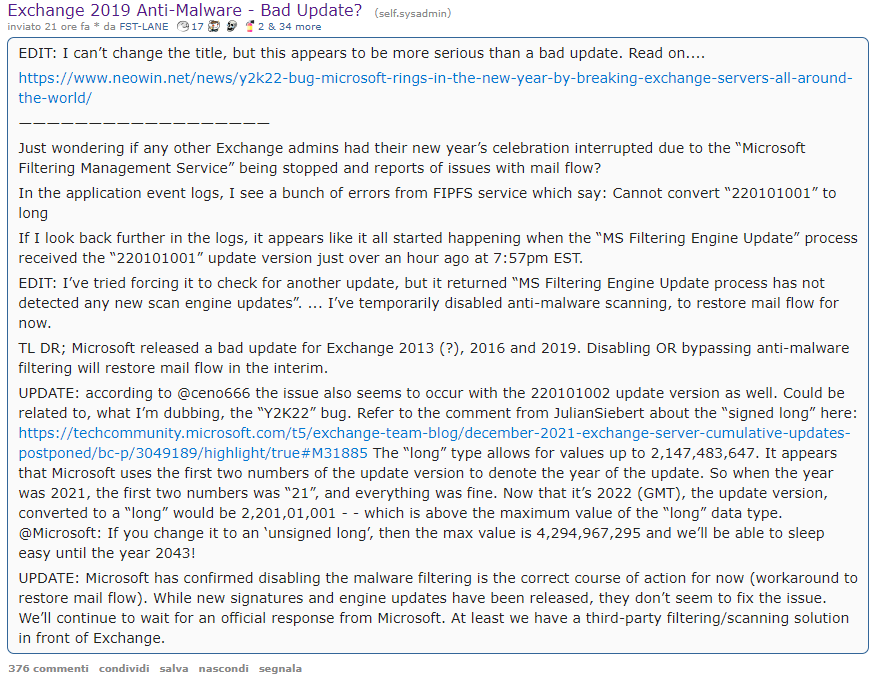

Il primo rapporto sociale per questo è arrivato alle 1:00 EST dall’utente Reddit /u/FST-LANE che ha suggerito che Microsoft ha rilasciato un cattivo aggiornamento, giustamente chiamato “220101001″.

Questa era presumibilmente una patch programmata per consentire l’elaborazione della nuova data, ma non è andata come previsto. “Vedo un sacco di errori dal servizio FIPFS che dicono: Impossibile convertire “220101001” in long”, ha scritto /u/FST-LANE.

Ciò è in linea con i rapporti di Marius Sandbu, manager dell’azienda norvegese Sopra Steria, che ha pubblicato una sintesi dettagliata della causa.

Riferisce MicrosoftI server Exchange ha interrotto l’elaborazione della posta perché non è preparato a gestire la data odierna. Afferma:

“La ragione di ciò è che Microsoft sta usando un int32 per la data e con il nuovo valore di 2.201.010.001 il valore massimo dell’int “long” è superiore a 2.147.483.647.”

La parte più preoccupante di questo è la soluzione tampone. Per riprendere l’elaborazione della posta, gli amministratori di sistema stanno disabilitando la scansione dei malware sui loro server di scambio, lasciando i loro utenti, e forse i server stessi, vulnerabili agli attacchi.

Il bug interessa Exchange Server 2013. 2016 e 2019.