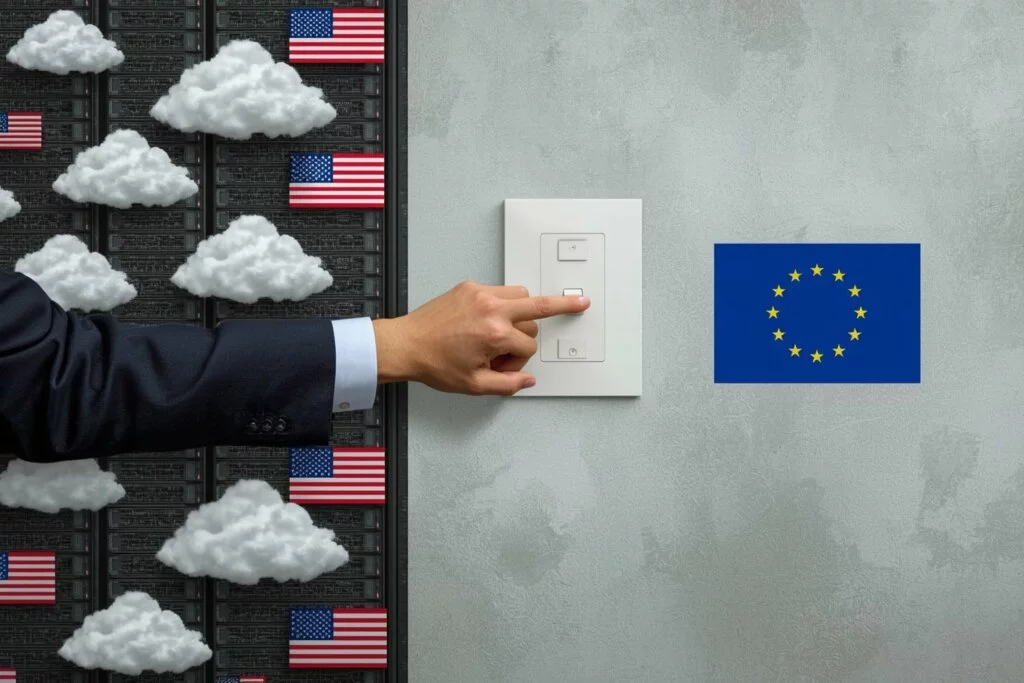

Negli ultimi mesi, una domanda sta emergendo con sempre maggiore insistenza nei board aziendali europei: il cloud statunitense è davvero sicuro per tutte le aziende? Soprattutto per quelle realtà che operano in settori strategici o che hanno interessi economici, industriali o geopolitici non allineati a quelli degli Stati Uniti, il tema non è più soltanto tecnologico, ma profondamente giuridico e politico.

Di questo avevamo già parlato in un nostro recente articolo dal titolo “E se domani agli USA girasse male e ci spegnessero il cloud? L’Europa? Paralizzata in 2 secondi” analizzando come la sovranità dei dati e l’extraterritorialità delle leggi statunitensi stiano spingendo sempre più organizzazioni europee a riflettere sulle proprie scelte infrastrutturali. Oggi quel dibattito non è più teorico: sta iniziando a tradursi in decisioni concrete.

È in questo contesto che si inserisce la riflessione di Airbus. Il colosso francese dell’aeronautica e della difesa si sta infatti preparando ad affrontare una delle decisioni IT più complesse degli ultimi anni: la migrazione dei propri sistemi digitali mission-critical verso un cloud interamente europeo. Un’infrastruttura che non dovrà essere soltanto performante e resiliente, ma giuridicamente sovrana, sottratta a interferenze normative esterne e pienamente sotto controllo europeo.

Una scelta che potrebbe segnare un precedente rilevante per l’intero ecosistema industriale del continente.

La questione della sovranità digitale in Europa si è acuita con il ritorno di Donald Trump alla Casa Bianca. Le sue politiche hanno reintrodotto instabilità nel commercio e nella politica internazionale, spingendo le aziende europee a considerare sempre più la propria dipendenza dalle piattaforme tecnologiche americane. Anche se un servizio opera in Europa, i legami legali con gli Stati Uniti rimangono un fattore di rischio.

I principali fornitori di servizi cloud (Microsoft, AWS e Google) stanno cercando di affrontare queste preoccupazioni offrendo soluzioni specializzate di hosting e gestione dei dati. Tuttavia, persistono dubbi. Il principale ostacolo è il Cloud Act statunitense, che consente alle autorità statunitensi di richiedere l’accesso alle informazioni anche se fisicamente archiviate al di fuori del Paese. La scorsa estate, Microsoft ha ammesso esplicitamente in un tribunale francese di non poter garantire una protezione completa dei dati in base a questa legge.

Zhesten si aspetta una posizione più chiara dalle autorità di regolamentazione europee: èpossibile creare un’infrastruttura realmente protetta da richieste extraterritoriali e c’è il rischio di interruzioni dei servizi per motivi politici? Queste domande sono diventate più che astratte dopo il caso della Corte penale internazionale (CPI). Secondo quanto riportato dai media, il procuratore capo, Karim Khan, ha perso l’accesso al servizio di posta elettronica di Microsoft dopo le sanzioni statunitensi imposte per aver criticato il primo ministro israeliano Benjamin Netanyahu. L’azienda nega di aver sospeso i servizi alla Corte, ma il segnale è piuttosto allarmante.

L’azienda Airbus stima che le sue probabilità di trovare un fornitore idoneo siano piuttosto prudenti. Ma il produttore di aeromobili vuole “cambiare rotta” e ha già ampliato la propria infrastruttura server anche se da tempo si affida a strumenti basati su cloud come Google Workspace.

Un’ulteriore fase, ancora più audace, è in programma: prevede il trasferimento dei sistemi fondamentali di gran parte delle operazioni lontano dai data center onprem. Tra questi figurano le piattaforme per la gestione delle risorse aziendali, gli ambienti di produzione, i database dei clienti e gli spazi digitali in cui vengono conservati ed elaborati i dati relativi al ciclo di vita dei prodotti, compresa la progettazione degli aerei.

È questo livello di informazioni a essere considerato il più vulnerabile.

Secondo Catherine Jesten, responsabile del settore digitale di Airbus, la necessità di un cloud sovrano non è dettata da mode o slogan politici. Alcuni dati sono direttamente collegati agli interessi dei singoli Paesi e dell’Europa nel suo complesso, quindi l’azienda vuole garantire che il controllo su di essi non si estenda oltre l’ordinamento giuridico europeo. La questione non riguarda solo l’ubicazione dei server, ma anche quali leggi potrebbero in ultima analisi prevalere sui contratti.

Il mercato del software aziendale sta creando ulteriore pressione. I principali sviluppatori, tra cui SAP, rilasciano sempre più nuove funzionalità esclusivamente per le versioni cloud dei loro prodotti. Per i clienti, questo significa una scelta semplice: migrare o rimanere bloccati sulle piattaforme più vecchie. Nel caso di Airbus, questa transizione influisce inevitabilmente sull’intera architettura dei sistemi IT.

La richiesta di proposte inizierà all’inizio di gennaio e l’azienda prevede di prendere una decisione definitiva entro l’estate. Il valore stimato del contratto è di oltre 50 milioni di euro e durerà fino a dieci anni. Airbus sottolinea fin da subito che non è solo la tecnologia a essere importante, ma anche la prevedibilità dei prezzi, senza imprevisti durante l’esercizio.

Anche a prescindere dalla legislazione americana, rimane un altro problema: la scalabilità.

I fornitori cloud europei sono ancora significativamente inferiori ai loro concorrenti globali in termini di capacità infrastrutturale e resilienza dei servizi. Airbus è apertamente scettica: il problema non risiede solo nella legislazione, ma anche nella capacità di garantire il livello di affidabilità richiesto. Pertanto, la probabilità di successo della gara è attualmente in fase di valutazione con certezza.

La situazione sta spingendo il mercato europeo verso la cooperazione: i singoli attori potrebbero non avere le risorse necessarie per soddisfare le richieste di un cliente di questo tipo.

Se saranno in grado di unirsi e rispettare la scadenza di Airbus rimane una questione aperta.