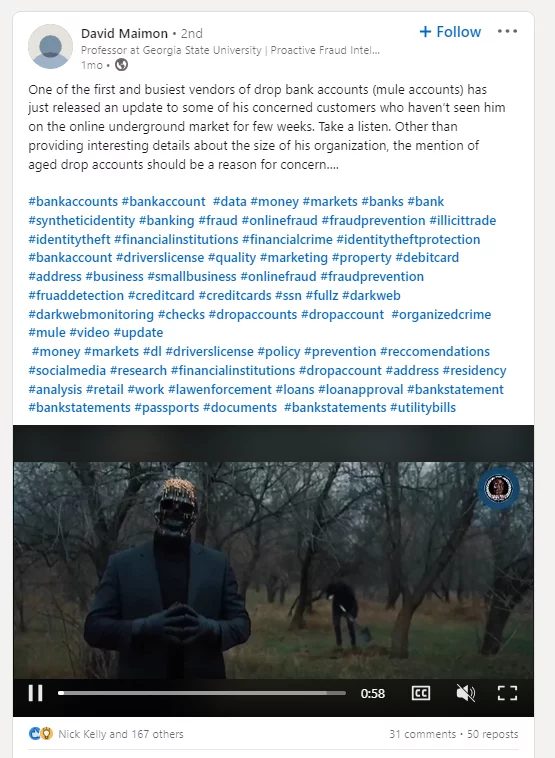

Il criminologo e professore della Georgia State University David Maimon ha scoperto un video su un’organizzazione criminale multinazionale che ruba denaro al governo degli Stati Uniti e vende strumenti di intelligenza artificiale ad altri criminali.

In un video di 58 secondi destinato alla darknet, un uomo di nome “Sanchez“, vestito di nero che nasconde il volto dietro una maschera, afferma di vendere conti bancari di JPMorgan Chase e di essere uno dei il primo ad iniziare a vendere banconote false 4 anni fa.

Questo video è solo la punta dell’iceberg nel mondo del crimine informatico. Come ha sottolineato Gaywood Talkov, CEO del gruppo governativo di LexisNexis Risk Solutions, dietro la maggior parte delle truffe legate alla pandemia ci sono gruppi criminali e ora stanno utilizzando l’intelligenza artificiale generativa per espandere il loro impero criminale.

“Non si tratta solo di truffatori che presentano molteplici richieste di disoccupazione. C’è un’intera macchina dietro di loro, che ora ricorda da vicino la mafia italiana del 20° secolo o i moderni cartelli della droga”, ha detto Talkov.

Sulla darknet esiste un’industria della frode come servizio, gestita da gruppi di hacker internazionali provenienti da vari paesi. Una delle più grandi organizzazioni criminali si chiama Mega Darknet Market. Questo gruppo, come molti altri, utilizza la tecnologia avanzata dell’intelligenza artificiale per creare conti bancari aperti con identità rubate e strumenti di intelligenza artificiale generativa per creare deepfake.

Talkov avverte che solo nel prossimo anno i gruppi criminali potrebbero rubare più di 1 trilione di dollari al governo degli Stati Uniti utilizzando l’intelligenza artificiale. Inoltre, le organizzazioni internazionali clandestine stanno fornendo ad altri criminali strumenti di intelligenza artificiale per commettere truffe di sextortion, che hanno già portato a diversi suicidi.

Gli Stati Uniti e altri governi chiedono la cooperazione internazionale per combattere questa nuova ondata di criminalità informatica. Secondo Talkov, la cattura dei criminali richiederà il lavoro congiunto di diverse forze dell’ordine, dell’FBI e dell’Interpol.

Il video è stato un catalizzatore per rafforzare gli sforzi internazionali volti a combattere la criminalità informatica e potrebbe rappresentare un punto di svolta nella comprensione della portata e del livello di organizzazione delle moderne reti di criminalità informatica.