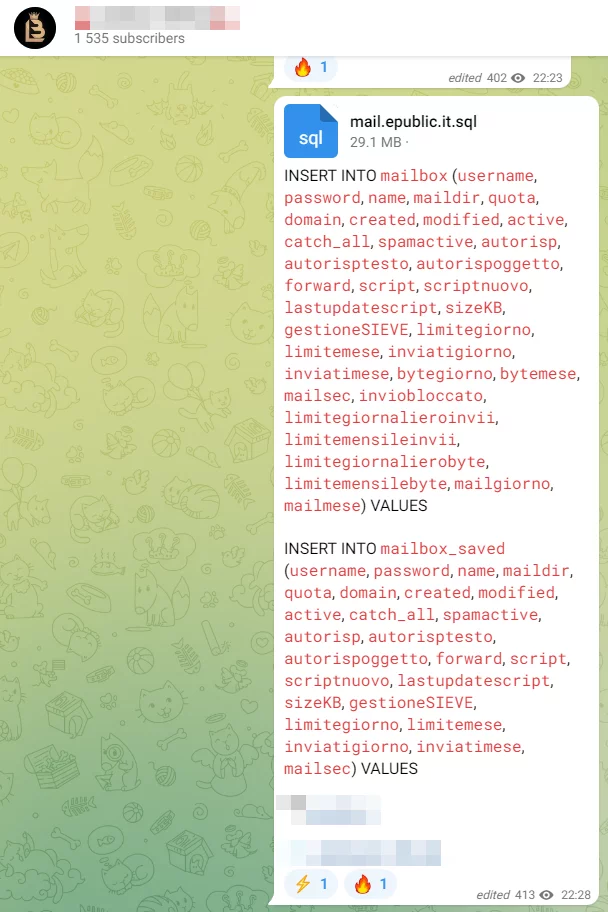

Su un noto canale Telegram, viene pubblicato in data 23 gennaio un database completo di un sito internet afferente all’azienda italiana ePublic.

A scovare il database nelle underground è Michele Pinassi della community di Red Hot Cyber, dove al sito mail[.]epublic[.]it, risponde un pannello di login ad un servizio di posta elettronica.

L’azienda ePublic, fornisce soluzioni IT per molti comuni e rappresenta uno dei protagonisti nazionali nel campo dei servizi web rivolti alla Pubblica Amministrazione.

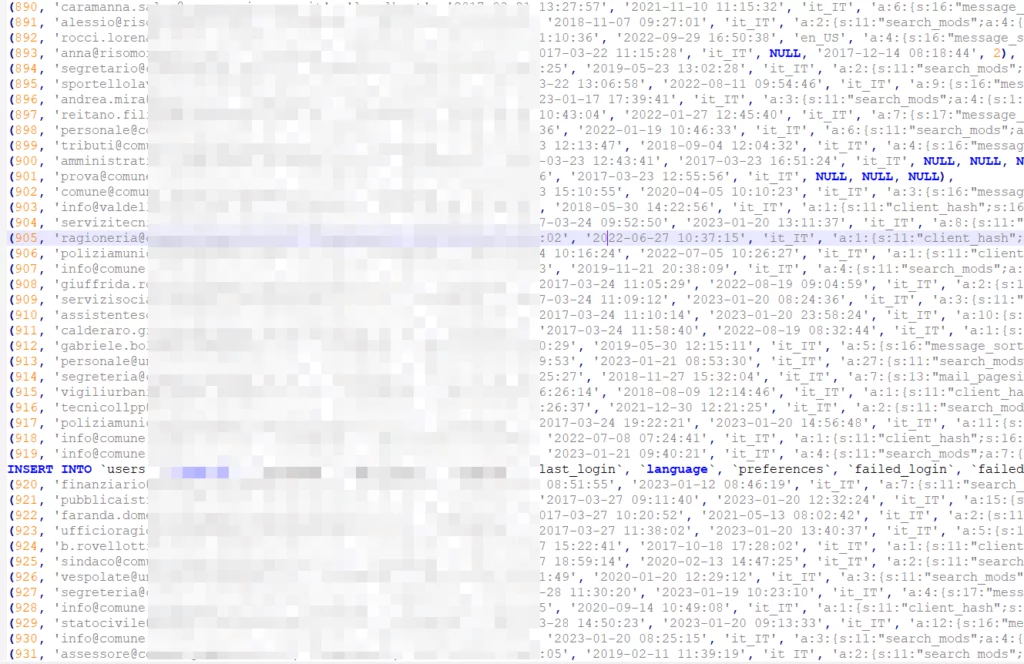

Il file messo a disposizione dai criminali informatici, riporta un dump completo che a quanto pare corrisponde al database di Roundcube. Roundcube è un client di posta elettronica che gira su server PHP.

Roundcube Webmail è progettato per funzionare su normali server come Apache, Nginx, Lighttpd, Hiawatha o Cherokee assieme ad un meccanismo di database relazionale. I database supportati sono MySQL, PostgreSQL e SQLite. L’interfaccia utente è resa attraverso XHTML e CSS ed è pienamente personalizzabile attraverso le skin.

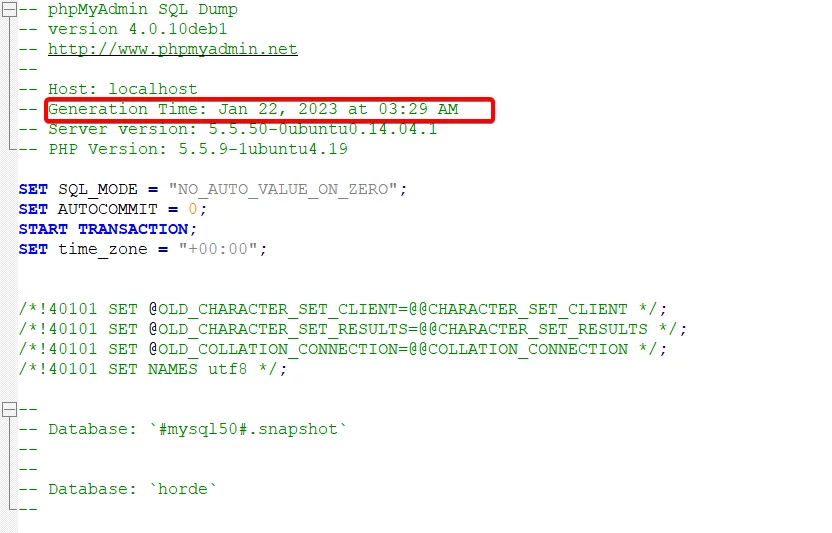

Andando a scaricare il database messo a disposizione dalla gang criminale, troviamo un export datato 22 gennaio 2023, quindi si tratta di ieri.

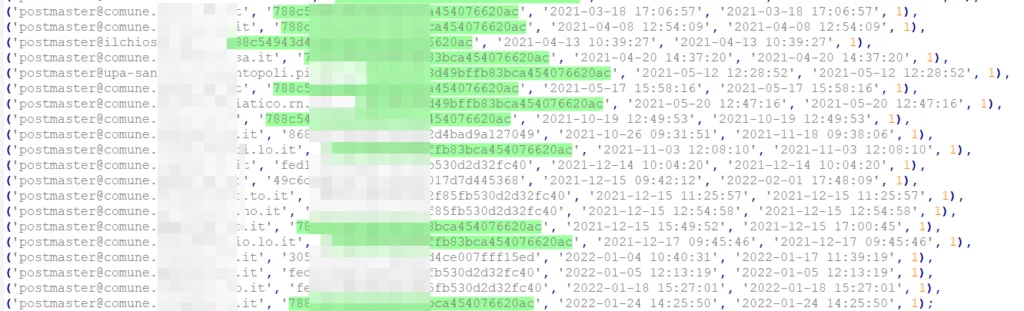

All’interno sono presenti informazioni personali di oltre 7000 caselle di posta elettronica, oltre alle password cifrate con algoritmi di hash.

Sul sito della ePublic si legge quanto segue:

ePublic S.r.l. è stata fondata nel 2003 e nacque il progetto PiemonteWeb.it, un portale multitematico corredato da un ricco database di informazioni sulla regione, sui comuni, e sulle aziende presenti sul territorio piemontese.

Dall'esperienza maturata con PiemonteWeb prese presto forma il progetto ComWeb: una piattaforma (probabilmente la prima in Italia!) studiata e costruita su misura per le necessità dei piccoli e medi comuni.

ComWeb ha dotato per la prima volta molti comuni italiani di un sito web contribuendo a dettare gli standard del settore. ePublic oggi, dopo oltre 15 anni di attività, è un'azienda in continua crescita con più di 500 clienti attivi su tutto il territorio italiano e rappresenta uno dei protagonisti nazionali nel campo dei servizi web rivolti alla Pubblica Amministrazione.

ePublic è fornitore SaaS presente nel catalogo dei servizi Cloud per la PA qualificati di AgID.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.