Un’estesa campagna di intrusione globale, battezzata REDHEBERG, sta compromettendo migliaia di dispositivi connessi a intenet.

Secondo gli ultimi dati diffusi dal centro radar VECERT, oltre 15.714 dispositivi in tutto il mondo sono stati compromessi in soli tre giorni. La causa una vulnerabilità vecchia quanto l’informatica stessa: l’esposizione di servizi VNC senza alcuna protezione.

🌐 THREAT REPORT: REDHEBERG Actor Exploiting Authentication-Disabled VNCs Globally 🌐

Victim: Global VNC Infrastructure (Authentication Disabled)

Threat Actor: REDHEBERG

Timestamp: February 21, 2026

Sector: Technology / Infrastructure

Volume: 15,714 Compromised Devices… pic.twitter.com/ebWqteVzIL— VECERT Analyzer (@VECERTRadar) February 21, 2026Advertising

Identificato come un attore specializzato nell’invadere infrastrutture tecnologiche, REDHEBERG non utilizza complessi exploit zeroday. Al contrario, sfrutta la scansione massiva della rete alla ricerca di porte aperte (solitamente la 5900) dove l’autenticazione è stata disabilitata per errore o pigrizia gestionale.

Al momento, l’attività visibile del gruppo è di stampo dimostrativo e offensivo: i sistemi colpiti subiscono il defacement del desktop, con la comparsa di immagini legate al caso Jeffrey Epstein e altri simboli provocatori.

Tuttavia, gli esperti avvertono: il vandalismo grafico è solo la punta dell’iceberg. Un accesso VNC garantisce il controllo totale del mouse e della tastiera, permettendo l’esfiltrazione di dati o l’installazione di backdoor permanenti.

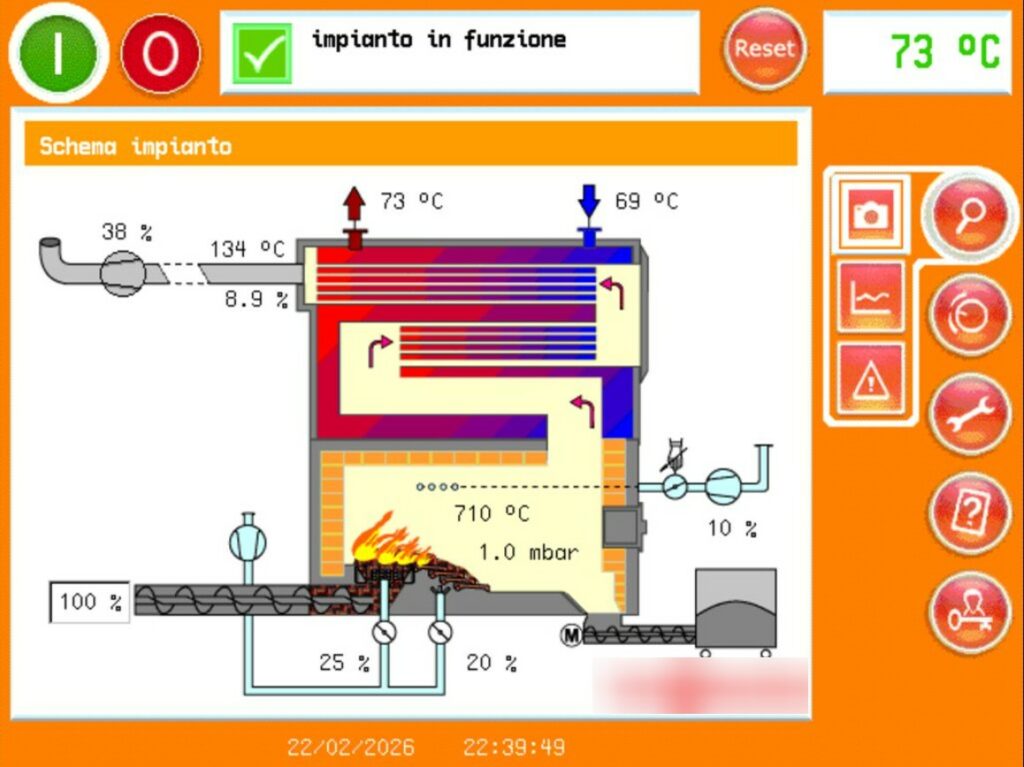

Il vero allarme, tuttavia, scatta quando lo sguardo si sposta dai computer degli uffici ai sistemi di controllo industriale e ai dispositivi IoT. In questi contesti, la distinzione tra sicurezza dei dati (security) e incolumità fisica (safety) svanisce drammaticamente.

Molte aziende utilizzano interfacce VNC per monitorare macchinari e fornire assistenza, ma lasciare queste porte spalancate direttamente su internet significa consegnare le chiavi della fabbrica a uno sconosciuto.

Un malintenzionato potrebbe, con un semplice clic, avviare da remoto una pressa idraulica o un braccio robotico mentre un operatore è impegnato in manutenzione, trasformando un’intrusione digitale in un incidente mortale.

Allo stesso modo, il sabotaggio termico o chimico tramite l’alterazione dei parametri di una caldaia o di un impianto idrico può causare esplosioni o danni strutturali da milioni di euro.

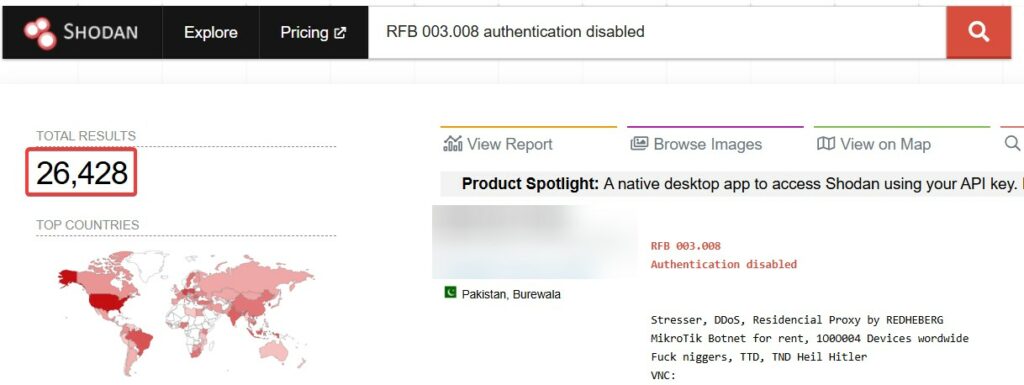

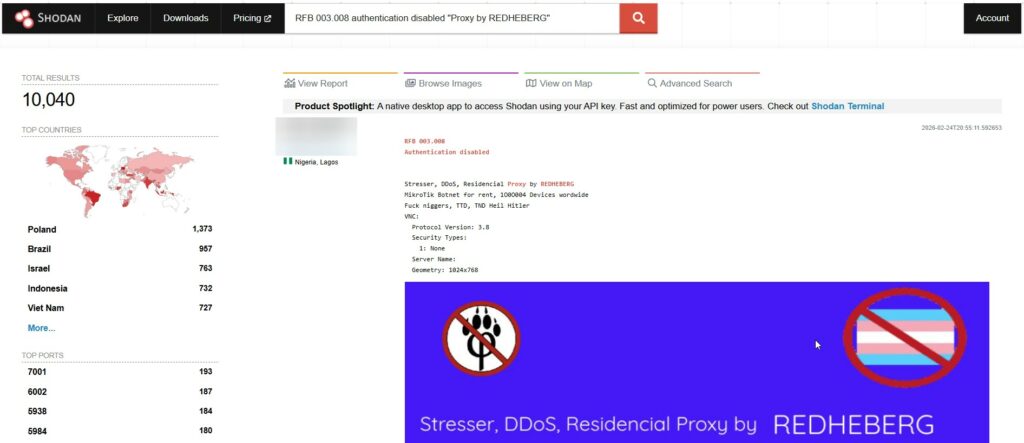

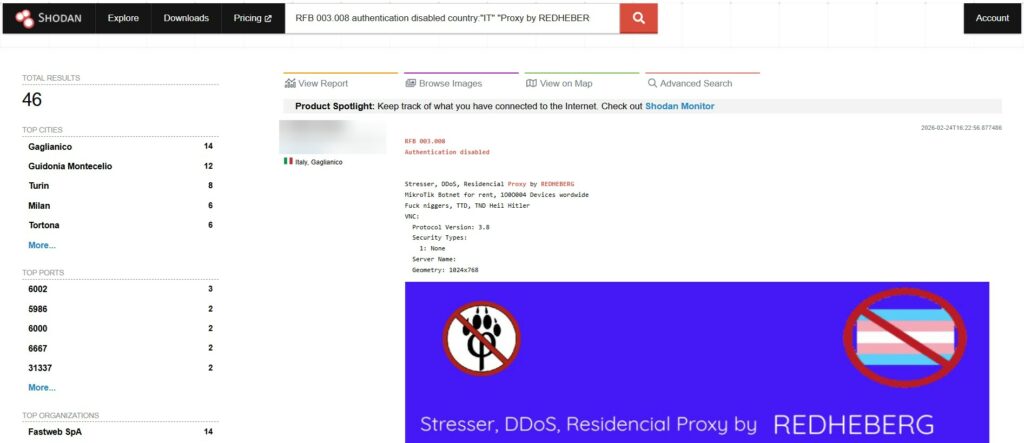

Questa minaccia non è teorica, come confermano le analisi effettuate tramite il motore di ricerca per dispositivi connessi Shodan.

Le dork rivelano che nel mondo esistono circa 24.000 asset vulnerabili con autenticazione disabilitata, di cui oltre 140 localizzati in Italia. Di questi, la firma di REDHEBERG è già stata impressa su oltre diecimila dispositivi a livello globale, includendo poco più di 40 bersagli in Italia.

Questi numeri evidenziano una superficie d’attacco vasta e ancora ampiamente sottovalutata dai responsabili della sicurezza.

Di fronte a questo scenario, la protezione dei sistemi non è più solo una scelta tecnica consigliata, ma un obbligo normativo stringente che coinvolge la responsabilità civile e penale.

Lo standard internazionale IEC 62443 impone già una netta segregazione tra le reti dell’ufficio e quelle della produzione, esigendo che ogni accesso remoto sia protetto, cifrato e tracciato.

A rinforzare questo quadro interviene il nuovo Regolamento Macchine (UE) 2023/1230, che stabilisce requisiti di resilienza informatica per tutti i nuovi macchinari immessi sul mercato.

Lasciare un accesso VNC non protetto oggi non è più una svista, ma una violazione diretta dei requisiti essenziali di sicurezza e salute previsti dalla legge europea.

Avevamo trattato tempo fa un articolo riguardo i rischi del OT e la IEC 62443 in questo passato articolo.

Per scongiurare il peggio, è fondamentale che ogni amministratore di sistema proceda all’oscuramento immediato dei servizi VNC dalla rete pubblica, preferendo l’uso di tunnel SSH criptati e connessioni VPN.

L’adozione di password robuste, idealmente accompagnate da autenticazione a più fattori, e il monitoraggio costante dei log di sistema sono le prime accortezze per evitare che un atto di vandalismo digitale si trasformi in una tragedia industriale.

La sicurezza delle macchine e delle persone, nell’era dell’industria interconnessa, dipende ormai interamente dalla robustezza delle nostre barriere digitali.