I ricercatori hanno notato che i nuovi algoritmi AI di Search Generative Experience di Google consigliano agli utenti siti fraudolenti. I visitatori vengono reindirizzati a risorse dannose che offrono l’installazione di estensioni Chrome pericolose. Pubblicizzano concorsi a premi falsi, abbonamenti spam o offrono supporto tecnico falso.

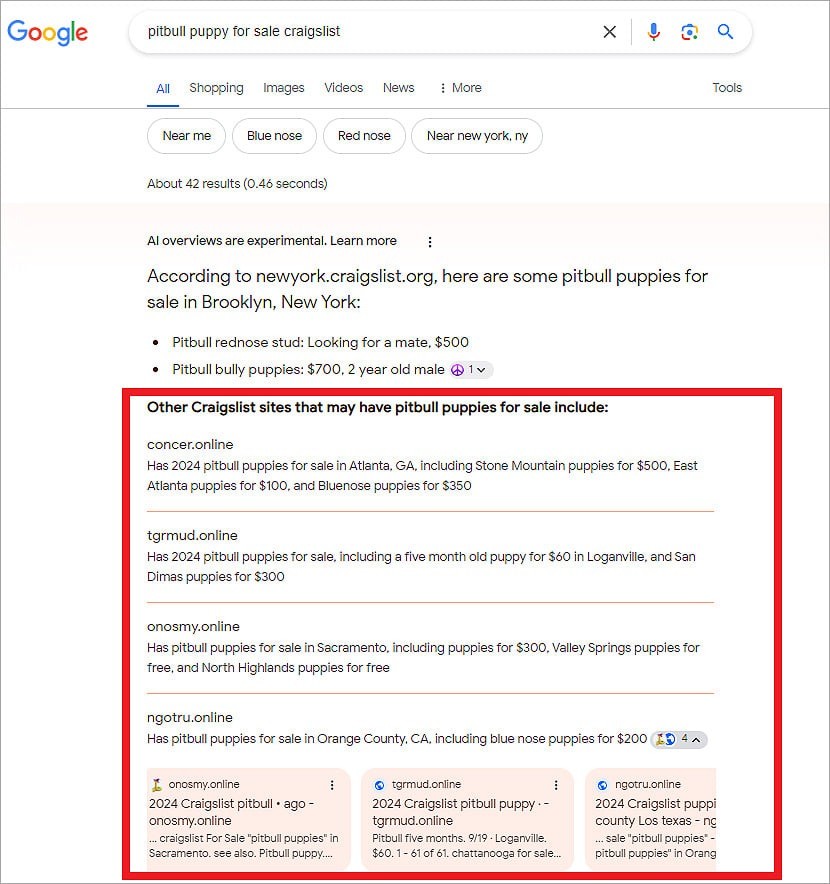

Questo mese, Google ha iniziato a implementare una nuova funzionalità Google Search Generative Experience (SGE). L’IA fornisce risposte rapide generate dall’intelligenza artificiale alle query di ricerca, inclusi consigli per visitare altri siti relativi a una query specifica.

Gli utenti hanno presto notato che SGE poteva segnalare spam e siti dannosi nelle sue risposte.

Bleeping Computer segnala che i siti consigliati da SGE tendono a utilizzare domini .online, gli stessi modelli HTML e gli stessi siti di reindirizzamento. Cioè, sembrano tutti far parte della stessa campagna dannosa che utilizza gli stessi metodi di avvelenamento SEO.

Quando si fa clic su un collegamento di questo tipo, si verificano una serie di reindirizzamenti. A seguito dei quali le vittime finiscono su un sito fraudolento. Nei test condotti da Bleeping Computer, i reindirizzamenti molto spesso hanno prodotto CAPTCHA falsi e siti che imitano YouTube. Tali siti cercano di indurre i visitatori ad attivare le notifiche del browser.

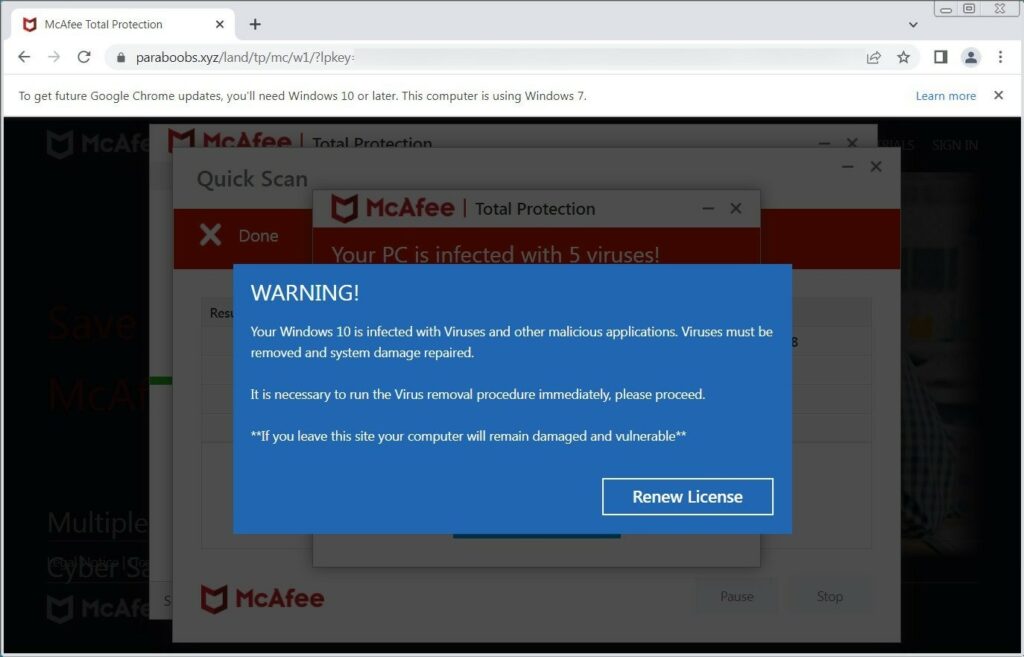

I truffatori utilizzano tali notifiche per inviare pubblicità indesiderate. Quindi, dopo essersi iscritti alle notifiche, i ricercatori hanno iniziato a ricevere spam che pubblicizzava supporto tecnico falso, promozioni false, premi in palio e così via.

In un caso, ad esempio, gli esperti hanno ricevuto un falso avviso, presumibilmente proveniente dall’antivirus McAfee, in cui si affermava che il sistema era stato infettato contemporaneamente da dieci virus.

L’utente è stato invitato a eseguire urgentemente la scansione per “rimuovere virus” e rinnovare la licenza. Secondo gli esperti, tale “pubblicità” ha lo scopo di vendere licenze McAfee in modo che i truffatori possano ricevere le commissioni di affiliazione.

Inoltre in alcuni casi i reindirizzamenti promuovevano estensioni del browser indesiderate che, ad esempio, potevano influenzare i risultati di ricerca.

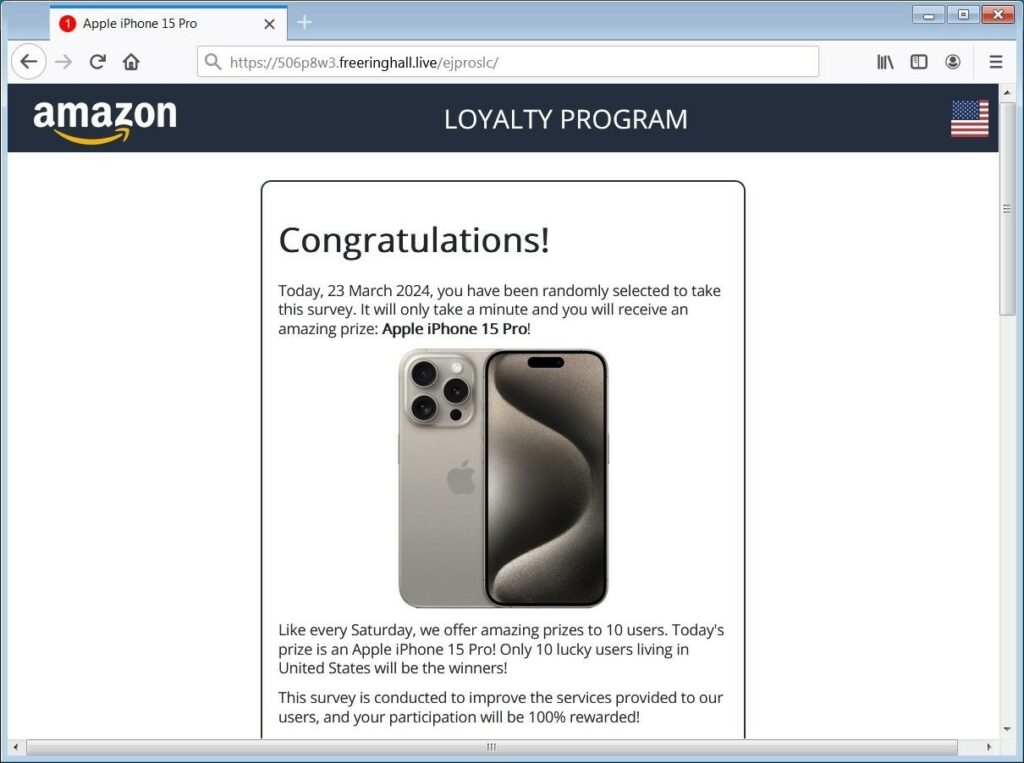

In altri casi, le vittime sono indotte verso pagine false di regali di Amazon mascherate da programmi fedeltà che pretendono di regalare un Apple iPhone 15 Pro. Questo tipo di truffa viene utilizzato per raccogliere informazioni personali che verranno poi vendute ad altri truffatori e operatori di marketing diretto.

La pubblicazione sottolinea che l’intelligenza artificiale di Google risponde alle query di ricerca in modo colloquiale, incoraggiando le vittime a visitare siti fraudolenti per ulteriori informazioni. Poiché SGE si collega a risorse specifiche nelle sue risposte, i siti dannosi sembrano affidabili.

Non è ancora chiaro come esattamente i siti dannosi e sospetti arrivino all’attenzione degli algoritmi AI di Google. I rappresentanti di Google hanno dichiarato a Bleeping Computer di aggiornare continuamente i propri sistemi di classificazione e algoritmi per proteggersi dallo spam. Tuttavia, in risposta, gli spammer stanno migliorando i propri metodi per eludere il rilevamento e promuovere i propri contenuti nei risultati di ricerca.

“Continuiamo a migliorare i nostri sistemi anti-spam avanzati per tenere lo spam fuori dalla Ricerca e utilizziamo questi controlli anti-spam per proteggere SGE. In conformità con la nostra politica, abbiamo adottato misure per rimuovere gli esempi identificati apparsi per query insolite”, ha commentato Google.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…