I rappresentanti del gruppo UnitedHealth hanno confermato che a seguito di un attacco ransomware avvenuto nel febbraio 2024, i dati personali e medici di oltre 100 milioni di persone sono stati rubati dalla sua controllata Change Healthcare. Cioè, questa perdita è la più grande nel settore sanitario negli ultimi anni.

Nel maggio di quest’anno, il CEO di UnitedHealth Andrew Witty ha dichiarato alle udienze del Congresso che un attacco hacker avrebbe potuto esporre “un terzo dei dati medici di tutti gli americani”.

Poco dopo, Change Healthcare ha emesso un avviso di violazione dei dati, avvertendo che l’attacco ransomware di febbraio aveva esposto una “quantità significativa di dati” su una “parte significativa della popolazione americana”. Tuttavia, i numeri specifici non sono stati annunciati.

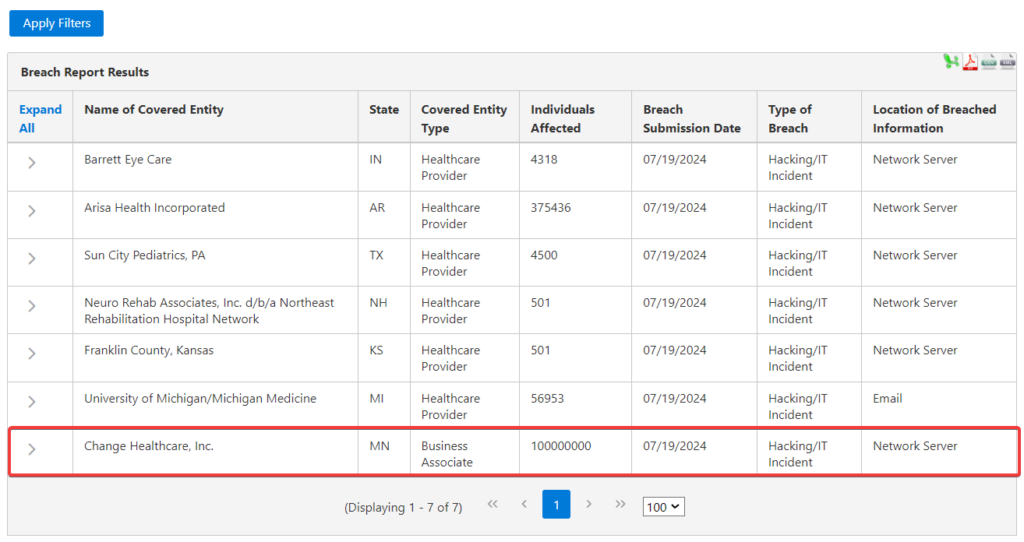

La settimana scorsa, sul portale dell’Ufficio per i diritti civili del Dipartimento della sanità e dei servizi umani degli Stati Uniti sono apparse nuove informazioni sull’incidente e 100 milioni di persone sono state ufficialmente riconosciute come vittime.

È stato riferito che da giugno Change Healthcare ha inviato notifiche di violazione dei dati alle vittime, informandole che durante l’attacco di febbraio sono stati rubati:

Tuttavia, le informazioni rubate possono variare per ogni singola vittima e va sottolineato che i dati medici non sono stati divulgati in tutti i casi.

Ricordiamo che questo attacco di estorsione e fuga di dati è associato al gruppo di hacker BlackCat (ALPHV). All’inizio di quest’anno, l’hacking ha causato disagi diffusi poiché Change Healthcare è profondamente integrato con il sistema sanitario statunitense e gestisce cartelle cliniche elettroniche, elaborazione dei pagamenti e analisi dei dati per ospedali, cliniche e farmacie. In particolare, le interruzioni del sistema hanno significato che medici e farmacisti non sono stati in grado di elaborare le richieste e le farmacie non sono state in grado di accettare prescrizioni sovvenzionate, costringendo i pazienti a pagare l’intero costo dei loro farmaci.

Allo stesso tempo, il gruppo UnitedHealth aveva già ammesso di aver pagato un riscatto agli aggressori per ottenere il decryptor e impedire agli hacker di pubblicare le informazioni rubate durante l’attacco. L’importo del riscatto era presumibilmente di 22 milioni di dollari e, dopo averlo ricevuto, BlackCat ha spento i suoi server ed è scomparso, commettendo quello che viene chiamato in gergo “exit scam”.

Tuttavia, i problemi di Change Healthcare non finiscono qui. Fatto sta che in seguito uno degli ex soci del gruppo ha dichiarato che i dati dell’azienda erano ancora in suo possesso, cioè che non erano stati cancellati dopo il pagamento del riscatto. A quel tempo l’aggressore stava già collaborando con un nuovo gruppo di estorsione, RansomHub, e ha iniziato a divulgare dati rubati, chiedendo all’azienda un pagamento aggiuntivo.

Pochi giorni dopo, i dati di Change Healthcare sono scomparsi da RansomHub, suggerendo che United Health abbia effettivamente pagato il secondo riscatto agli aggressori.