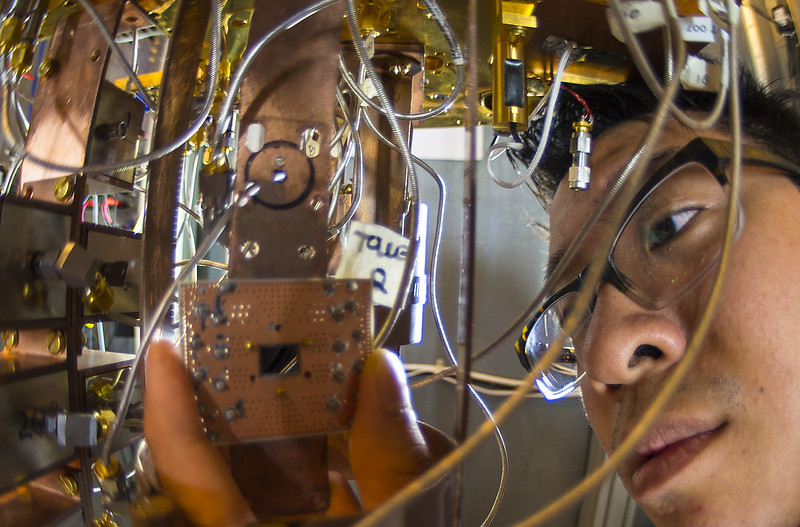

Il #quantum #computing è pronto per la sua implementazione mainstream, dove già viene sfruttato per risolvere le sfide aziendali.

In particolare, il CEO di D-#Wave Systems Alan #Baratz ritiene che per poter violare gli #algoritmi di #crittografia possa essere necessario almeno un altro decennio.

Il fornitore canadese non si concentra specificamente sulla crittografia, ma la sua #tecnologia è stata utilizzata per alimentare le #applicazioni di rilevamento delle #intrusioni e delle #minacce.

Un rapporto di #Deloitte Consulting ha fatto eco alle opinioni di Baratz, affermando che i #computer quantistici non avrebbero violato la crittografia in tempi rapidi ma è fondamentale prepararsi per il futuro.

È stato stimato che il 25% dei #Bitcoin in circolazione fosse vulnerabile ad un attacco quantistico, puntando in particolare alle #criptovalute che attualmente erano archiviate in #P2PK (Pay to Public Key) e riutilizzate #P2PKH (Pay to Public Key Hash).

#redhotcyber #cybersecurity #technology #hacking #hacker #infosec #infosecurity

https://www.zdnet.com/google-amp/article/quantum-computing-breaking-into-real-world-biz-but-not-yet-into-cryptography/

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…