Autore: Roberto Villani

Perché le cyberguerre, anzi le cyber-guerriglie saranno sempre più presenti e ci coinvolgeranno sempre di più?

Il secolo breve, il ‘900 che abbiamo lasciato da più di 20 anni ci ha lasciato in eredità la logica della contrapposizione tra stati. Se all’epoca il conflitto era tra est ed ovest, oggi è molto più esteso e vede gli attori partecipanti sempre in contrapposizione, non più ideologica ma strategica.

Abbiamo sempre detto che le risorse naturali sono il principale elemento di conquista, il primo fra tutti l’acqua che garantisce la vita e quindi la stessa esistenza, ed a seguire tutti gli altri elementi naturali che possono garantire l’esistenza dei popoli. Ragion per cui ogni paese avanza pretese su territori nel mondo dove la principale risorsa, l’acqua, è ben presente.

Appare chiaro che quei paesi che sono stati meno fortunati e possiedono deserti o territori dove è impossibile estrarre o produrre ricchezza siano sempre in svantaggio. Lo sfaldamento economico causato nella ex URSS ha lasciato enormi strascichi nel nuovo millennio, i paesi che si erano legati all’URSS sono rimasti privi di sostegno e ancora oggi non vogliono legarsi agli USA almeno apparentemente, perché da sempre vale l’adagio che “pecunia non olet”. Il panorama internazionale vede quindi paesi in lotta, con relative alleanze, a volte ferme a volte liquide, che si fronteggiano o stringono alleanze, per non distruggersi reciprocamente.

Vediamo molto chiaramente che gli USA, nella loro posizione di “padroni” del mondo impongono regole o strumenti economici ad altri paesi meno inclini ad abbassare la testa, conflitti verbali molto accesi avvengono nelle sedi internazionalmente riconosciute come l’ONU, o in altre situazioni di respiro internazionale.

Vediamo gli altri paesi che rispondono più o meno energicamente a queste imposizioni, ma sotto sotto gli accordi, i segreti incontri, le mosse strategiche avvengono sempre. E’ il potere della diplomazia che segue parallelamente quello della strategia. Un ex presidente USA ha coniato anche una filosofia per questo modo di fare, definendola la “pazienza strategica”, perché chiaramente scatenare conflitti su larga scala, non aiuta nessuno.

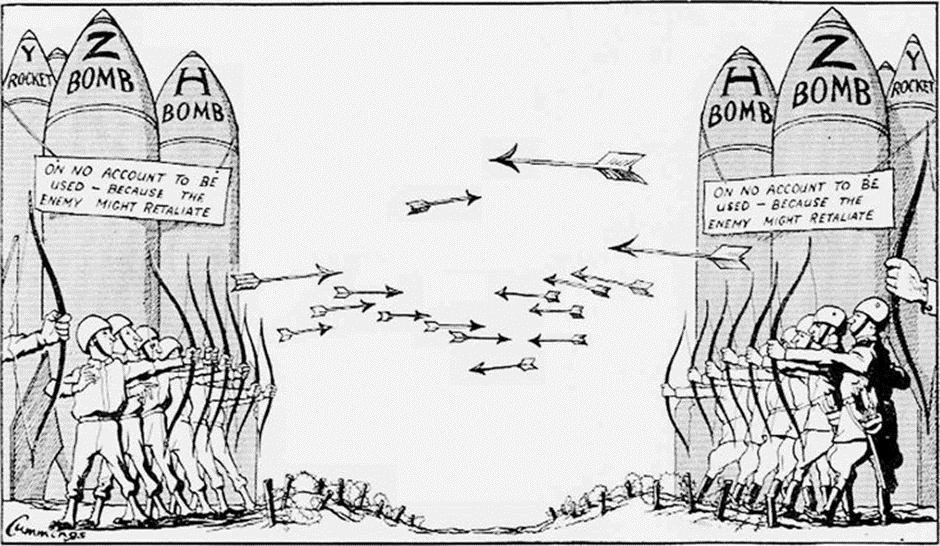

Così come avveniva durante la guerra fredda, dove le due potenze nucleari si fronteggiavano esponendo i loro rispettivi arsenali nucleari, arrivando ad aprire i silos minacciando di usare i missili, senza poi mai schiacciare il bottone – fortunatamente – oggi avviene la stessa cosa tra le potenze in conflitto. Altra eredità del 1900. La MAD (mutual assured destruction o distruzione mutua assicurata) che garantiva in caso di attacco nucleare la distruzione dei partecipanti alla guerra, ed anche la MAD oggi è molto evidente tra i paesi, soprattutto tra la Corea del Nord e gli USA.

Ed allora perché la cyberguerriglia resterà a lungo?

La cyber guerriglia resterà a lungo semplicemente perchè lo garantisce la MAD. Nessun paese in conflitto avrà ma il coraggio di lanciare un missile nucleare o attaccare per primo il suo avversario, ci saranno minacce, ci saranno tentativi, momenti di tensione, ma nessuno oserà premere il tasto – basta che guardiate la storia del passato per capire che di folli ne abbiamo avuti molti che potevano farlo – ma ciò non è accaduto. Il terreno di scontro sarà quindi solo cyber tecnologico.

Gli USA se ci pensate, non hanno mai attaccato i paesi che sapevano possedere armi nucleari. Non hanno mai mosso il loro esercito sempre all’avanguardia ed economicamente forte, verso paesi che sanno detenere armi nucleari. Gli fanno una guerra sotterranea, di logoramento, di diplomazia, ma non hanno mai attaccato come invece fatto con altri paesi, ad esempio Iraq ed Afghanistan.

Le informazioni dei servizi di intelligence USA e dei loro alleati, riportano sempre dettagli precisi riguardo la forza nucleare del paese ostile, in aggiunta poi le Open Source Information corroborano le informazioni dell’intelligence ottenute dal ciclo operativo segreto, quindi il processo di raccolta che avviene detta la decisione politica strategica.

Ed allora quale arma migliore per attaccare senza schiacciare il pulsante rosso?

La risposta è cyberguerriglia. Centinaia di attacchi portati ogni giorno, su vasta scala al fine di indebolire il nemico, simulazioni di aggressione, contromisure cyber, esperimenti di distruzione hardware e software, battaglie cibernetiche nei settori economici, delle informazioni, della comunicazione, alterazione di elementi tecnologici prodotti e rivenduti, disinformazione, distruzione di cellule operative di intelligence, ricatti o sabotaggi ma sarà tutto quanto legato al mondo IT, perchè questo sarà il campo di battaglia del futuro prossimo venturo.

Dal 2017 l’impennata degli attacchi cyber è stata evidente, perché? Se ricordate all’epoca presidente degli USA era Donald Trump ed in quell’anno in un suo discorso all’ONU disse chiaramente che era sua intenzione fermare il programma nucleare nord coreano, ad ogni costo. Questa idea non è solo di Trump, anche chi lo ha preceduto ha avuto sempre questa intenzione, la storia lo racconta benissimo.

Se venivano fatti tentativi di negoziazione, avvenivano sempre perché era stato annunciato al mondo che qualcosa in Corea del Nord non andava. E non andava soprattutto nel settore nucleare.

Ma la Corea del Nord da quando è stato creato il confine sul 38° parallelo ha avuto nella dinastia Kim l’unica guida, e i regimi totalitari o dittatoriali godono sempre di due vantaggi rispetto alle democrazie. La rapidità delle decisioni e la lunga durata della strategia.

A differenza delle democrazie che ad ogni elezione presidenziale o di governo devono rivedere i loro programmi politici, e decidere quali devono essere le priorità, le dittature invece fregandosene dei popoli, decidono cosa fare, in maniera più diretta e senza votazioni parlamentari.

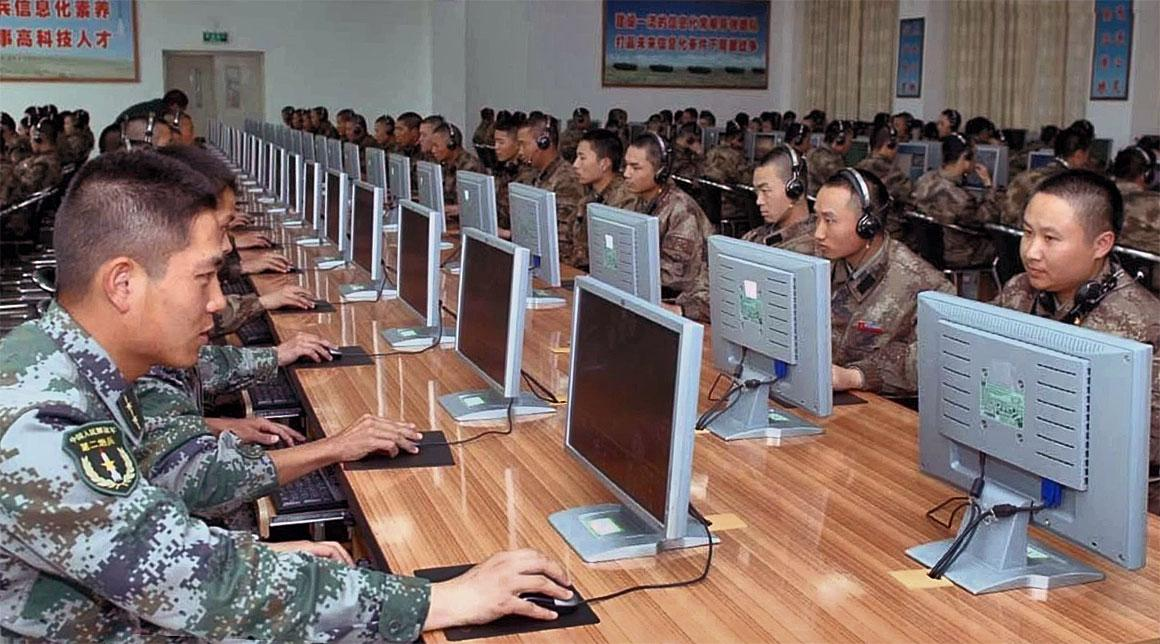

Dal 2017 quindi, proprio in virtù della MAD, la nuova opzione di scontro è solo cyber. I gruppi di cyber criminali nord coreani e cinesi hanno ricevuto le indicazioni dai rispettivi “capi”, di sviluppare le migliori strategie operative e di guerriglia per contro-attaccare e rispondere agli attacchi che verranno loro portati da ogni fronte.

Le moderne MOOTW (operazioni militari diverse dalla guerra) diventeranno sempre più crescenti, sappiamo ed abbiamo più volte detto che il campo d’azione di questo nuovo conflitto non esiste, perché è ovunque. I moderni cyber guerriglieri non chiederanno mai dove andare a combattere, perché lo spazio fisico non esiste e quindi la battaglia potrà essere ovunque nello spazio cibernetico.

Già dal lontano 1985 i paesi più attenti allo sviluppo cibernetico, ma soprattutto i paesi meno forti a livello di disponibilità economiche da impiegare nelle armi e negli eserciti, hanno iniziato a pensare al settore cibernetico, per poter contrastare efficacemente gli USA. Quest’ultimi troppo spesso impegnati a risolvere guerre sul campo, hanno consentito un avanzata dei piccoli verso questo settore oggi importante.

Chi avrebbe mai pensato che l’Iran e la Corea del Nord arrivassero ad avere “armi” cibernetiche tali da poter attaccare gli USA?

Molti analisti ed esperti di terrorismo forse sottovalutando la forza di un danno cibernetico, hanno fornito informazioni non dettagliate su questo settore, oppure lo hanno volutamente non considerato, ed ecco che oggi e per molto tempo avanti, avremo la cyber guerriglia che coinvolgerà.

Cosa possiamo fare noi comuni mortali allora? Innanzitutto avere una consapevolezza degli strumenti disponibili è fondamentale, pensare di far parte di una comunità che dovrà fronteggiare questi attacchi è essenziale anche per non restare privi di risorse, sia naturali che tecnologiche. I tecnici ed esperti cyber, dovranno se ancora non lo hanno fatto, considerare come il ciclo di intelligence sia loro di aiuto ogni qualvolta si troveranno a dover prendere decisioni, assumere personale, inquadrare un problema.

Avere una consapevolezza del rischio aiuterà certamente a conoscere gli eventuali attacchi, conoscere i gruppi di cyberguerriglia presenti sapendo che Kimsuki, Reaper e Lazarus, non sono nomi esotici ma gruppi nordcoreani. Comprendere gli aspetti socio economici dei paesi che producono più cyber gangs per esempio, aiuta a sviluppare contro attacchi mirati su temi precisi, quali quello economico, aziendale o del territorio. Insomma non dovete diventare agenti segreti 007, ma avere una visione più ampia del fronte di battaglia, perché si potrà – è già avviene da qualche anno – ingaggiare una battaglia cibernetica da qualunque sala dotata di computer ed il terreno di scontro è ovunque. Intorno a noi.

Si sente spesso parlare di cyber crime, anzi il tema è molto caldo ed attuale in questi ultimi mesi, mai come prima il settore cyber è sotto la lente del mainstream mediatico perché il crimine legato al settore cyber, ha colpito senza pietà in ogni settore o attività lavorativa ed economica.

Certo non ci sono vittime come un attacco mafioso, o un attacco a scopo di rapina, ma sempre di crimine si tratta, crimine informatico, ma crimine. E se nel mondo criminale standard che conosciamo dalle cronache e che spesso ha intristito intere generazioni – sono cresciuto nell’era del terrorismo italiano delle bombe e degli omicidi politici – la Legge ha usato la forza per contrastarlo, e questa forza ha permesso la salvaguardia delle istituzioni, del sistema economico e della società, il crimine informatico ancora non è “chiuso” da norme o leggi che ne consentono un efficace contrasto. Ma chi sono i criminali informatici o cyber criminali?

Spesso sui media, in TV, o nei discorsi tra esperti del cyber mondo, si usa la parola “hacker” nella sua accezione negativa, e personalmente non condivido questo modo molto ridotto di identificare il criminale informatico. Certo la definizione tradotta riporta a “pirata” e chi si impossessa di qualcosa senza il consenso altrui può essere definito “pirata” soprattutto per chi cresciuto con le letture di Salgari o adorando le storie degli avventurieri del 1700 che solcavano i mari ed assaltavano le varie navi delle potenze europee – la similitudine con il web, il mare, e le navi , le banche dati disponibili nel web, può aumentare questo parallelismo verbale, ma ripeto, avendo visto molte puntate di Capitan Harlock mi piace pensare che esistano anche hacker buoni e che tutti gli altri siano cyber criminali, non hacker.

Come nel mondo criminale esistono le “categorie”, anche nel mondo cyber i criminali informatici appartengono a categorie.

Ci sono i gruppi di attivisti politici, i lupi solitari e le cybergang. Quest’ultime poi più pericolose, perché operando senza ideali, senza identità, agiscono per denaro, o per procura. Qui il mondo cyber si apre in un’altra dimensione, e come quello criminale classico ma non meno pericoloso, questa dimensione offre quantità di opportunità infinite.

Se il gruppo di criminali informatici attivista politico, svolge la sua azione criminale nel web rivendicando diritti politici, civili, forme di rivoluzione contro un sistema che per loro è corrotto oppure da abbattere, la firma dell’attacco si può leggere bene. Un esperto di cyber-security che abbia un minimo di conoscenza di intelligence o sociologia, può tranquillamente identificare il gesto già verso chi è rivolto – una sede bancaria, una multinazionale, un partito politico avversario, o un esponente politico avversario o da contrastare, ma comunque con dei legami all’attività politica-sociale ed oggi anche ambientale, perché il tema dell’ambiente è molto caldo.

Allo stesso modo si può fare una indagine web verso il “lupo solitario”, espressione molto usata nel terrorismo reale, dove il soggetto senza legami strutturali ad organizzazioni terroristiche, di fatto compie una strage o un attentato. Questa azione, priva di riferimenti ad ogni sua mossa precedente, rende le investigazioni più difficili, ma non proibitive. E come nel terrorismo, anche nel settore cyber il “lupo solitario” agisce senza riferimento. Può essere un ragazzo chiuso dentro una cantina, con il suo bel PC che si diverte ad entrare nei server di qualche istituto scolastico, così come l’esperto impiegato della società di antivirus che sfida se stesso ed i suoi colleghi in un pericoloso gioco informatico, creando un serio problema con una reazione a catena (vi ricorda qualcosa simile ai virus batteriologici?) oppure lo smanettone nerd amico che abbiamo avuto tutti e cui chiedevamo di passarci i compiti di matematica al liceo perché li sapeva fare, ed oggi capiamo perchè…li sapeva fare!!

Insomma tipologie diverse di persone, che devono essere affrontate in maniera diversa nel relativo contrasto. Se per gli attivisti politici informatici, si può agire su più piani contrasto – dal dialogo, alle prospettive di rivendicazione, per finire agli accordi passando anche per l’uso della forza legale, anche il lupo solitario può essere portato su binari di indagine diversa e delinearne il profilo al fine di attivare una efficace azione di contrasto. E le cyber-gang?

Qui il discorso è più complesso, la gang agisce in concerto, quindi sono più persone che si radunano insieme – come gli attivisti politici – una associazione può già essere motivo di contrasto al crimine, almeno per le leggi italiane, il fine della loro azione qual è?

Qui dobbiamo “spacchettare” bene la gang, dobbiamo capire soprattutto il target che hanno colpito, quale attinenza ha il target nel mondo sociale, se un piccolo imprenditore che produce scaldabagni oppure una grande industria che produce centrifughe per impianti nucleari. Se il target ha legami internazionali con altre aziende su settori diversificati, se il target ha un proprietà riferibile ad un paese dove i diritti civili sono assenti, oppure una proprietà multinazionale che agisce nel globo violando palesemente le norme locali. Se il target ha un progetto segreto che non vuole divulgare, se è un’industria in un settore strategico per l’economia del paese dove è fisicamente ubicata.

Molteplici fattori di valutazione che devono essere misurati, prima di definire il gruppo semplicemente Hacker! Una corretta informazione a riguardo aiuta molto a comprendere il tipo di minaccia, aiuta a prevenirla, aiuta a identificare minacce latenti. Nel mondo interconnesso in cui viviamo non esistono più alleanze tra i paesi, ma solo paesi concorrenti, che hanno interessi diversi ed esigenze diverse.

E come una volta si svolgevano i “giochi senza frontiere” – scusate il retaggio dei miei anni ‘80 – anche oggi questi cyber-giochi molto pericolosi non hanno frontiere. Questa mancanza di limiti, di linee di rispetto, di regole, di convenzioni, non solo ancora non è normata a livello internazionale e men che meno a livello interno, ma favoriscono l’aumento delle cyber-gang che controllate da remoto dagli “state nations” che hanno quegli interessi diversi ed esigenze diverse per i loro affari, usano queste cyber gang per portare attacchi al mondo informatico.

Nella geopolitica moderna il territorio fisico è divenuto importante perché le risorse del territorio non sono disponibili ovunque, e chi si impossessa o detiene queste risorse è in vantaggio sugli altri. Ancora di più chi ha infrastrutture critiche all’avanguardia può imporre attività economiche ad altri che ne sono meno dotati – si pensi per esempio ai gasdotti ed il loro percorso nei vari paesi.

Ed ecco allora che i paesi con problemi demografici, sociali, di distanza o geografici, reclutano le cyber-gang per attaccare i paesi più “fortunati” o per loro più pericolosi.

Quanto costa una cyber gang di dieci persone e relativi computer, rispetto ad un esercito da armare, vestire, pagare, con relativo scontro sociale interno tra interventisti e pacifisti, da poter inviare in un territorio nemico? Quanto costa sviluppare un software che produca danni una volta installato in alcuni PC? Questa operazione ha lo stesso costo di un esercito?

Citando James Madison che disse “nessun paese può conservare la propria libertà nel mezzo di un continuo guerreggiare”, si può pensare che la guerra cibernetica non esiste, ma esiste la guerriglia cibernetica.

Ed ecco allora che le cyber gang diventano guerriglieri cibernetici, come già avevano raccontato qui su queste pagine, la guerriglia è una cosa, e la guerra è un altra.

Così come i soldati che fanno la guerra non sono guerriglieri, anche gli hacker non sono tutti criminali. Spieghiamolo prima di identificare una comunità di persone, appassionata e con anni di studi alle spalle che può dare veramente un notevole contributo alla difesa del paese in ogni settore fondamentale dell’economia, in maniera errata.

Spieghiamolo ora e facciamolo sempre, perchè il prossimo appassionato a scuola cui i nostri figli chiederanno il compito di informatica o matematica da passargli, non lo farà ed allora saranno veramente guai.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…