Nel maggio di quest’anno, il gruppo nordcoreano ScarCruft ha effettuato un attacco su larga scala durante il quale ha utilizzato un 0-day in Internet Explorer per infettare macchine RokRAT target e rubare dati, ha avvertito il Centro nazionale per la sicurezza informatica della Corea del Sud (NCSC) e AhnLab (ASEC).

Il gruppo ScarCruft (noto anche come APT37, InkySquid e RedEyes) è tipicamente specializzato in spionaggio informatico e attacchi ai sistemi in Corea del Sud e in Europa utilizzando phishing, attacchi Watering Hole e vulnerabilità zero-day.

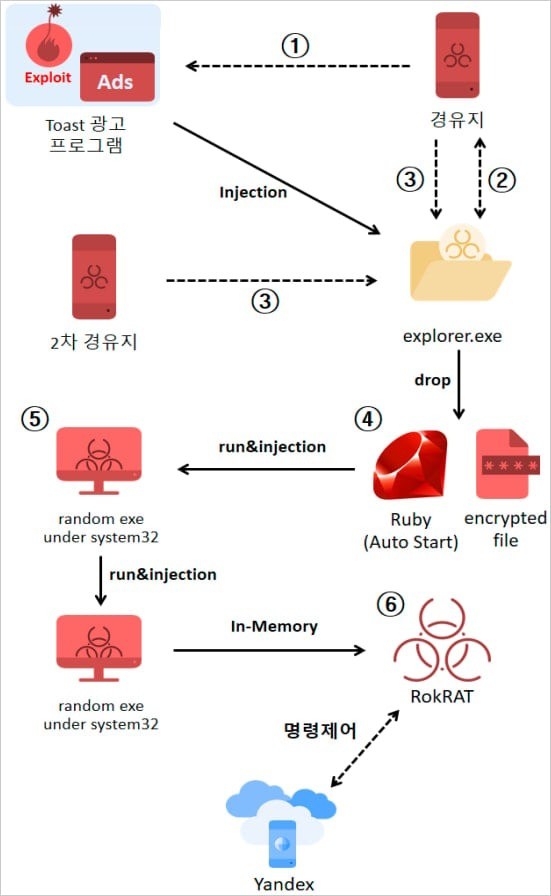

Un nuovo rapporto di NCSC e ASEC descrive la recente campagna Code on Toast di ScarCruft, in cui gli hacker hanno utilizzato notifiche pop-up di toast per lanciare attacchi 0clic.

La vulnerabilità utilizzata da ScarCruft nei suoi attacchi è monitorata con il CVE-2024-38178 ed è un bug di Type Confusion in Internet Explorer. Dopo aver scoperto la campagna dannosa, i ricercatori hanno informato Microsoft del problema, che ha rilasciato una patch per CVE-2024-38178 nell’agosto 2024.

In tal modo, gli esperti hanno scoperto che l’exploit di ScarCruft è molto simile a quello utilizzato dagli hacker in passato per sfruttare il problema CVE-2022-41128, con l’unica aggiunta di tre righe di codice progettate per aggirare le precedenti patch Microsoft.

Le notifiche toast sono finestre popup che appaiono nell’angolo dei programmi per visualizzare notifiche, avvisi o annunci pubblicitari. “In Corea, le notifiche pop-up si riferiscono a notifiche pop-up che in genere appaiono nella parte inferiore dello schermo di un PC (di solito nell’angolo in basso a destra)”, scrivono i ricercatori.

Secondo AhnLab gli aggressori hanno compromesso appositamente il server di una determinata agenzia pubblicitaria per visualizzare annunci pubblicitari dannosi in un software gratuito senza nome, popolare in Corea del Sud e che utilizza un modulo IE obsoleto per caricare contenuti pubblicitari.

Questi annunci contenevano un iframe dannoso che, quando visualizzato in Internet Explorer, richiamava un file JavaScript denominato ad_toast per eseguire l’esecuzione di codice in modalità remota e sfruttare CVE-2024-38178 in Internet Explorer JScript9.dll.

Di conseguenza, il computer della vittima è stato penetrato dal malware RokRAT, che ScarCruft utilizza da anni nei suoi attacchi. Il compito principale di RokRAT è inviare file corrispondenti (inclusi .doc, .mdb, .xls, .ppt, .txt, .amr) al cloud ogni 30 minuti.

Inoltre, il malware può intercettare i tasti premuti, monitorare le modifiche negli appunti, acquisire schermate ogni tre minuti, può interrompere processi arbitrari, ricevere ed eseguire comandi dai suoi operatori e raccogliere dati da varie applicazioni, tra cui KakaoTalk e WeChat, nonché browser (Chrome, Edge, Opera, Naver Wales e Firefox).

Sebbene Microsoft abbia disattivato Internet Explorer a metà del 2022, molti componenti del browser sono ancora utilizzati in Windows e nei software di terze parti, consentendo agli hacker di trovare nuove superfici di attacco.

Quel che è peggio è che, sebbene Microsoft abbia risolto il problema CVE-2024-38178 già in agosto, ciò non garantisce che la patch venga immediatamente implementata in altri software che utilizzano componenti obsoleti. Allo stesso tempo, gli utenti potrebbero non sospettare nemmeno di utilizzare un software che utilizza componenti IE obsoleti e pericolosi.