Qualcuno ha esfiltrato decine di petabyte dal National Supercomputing Center di Tianjin. Dentro c’erano simulazioni balistiche classificate, modelli di testate penetranti e dati su sistemi d’arma. Il governo cinese non ha ancora detto una parola.

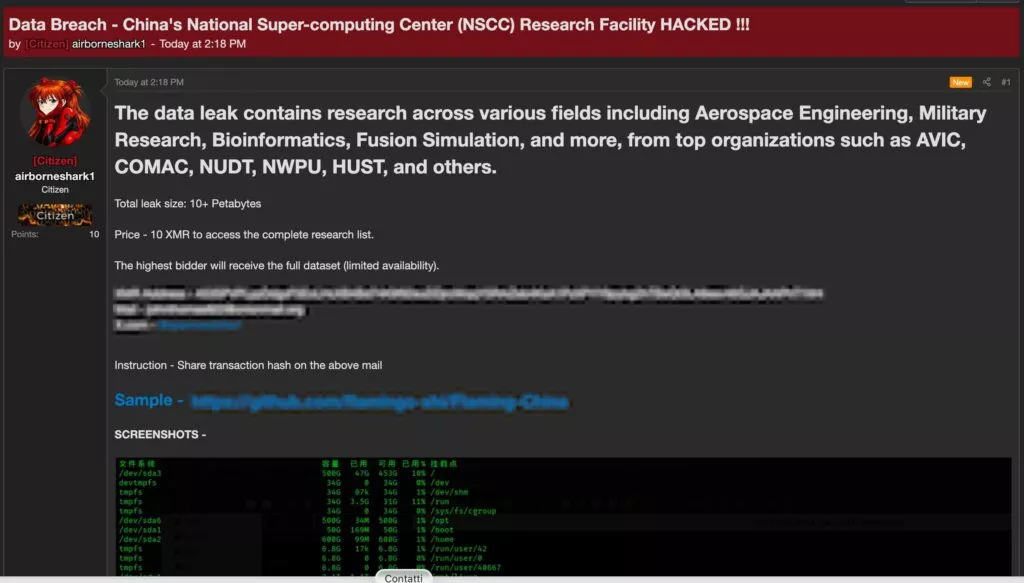

A febbraio 2026 noto su BreachForums un post che non assomiglia agli annunci di vendita che si vedono di solito sul forum. Niente dump di credenziali, niente database di utenti, niente carte di credito. L’utente airborneshark1 (account appena creato, dieci punti di reputazione, avatar da anime) offre qualcosa di diverso: 10 petabyte di dati estratti dal National Supercomputing Center cinese di Tianjin, il NSCC, uno dei principali centri di calcolo ad alte prestazioni della Repubblica Popolare. Prezzo d’ingresso per vedere l’indice completo dei file: 10 XMR, qualcosa come tremila dollari in Monero. Il dataset completo va al miglior offerente.

I numeri mi sembrano subito troppo sensazionali. Dieci petabyte è una cifra enorme, il tipo di claim che sul forum si vede spesso gonfiato per alzare il prezzo. Ho preferito attendere, seguire l’evoluzione.

Il NSCC Tianjin non è un’istituzione oscura. È uno dei sette National Supercomputing Center distribuiti sul territorio cinese, ognuno collegato a un’infrastruttura di calcolo regionale. Il centro di Tianjin ha ospitato il Tianhe-1, che nel 2010 era il supercomputer più veloce al mondo. Oggi l’infrastruttura serve oltre 1.600 istituzioni tra università, aziende a partecipazione statale e istituti di ricerca distribuiti in più di trenta province.

Il modello è quello del computing as a service applicato alla ricerca scientifica e industriale di alto livello: le organizzazioni clienti portano i loro progetti, i loro dataset, i loro codici di simulazione, e li eseguono sull’infrastruttura HPC del centro. Simulazioni climatiche, modelli di fluidodinamica, calcolo strutturale, drug discovery, ottimizzazione aerodinamica. E, come emerge dai sample del leak, simulazioni militari.

Il problema architetturale di questo modello è evidente a chiunque lavori in sicurezza: se tutti i progetti girano sulla stessa infrastruttura e quella infrastruttura non è adeguatamente segmentata, una compromissione di un singolo nodo può diventare una compromissione dell’intero storage. È esattamente quello che sembra essere successo.

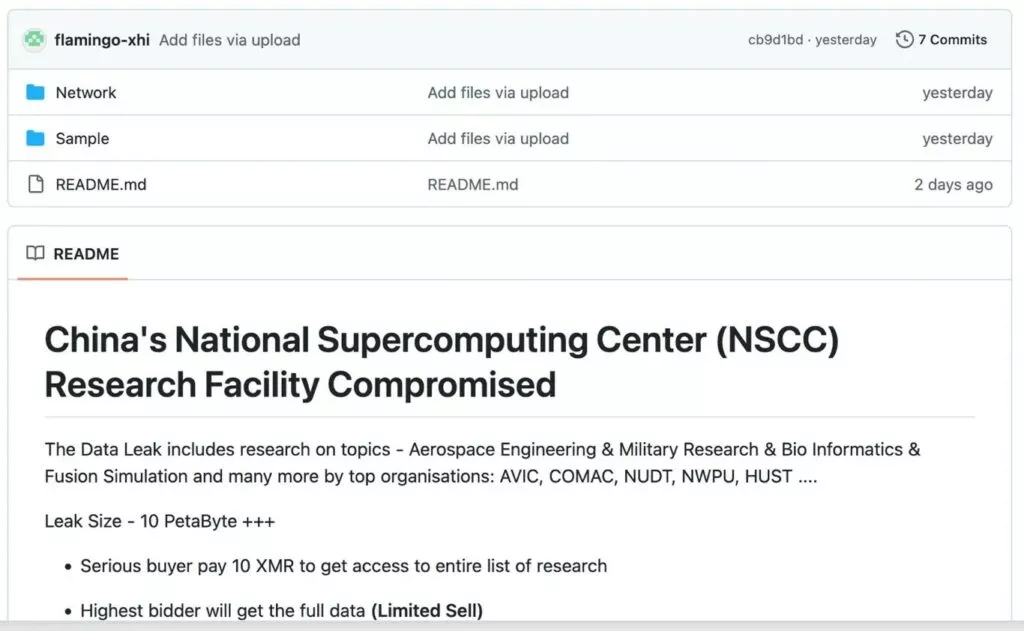

Il gruppo che rivendica la paternità dell’attacco si fa chiamare Flaming China. I sample vengono inizialmente distribuiti tramite un repository GitHub — account flamingo-xhi, repository Flaming-China, sette commit in due giorni, struttura minimale con due cartelle: Network e Sample. GitHub rimuove il repository nel giro di poco tempo. L’attore risponde pubblicando altro materiale su Mega.

Chi analizza i sample — tra cui il ricercatore @NetAskari, che pubblica un thread in sette parti su X il 15 febbraio — trova un mix eterogeneo. Molto del materiale è costituito da binari proprietari di software scientifico, risultati di test, configurazioni di simulazione. Roba che richiede competenze di dominio specifiche per essere interpretata. Ma ci sono alcune cose che non richiedono interpretazioni particolari.

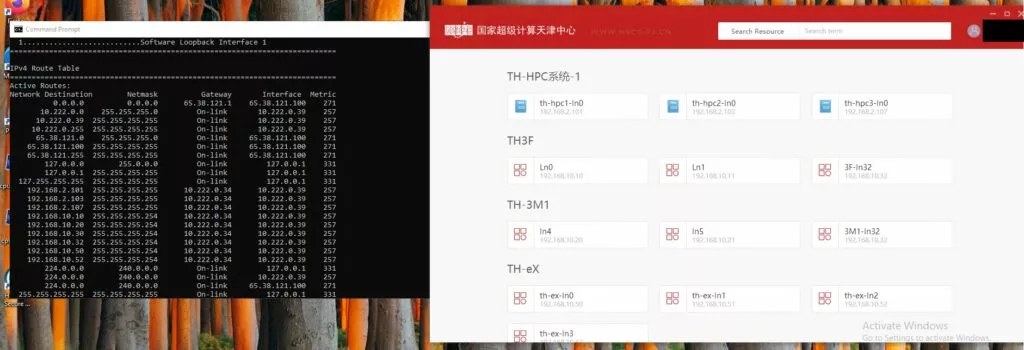

Il primo screenshot che circola mostra una routing table IPv4 con destinazioni di rete interne, gateway e metriche — dump diretto dal sistema operativo di un nodo HPC. Accanto, il pannello web del portale di gestione del NSCC con i nodi elencati: TH-HPC, TH3F, TH-3M1, TH-eX. Il prefisso TH sta per Tianhe.

L’altro screenshot che mi colpisce di più è una finestra di Esplora risorse di Windows aperta su un percorso di rete: \\Nscc-pc90\c$\用户\lixd\桌面 — il desktop dell’utente lixd sulla macchina NSCC-PC90, raggiunto tramite share amministrativo. Nel pannello sinistro, una ventina di macchine della rete interna. Sul desktop dell’utente: Abaqus CAE, Autodyn, una serie di file .ad denominati bunker_30526, bunker_35189, bunker_36970, bunker_39134, bunker_46470, bunker_49652. E AweSun, un software di remote desktop cinese.

Il software è già eloquente di per sé. Abaqus e Autodyn sono strumenti di simulazione agli elementi finiti specializzati rispettivamente in analisi strutturale e in dinamica degli impatti ad alta velocità — esplosioni, penetrazione di proiettili, onde d’urto.

Nel materiale dei sample c’è un documento che porta l’intestazione 合同技术总结报告 — Rapporto Tecnico Finale di Contratto. L’ente esecutore indicato è il NSCC Tianjin stesso. Il responsabile del progetto è identificato nominalmente. Il documento porta la marcatura 秘密*10年: classificato per dieci anni.

Il contenuto è uno studio di simulazione del danno prodotto da sistemi d’arma contro bersagli corazzati. I bersagli modellati includono un sistema HIMARS, una portaerei, e strutture bunker. Le immagini mostrano modelli 3D del veicolo con dettagli dell’armatura, uno schema a sezioni della portaerei con i livelli strutturali, modelli FEM di strutture in calcestruzzo armato con mesh da centinaia di migliaia di elementi.

La sequenza temporale della simulazione — descritta frame per frame con timestamp in millisecondi — mostra la progressione della penetrazione di una testata attraverso cemento armato e acciaio. Le tabelle riportano i parametri del modello Johnson-Cook per STEEL 4340, l’acciaio ad alta resistenza usato nelle testate penetranti, con valori precisi di densità, modulo di taglio e costanti di rottura duttile. È ricerca balistica applicata, non accademica pubblicabile su una rivista open access. È un rapporto tecnico contrattuale con marcatura di classificazione.

Il post originale su BreachForums fornisce tre coordinate di contatto dell’attore: un indirizzo XMR per i pagamenti, una mail su OnionMail, un account X con l’alias @sparrowstrike1. Tre pseudonimi distinti — airborneshark1 su BreachForums, flamingo-xhi su GitHub, sparrowstrike1 su X — con il brand operativo Flaming China che li collega. La struttura suggerisce un’attenzione alla compartimentazione non banale per un account con soli dieci punti di reputazione sul forum. O un operatore esperto che ha creato un profilo nuovo appositamente per questa operazione, o un intermediario che vende per conto terzi.

L’analisi tecnica più lucida della vicenda arriva da un commentatore cinese che discute l’incidente online. La spiegazione proposta è questa: i nodi HPC del NSCC erano configurati con MPI, Message Passing Interface, il protocollo standard per il calcolo parallelo distribuito su cluster. Nessuna separazione tra storage e compute, nessuna segmentazione tra i progetti dei diversi clienti. La conseguenza è quella che si vede: compromesso un nodo, compromesso tutto.

Gli attaccanti hanno avuto tempo sufficiente per esplorare sistematicamente i cluster e l’infrastruttura storage, guadagnando accesso laterale progressivo a un numero crescente di componenti. Non è stata un’operazione smash-and-grab. Ha richiesto tempo, pazienza e una presenza persistente all’interno della rete.

La Repubblica Popolare Cinese non ha confermato né smentito l’incidente. Dal momento della pubblicazione del post su BreachForums a oggi, né le autorità cinesi né il NSCC Tianjin hanno rilasciato dichiarazioni pubbliche. Non è una risposta inusuale per Pechino — il leak del 2022 della polizia di Shanghai, che riguardava quasi un miliardo di cittadini, ricevette lo stesso trattamento.

C’è però una coincidenza temporale che vale la pena registrare senza sovra-interpretarla. Nelle settimane successive all’incidente, l’Accademia Cinese delle Scienze ha espulso alcuni membri di alto rango, tutti coinvolti in ricerca e sviluppo militare avanzato. Tra i nomi circolati c’è Yang Wei, chief designer del caccia J-20. Se esista un collegamento diretto con il breach del NSCC è impossibile dirlo con i dati disponibili. Ma la tempistica è stata notata, e in un sistema come quello cinese il silenzio istituzionale accompagnato da rimozioni silenziose di personale è raramente casuale.

La domanda più importante rimane senza risposta pubblica: qualcuno ha effettivamente acquistato il dataset? E se sì, chi?

Le organizzazioni i cui dati sarebbero contenuti nel leak coprono l’intero spettro della ricerca tecnologica militare e civile cinese. AVIC produce i principali velivoli da combattimento cinesi, incluso il J-20. NUDT è l’università che ha sviluppato i supercomputer Tianhe. NWPU è già nelle liste di entità sanzionate dagli Stati Uniti per trasferimento tecnologico militare. COMAC sviluppa aeromobili civili ma con programmi dual-use significativi. HUST è uno dei principali atenei tecnici del paese. Un dataset che contenga i risultati delle loro simulazioni HPC è materiale di intelligence di prim’ordine per qualsiasi servizio di sicurezza occidentale — o per qualsiasi concorrente con abbastanza risorse e pochi scrupoli.

Il fatto che il materiale fosse in vendita su BreachForums piuttosto che offerto direttamente a un governo suggerisce o che l’attore stesse massimizzando il ritorno finanziario senza curarsi dell’acquirente finale, o che non avesse canali diretti con attori statuali. La struttura dell’offerta — lista dei file a prezzo basso, dataset completo al miglior offerente — è quella di un broker che vuole creare competizione tra compratori.

Quando ho seguito questa storia a febbraio, la mia prima reazione è stata scetticismo. I numeri erano troppo grandi, il venditore troppo anonimo, il forum troppo rumoroso. Oggi, dopo aver visto i sample analizzati da più parti indipendenti, devo aggiornare quella valutazione: qualcosa di reale c’è stato. Le dimensioni esatte del dataset, il metodo preciso di accesso iniziale, e soprattutto la destinazione finale dei dati — queste restano domande aperte. Nel sottobosco del cybercrime, materiale di questa sensibilità non rimane invenduto a lungo. Con chi sia finito, probabilmente non lo sapremo mai.

Fonti: Thread @NetAskari su X (15 febbraio 2026), post originale BreachForums by airborneshark1, repository GitHub flamingo-xhi/Flaming-China (rimosso), articolo NetAskari su Substack, VisionTimes, Mezha.net, United24Media.