Finalmente ci siamo. L’App che ci ha fatto tanto parlare in questi mesi, tra polemiche, #privacy, #gaffe, “sufficientemente anonimi” della Pisano e “resi definitivamente anonimi” del #Copasir.

Tra “ci vuole almeno il 40% delle installazioni” o il 70%, le falle del #bluetooth quali #blueborn, #bluefrag, le API di google… che saranno cancellate definitivamente entro il 31/12 promesso dai due CEO.

Ora, chi la installa?

???? Ricordiamoci di questo video: https://youtu.be/jkMy6OaFOyo

P.s. I link stanno ancora propagando sugli store.

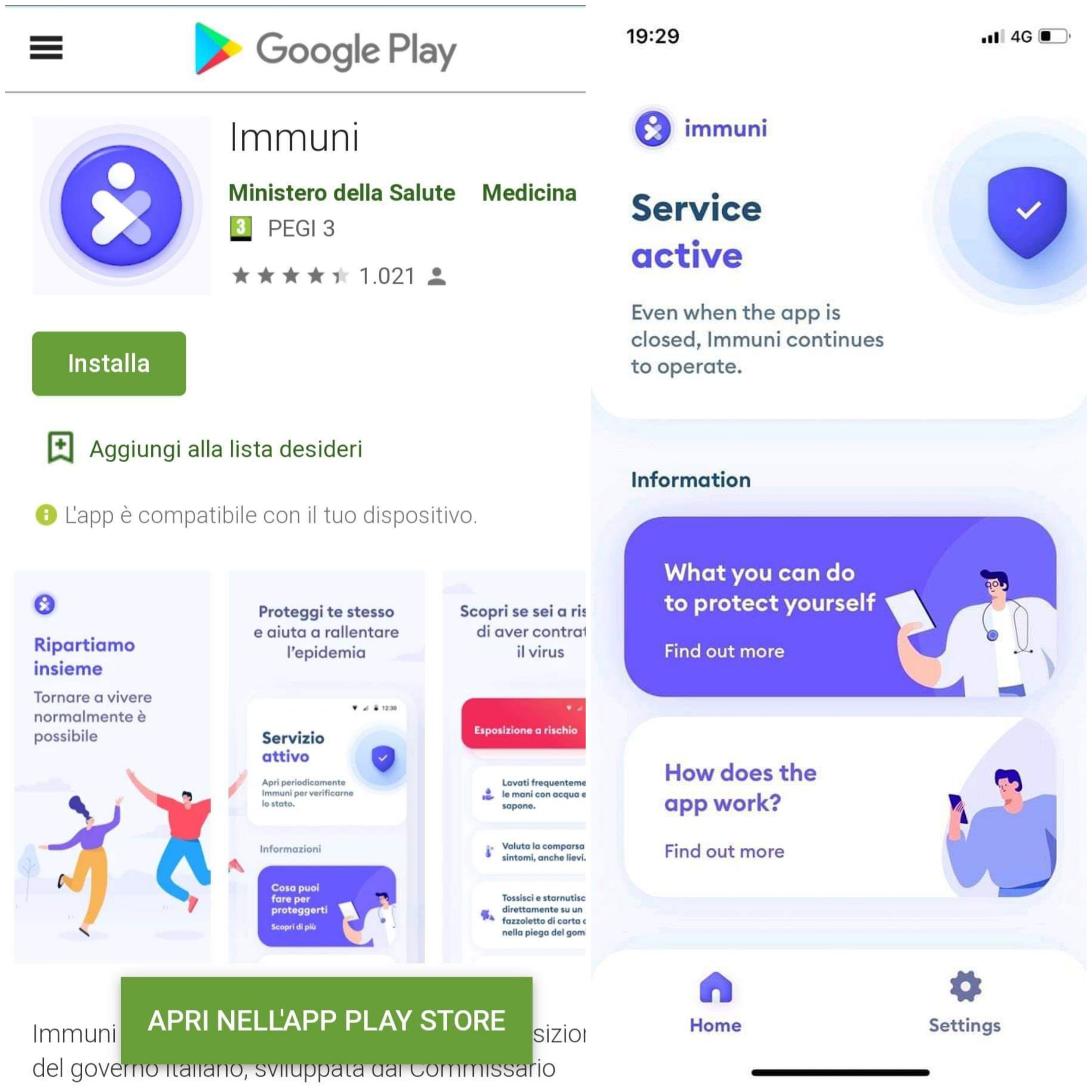

???? Android Play Store

https://play.google.com/store/apps/details?id=it.ministerodellasalute.immuni

???? iOS

https://apps.apple.com/it/app/immuni/id1513940977?l=en

#redhotcyber #immuni #cybersecurity