Su un noto forum underground è stato messa in vendita un set di dati contenente presumibilmente informazioni di Okta ottenute durante l’attacco informatico di ottobre 2023. La società ha dichiarato che questi dati non le appartengono.

Ricordiamo che l’attacco a Okta, un grande fornitore di sistemi di gestione degli accessi e delle identità, è diventato noto nell’autunno del 2023. Come ha dimostrato l’indagine, questo incidente, legato all’hacking del sistema di assistenza clienti dell’azienda, ha consentito agli hacker di accedere ai dati di tutti i clienti Okta.

In particolare, sono caduti nelle mani degli aggressori i file HTTP Archive (HAR), necessari per riprodurre gli errori riscontrati dagli utenti e utilizzati per la risoluzione di vari problemi. Questi file possono contenere dati sensibili, inclusi cookie e token di sessione, che potrebbero essere utilizzati dai malintenzionati per impossessarsi degli account dei clienti Okta.

È noto che tra le vittime ci sono grandi aziende come BeyondTrust, specializzata nella gestione delle identità, Cloudflare e il gestore di password 1Password.

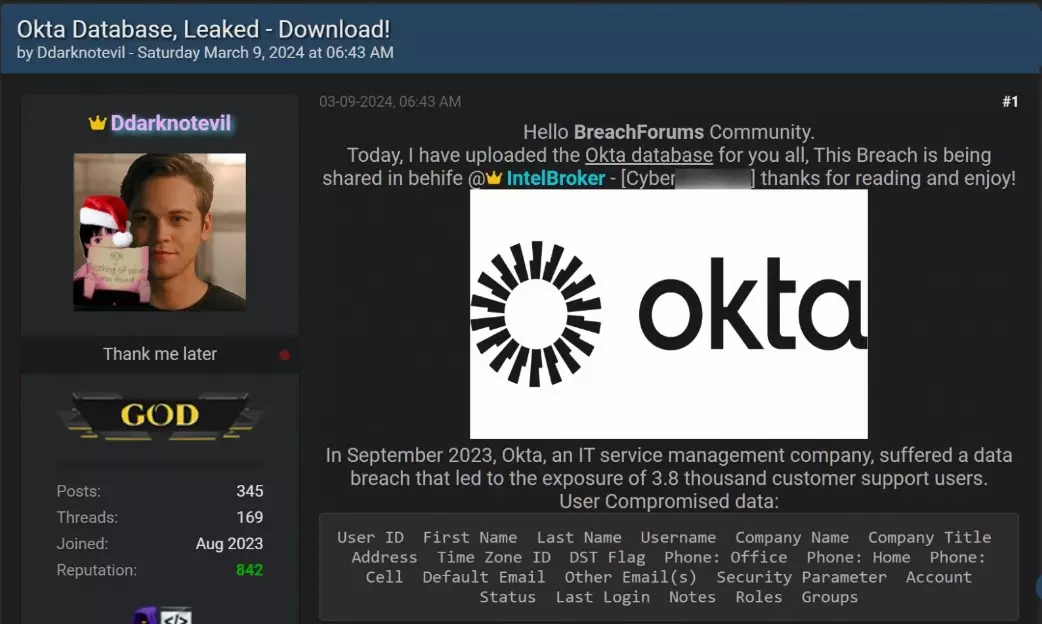

Durante il fine settimana, un hacker di nome Ddarknotevil ha detto che stava rilasciando un database dei dati di Okta contenente informazioni su 3.800 clienti dell’azienda che erano state rubate in un incidente informatico l’anno scorso.

Secondo lui, la fuga di notizie include ID utente, nomi completi, nomi di società, indirizzi di uffici, numeri di telefono, indirizzi e-mail, titoli, ruoli e altre informazioni.

Bleeping Computer ha contattato Okta per scoprire se questa fuga di notizie fosse effettivamente correlata all’incidente di ottobre (o a qualche altro hack sconosciuto). In risposta, l’azienda ha dichiarato che i dati pubblicati dall’hacker non le appartenevano affatto e, a quanto pare, erano stati presi da fonti aperte.

“Questi dati non appartengono a Okta e non sono correlati all’incidente dell’ottobre 2023. Non possiamo determinare la fonte di questi dati o la loro accuratezza, ma abbiamo notato che alcuni campi contengono date risalenti a più di dieci anni fa. Sospettiamo che queste informazioni siano state raccolte da fonti aperte su Internet”, afferma la società.

Un portavoce di Okta ha assicurato ai giornalisti che gli specialisti IT dell’azienda che hanno controllato attentamente tutti i sistemi durante il fine settimana e non hanno trovato prove di un nuovo hack.

Anche gli specialisti di KELA hanno esaminato i dati forniti e hanno confermato in modo indipendente che non appartengono a Okta.